Traadita võrgu turvamine FreeRADIUS’ega: Difference between revisions

Common name unikaalsus sisse |

|||

| (599 intermediate revisions by 2 users not shown) | |||

| Line 1: | Line 1: | ||

__NOTOC__ | |||

[[File:Best_logos_small.jpg|right|text-top]] | |||

'''Autorid: Allan Vein ja Indrek Rokk''' | |||

<br style="clear: both" /> | |||

=Sissejuhatus= | |||

Labori eesmärgiks on läbi viia praktiline FreeRadiuse konfigureerimine ning vajalike sertifikaatide seadistamine. Kasutatakse EAP-TLS autentimise mehhanismi. Labori võib jagada neljaks osaks : | |||

*Kuidas paigaldada vajalikud tarkvarapaketid RADIUS serverile. | |||

*Kuidas tekitada vajalikud sertifikaadid. | |||

*Kuidas seadistada FreeRADIUS ja pääsupunkt. | |||

*Kuidas ühenduda sertifikaatide abil pääsupunktiga. | |||

---- | |||

__TOC__ | |||

---- | |||

=Teooria= | =Teooria= | ||

==Mis on RADIUS?== | ==Mis on RADIUS?== | ||

''' | '''RADIUS (lühend inglise keelsetest sõnadest Remote Authentication Dial-In User Service)''' on protokoll, mida kasutatakse lõppkasutaja autoriseerimiseks ja autentimiseks. Täpsemalt saab lugeda standardist RFC2865 (http://www.ietf.org/rfc/rfc2865.txt ). | ||

RADIUS võimaldab autoriseerida ja autentida kasutajaid, kes ühenduvad LAN võrku ning keelata ligipääs juhul, kui kasutaja ei läbi kontrolli. FreeRADIUS ( http://freeradius.org/ ) on RADIUSE vabavaraline realisatsioon. | RADIUS võimaldab autoriseerida ja autentida kasutajaid, kes ühenduvad LAN võrku ning keelata ligipääs juhul, kui kasutaja ei läbi kontrolli. FreeRADIUS ( http://freeradius.org/ ) on RADIUSE vabavaraline realisatsioon. | ||

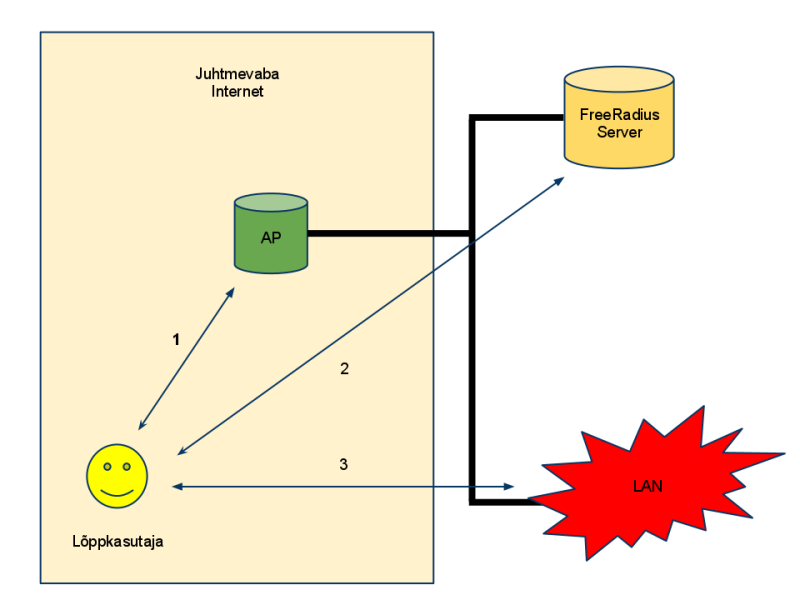

FreeRADIUSE üldine tööpõhimõte : | FreeRADIUSE üldine tööpõhimõte : | ||

[[File: | [[File:lan.png]] | ||

1.Uus kasutaja ühendub | 1.Uus kasutaja ühendub pääsupuntiga (AP) ning küsib ligipääsu LAN'i. AP küsib lõppkasutajalt ta identiteeti. Ainuke AP poolt edastatav protokoll enne identifitseerimist on Extensible Authentication Protocol (EAP). | ||

2.Peale identifitseerimist algab | 2.Peale identifitseerimist algab autentimine. Kasutatakse EAP protokolli. AP kapseldab EAP paketid RADIUS formaati ja saadab nad edasi RADIUS serverile. Autentimisprotsessi ajal AP vahendab pakette lõppkasutaja ja RADIUS serveri vahel. | ||

3.Peale õnnestunud | 3.Peale õnnestunud autentimist lastakse lõppkasutaja LAN kohtvõrgule ligi. | ||

RADIUSE kohta leiab eesti keelset lisainformatsiooni ka IT Kolledži wikis asuvalt leheküljelt :https://wiki.itcollege.ee/index.php/RADIUS_serveri_kasutamine_wifi_v%C3%B5rkudes | |||

==Mis on EAP?== | ==Mis on EAP?== | ||

Extensible Authentication Protocol on | Extensible Authentication Protocol on autentimiseks optimiseeritud transpordiprotokoll. EAP toetab mitut erinevat autentikeerimimismeetodit. http://www.ietf.org/rfc/rfc3748.txt | ||

==Milliseid | ==Milliseid autentimis mehhanisme EAP toetab?== | ||

Täieliku nimekirja võib leida siit http://www.iana.org/assignments/eap-numbers/eap-numbers.xml | Täieliku nimekirja võib leida siit http://www.iana.org/assignments/eap-numbers/eap-numbers.xml | ||

Antud laboris kasutame me EAP-TLS realisatsiooni. EAP-TLS tekitab TLS sessiooni AP ja RADIUS serveri vahele. Nii server kui kliendid vajavad kehtivat sertifikaati. Täpsema standardi kirjelduse võib leida aadressilt http://www.ietf.org/rfc/rfc2716.txt . | Antud laboris kasutame me EAP-TLS realisatsiooni. EAP-TLS tekitab TLS sessiooni AP ja RADIUS serveri vahele. Nii server kui kliendid vajavad kehtivat sertifikaati. Täpsema standardi kirjelduse võib leida aadressilt http://www.ietf.org/rfc/rfc2716.txt . | ||

==Mis on | ==Mis on sertifikaadid?== | ||

Krüptograafias on sertifikaat elektrooniline dokument, mis kasutab digitaalallkirja, et siduda avalik võti kellegi identiteediga. | |||

Täpsem inglise keelne seletus on leitav siit : | |||

http://en.wikipedia.org/wiki/Public_key_certificate | |||

=FreeRADIUS serveri installatsioon= | |||

Paigaldamiseks ''yum''i kasutavate linuksi distributsioonide korral kirjutage pakettide nimekirja uuendamiseks käsureale: | |||

$ yum upgrade | |||

Peale antud operatsiooni sooritamist paigaldage FreeRADIUSE server. Seda saab teha järgneva käsu vahendusel: | |||

$ yum install freeradius | |||

Antud käsk tekitab kataloogi nimega ''/etc/raddb'' kuhu on paigaldatud ka FreeRADIUS'ega seotud failid, kaasa arvatud FreeRADIUS'e konfiguratsiooni. | |||

= | =Sertifikaatide loomine= | ||

<span style="color:#FF0000"> | |||

Käesolevas juhendis luuakse sertifikaadid lihtsustamise mõttes skripti abil. Loodud sertifikaadid sobivad lahenduse testimiseks, aga kindlasti mitte igapäevasesse kasutusse. Juhul, kui on kavas sertifikaate kasutada ka mujal, tehke seda omal vastutusel või looge sertifikaadid käsitsi, kasutades näiteks järgnevat juhendit http://gagravarr.org/writing/openssl-certs/ca.shtml</span> | |||

<span style="color:#FF0000"> | |||

Samuti peavad igapäevaselt kasutuses olevatel sertifikaatidel olema vastavad failiõigused (et tagada selle, et keegi ei kustsuta, vaheta välja või kopeeri endale erinevaid sertifikaate ja nende võtmeid). Nende seadistamine ei kuulu aga antud labori skoopi).</span> | |||

'''TÄHTIS! ''' | |||

'''Kui te loote sertifikaate siis kirjutaga kindlasti paberile või mõnele muule meediumile enda valitud sertifikaadide ''common name'' ja salasõnad! Juursertifikaadi salasõna on skriptis teie eest juba ära täidetud ja selle nimeks on ''whatever''.''' Laboritöö hõlbustamiseks on rangelt soovitatav välja printida järgnev abileht ning seda labori käigus täita. Seal on ära toodud ka konfiguratsioonifailide asukohad. | |||

'''[[Media:Radiuslab.pdf]]''' | |||

Et sertifikaate | Et sertifikaate luua, peame esmalt installeerima open-ssl koos toega perli skriptidele : | ||

$ yum install openssl-perl | $ yum install openssl-perl | ||

| Line 68: | Line 92: | ||

$ cd /home/serdid | $ cd /home/serdid | ||

Sertifikaadid teeme | Sertifikaadid teeme ülesande lihtsustamiseks modifitseeritud skriptiga. Skriptis on enamikule küsimistele kohandatud vaikimisi vastused kandilistes sulgudes. Näiteks vajutades küsimuse '''State or Province Name (full name) [Harju]:''' korral klahvi '''Enter''' sisestatakse antud küsimusele vaikeväärtus ''Harju''. Skripti saab [http://enos.itcollege.ee/~avein/sert/cert.sh SIIT]. | ||

Käsureal saab faile alla laadida näiteks programmi wgeti abil | |||

<nowiki>$ wget http://enos.itcollege.ee/~avein/sert/cert.sh</nowiki> | |||

Et skripti saaks kasutada, teeme ta ka käivitatavaks: | |||

Algatuseks teeme | $ chmod a+x cert.sh | ||

Skripti abil tekitame järgnevad failid : | |||

*''cacert.pem'', on juursertifikaat | |||

*''cakey.pem'', juursertifikaadi privaatvõti, (inglise keeles ''passphrase'') on ''whatever'' | |||

*''cacert.der'', juursertifikaat binaaris Windowsi jaoks | |||

*''client_cert.pem'', kliendi sertifikaat | |||

*''client_key.pem'', kliendi privaatvõti, salasõna (passphrase) Teie valikul | |||

*''server_cert.pem'', serveri sertifikaat | |||

*''server_key.pem'', serveri privaatvõti | |||

*''client_cert.p12'' on PKCS#12 versioon kliendi sertifikaadist | |||

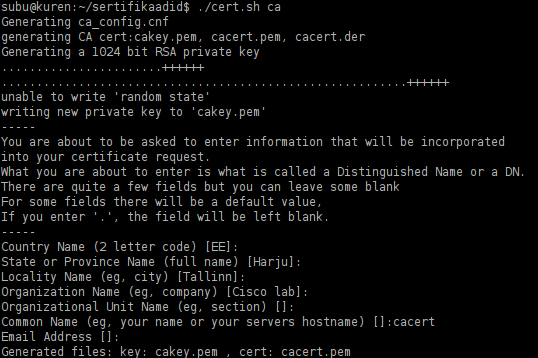

===Juursertifikaadi loomine (CA)=== | |||

Algatuseks teeme iseallkirjastatud (inglise keeles ''self-signed'') juursertifikaadi. Selleks käivitame eelnevalt alla laetud skripti järgmise parameetriga : | |||

$ ./cert.sh ca | $ ./cert.sh ca | ||

Common name | ''Common name'' valige ise ja pange see kirja ka labori abilehele. | ||

Järgnevaks tekitame serveri sertifikaadi, selleks sisestame käsu : | Antud käsu tulemusel luuakse <span style="color:red;">cakey.pem</span>, <span style="color:red;">cacert.pem</span> ja <span style="color:red;">cacert.der</span> failid. | ||

[[File:Sert.png]] | |||

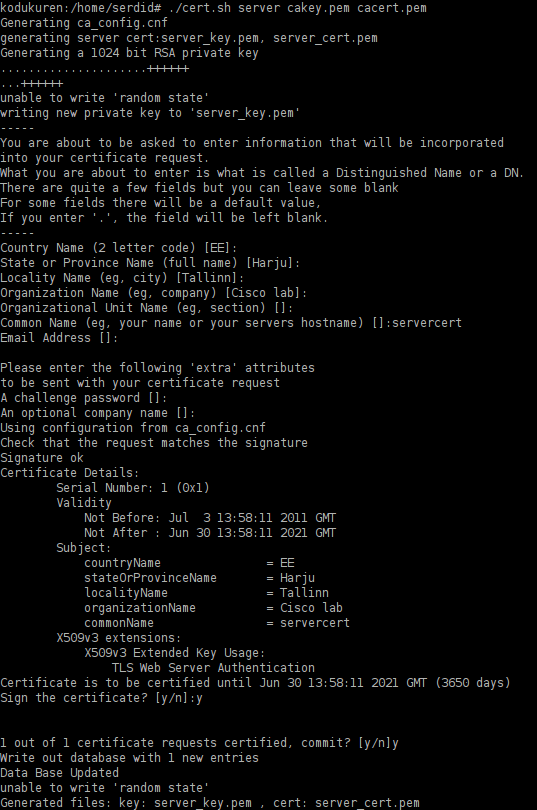

===Serveri sertifikaadi loomine ja sellele juursertifikaadiga alla kirjutamine=== | |||

Järgnevaks tekitame serveri sertifikaadi ja kirjutame sellele juursertifikaadiga alla, selleks sisestame käsu : | |||

$ ./cert.sh server cakey.pem cacert.pem | $ ./cert.sh server cakey.pem cacert.pem | ||

Common name võib näiteks servercert panna, | ''Common name'' võib näiteks servercert panna, kindlasti ei tohi ta olla sama, mille panite eelnevale sertifikaadile.Pange ''common name'' kirja ka labori abilehele. Ülejäänud küsimuste peale on soovitatav ise mitte midagi sisestada, eriti Challenge passwordi korral (juhul kui challenge password on aktiivne, peab ta sisestama iga kord, kui mõni teenus tahab sertifikaati kasutada). Kindlasti peab sertifikaadile alla kirjutama. | ||

Antud tegevuse tagajärjel saame failid<span style="color:red;"> server_key.pem </span>ja<span style="color:red;"> server_cert.pem</span> | |||

[[File:Sert7.png]] | |||

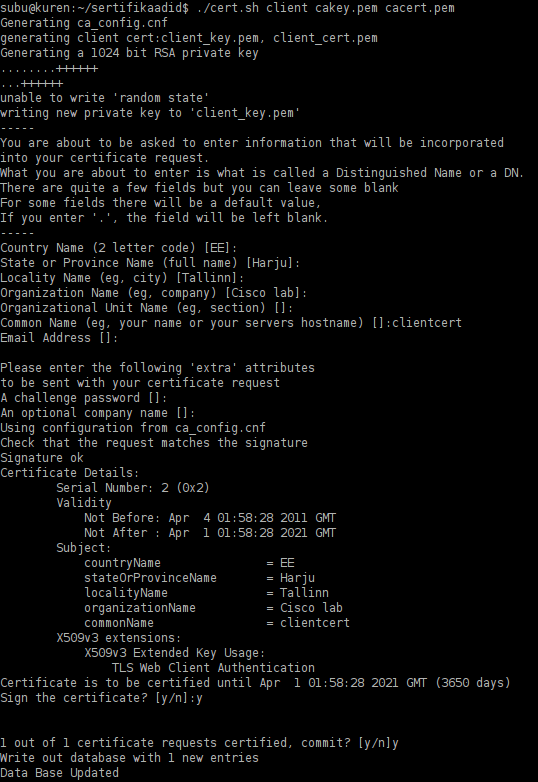

===Kliendi sertifikaadi loomine=== | |||

Juhul, kui tahetakse teha rohkem kui üht kliendi sertifikaati, peab sisestama kliendi sertifikaadi ja ta võtme jaoks failinimed. Kui kliendi sertifikaadi jaoks failinimesid ei sisestata, on loodud sertifikaadi ja ta võtme failinimede vaikeväärtused ''client_cert.pem.'' ja ''client_key.pem'' | |||

Näide 1: Kui jätta kliendi sertifikaadi ja ta võtme failinimed sisestamata, saame väljundiks failid nimedega ''client_cert.pem, client_key.pem ja client_cert.p12'' ( PKSC12 failis on avalik võti, privaatvõti ja juursertifikaat koos). | |||

$ ./cert.sh client cakey.pem cacert.pem | $ ./cert.sh client cakey.pem cacert.pem | ||

Näide 2 : Järgnevas näites on kliendi sertifikaadi nimeks kasutaja poolt sisestatud'' klientcert1.pem'' (sertifikaat), ''klientkey1.pem'' ( sertifikaadi võti) ja PKSC12 faili nimeks tuleb ''klientcert1.p12'' (PKSC12 fail saab oma nime sertifikaadi nime järgi). | |||

P.S.Faililaiendiks jätke ''.pem''. | |||

client <ca key> <ca cert> [ <span style="color:green;"><client key> <client cert></span> ] | |||

$ ./cert.sh client cakey.pem cacert.pem klientkey1.pem klientcert1.pem | |||

''Common name'' valige ise (selle sertifikaadi ''common name'' on teie hilisem FreeRADIUSE kasutajanimi, mis tuleb sisestada FreeRADIUSe ''users'' faili, nii et pange see kindlasti kirja labori abilehele. Märkige sinna ka sertifikaadi, sertifikaadi võtme ja p12 failide nimed juhul kui te ei kasutanud vaikeväärtuseid. '''NB!''' Igal sertifikaadil peab olema unikaalne ''Common name''. '''Export password pange labori abilehele kirja, kuna teil läheb seda tulevikus vaja''' . ''Challenge password'' jätke täitmata. Kindlasti peab antud sertifikaadile alla kirjutama. | |||

Käsu tulemusel saame kolm uut faili. '''Vaikeväärtuste''' kasutamise korral on loodud failide nimedeks <span style="color:#FF0000"> client_key.pem</span> ja<span style="color:#FF0000"> client_cert.pem</span> ja <span style="color:#FF0000"> client_cert.p12</span> . | |||

[[File:Sert8.png]] | |||

===Diffie-Hellman väärtuse genereerimine=== | |||

''''''NB!''' Seda tegevust on vaja teha ainult esimesel korral.''' | |||

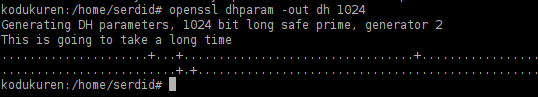

Genereerime 1024-bitise Diffie-Hellman väärtuse järgmise käsuga : | |||

$ openssl dhparam -out dh 1024 | $ openssl dhparam -out dh 1024 | ||

Antud käsu tulemusel saame faili nimega<span style="color:red;"> dh</span> | |||

[[File:Dh.png]] | |||

===Juhuväärtuse tekitamine=== | |||

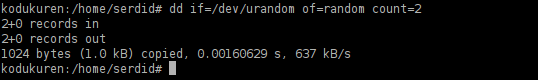

Juhuväärtuse tekitame järgneva käsuga | |||

$ dd if=/dev/urandom of=random count=2 | $ dd if=/dev/urandom of=random count=2 | ||

Antud käsu tulemusel saame faili nimega <span style="color:red;">random</span> | |||

[[File:juhuvaartus.png]] | |||

=FreeRADIUS | =FreeRADIUS serveri konfigureerimine= | ||

Kuna Fedora Core | <!--Kuna Fedora Core algses tulemüüris (iptables) on kõik pordid peale ssh oma suletud, tuleb esmalt port 1812 avada. Lihtsaimaks võimaluseks on kaotada kõik keelavad reeglid tulemüürist. Seda saab teha käsuga: | ||

$ iptables -F | $ iptables -F | ||

NB: Tasub aga meeles pidada et peale igat restarti taastatakse algsätted! | NB: Tasub aga meeles pidada et peale igat restarti taastatakse algsätted!--> | ||

'''FreeRADIUS'e konfiguratsioonifailid asuvad kataloogis /etc/raddb''' | |||

FreeRADIUSE konfiguratsioonifailid, mida modifitseerime on : | |||

*clients.conf – siin on FreeRADIUSe serverit kasutavate klientide informatsioon . | *''clients.conf'' – siin on FreeRADIUSe serverit kasutavate klientide informatsioon. FreeRadiuse juures tasub meeles pidada, et on olemas keskne server millel on kliendid. Klientideks on pääsupunktid (AP), mitte arvutid mis ühenduvad AP külge! | ||

*''eap.conf'' – siin on FreeRADIUSe EAP autoriseerimise konfiguratsioon | |||

* | *''users'' -siin on kasutajanimede nimekiri ja neile rakendatavad autoriseerimismeetodid | ||

==clients.conf== | ==clients.conf== | ||

Avage tekstiredaktoriga fail clients.conf ja lisage sinna enda | Avage tekstiredaktoriga fail clients.conf ja lisage sinna enda pääsupunkti (AP) aadress. Oletame, et meie AP aadress on 192.168.1.14 (Kui pääsepunktil on mitu IP aadressi, siis kasutage seda aadressi, mis on FreeRADIUS serveriga samas võrgus). Selleks, et lisada antud aadress lubatud klientide nimekirja, tuleb faili ''clients.conf'' lisada järgnev kirje : | ||

<nowiki> | <nowiki> | ||

| Line 146: | Line 207: | ||

nastype = other | nastype = other | ||

}</nowiki> | }</nowiki> | ||

secret on | secret on shared-secret ruuteri ja FreeRADIUS serveri vahel. '''Sama secreti peate panema hiljem ka enda wifi AP konfiguratsiooni nii et pange see labori abilehele kirja'''. Shortname on lihtsalt nimi, millega antud seadet radiuse logides hakatakse mainima. | ||

==users | ==users== | ||

Järgnevaks | Järgnevaks täidame ''users'' faili. Sinna tuleb sisestada meie kliendi sertifikaadi ''common name'' (selle valisite te ise luues klient sertifikaati) ja määrame rakendatava autoriseerimismeetodi (meie puhul on selleks EAP). Juhul kui teil on rohkem kui üks kliendi sertifikaat, tuleb nende kõigi ''common name''id sisestada. DEFAULT kirjega keelame kõik teised ühendused. | ||

Näiteks juhul, kui meil on kaks kliendi sertifikaati ''common name'' väärtustega '''kala1''' ja '''kala2''' peab sisestama järgneva: | |||

<nowiki>kala1 Auth-type := EAP | |||

kala2 Auth-type := EAP | |||

DEFAULT Auth-type := Reject | DEFAULT Auth-type := Reject | ||

Reply-Message := "Kõtt!"</nowiki> | Reply-Message := "Kõtt!"</nowiki> | ||

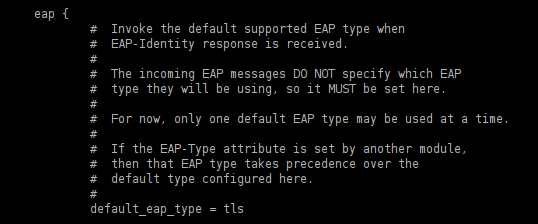

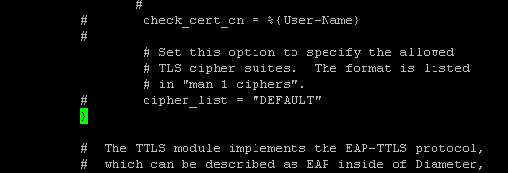

==eap.conf== | ==eap.conf== | ||

Avame faili eap.conf tekstiredaktoriga ning muudame rea default_eap_type = | Avame faili ''eap.conf'' tekstiredaktoriga ning muudame rea default_eap_type = tls : | ||

default_eap_type = tls | default_eap_type = tls | ||

[[File:eaptls.png]] | |||

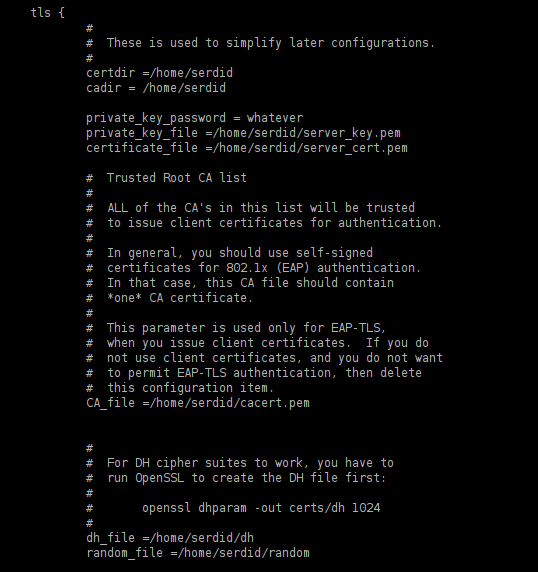

Järgnevaks lähme sektsiooni tls{ } juurde kuhu teeme järgnevad muudatused: | |||

'''Samuti veenduge, et tls sektsiooni lõpus viimase loogilise sulu ( } ) ees ei oleks väljakommenteerimismärki (#) | |||

''' | |||

<nowiki> tls { | <nowiki> tls { | ||

private_key_password = whatever | private_key_password = whatever | ||

| Line 187: | Line 251: | ||

dh_file = /home/serdid/dh | dh_file = /home/serdid/dh | ||

random_file = /home/serdid/random | random_file = /home/serdid/random | ||

</nowiki> | </nowiki> | ||

[[File:eapcert.png]] | |||

Ja sektsiooni lõpu viimane loogiline sulg : | |||

[[File:Kommentaar.png]] | |||

==Serveri käivitamine== | |||

FreeRADIUSe server vajab oma tööks avatud UDP porte 1812 ja 1813. Juhul kui need ei ole eelnevalt avatud, siis tuleb need tulemüüris avada. Iptables kasutamise korral on käskudeks: | |||

$ iptables -I INPUT -p udp --dport 1812 -j ACCEPT | |||

$ iptables -I INPUT -p udp --dport 1813 -j ACCEPT | |||

'''NB!''' Kui serverile tehakse taaskäivitus, siis need reeglid unustatakse. | |||

Peale seda jääb meil veel üle FreeRADIUS server käivitada, seda saame me teha käsuga ''freeradius'', soovitatav oleks käivitada server debug reziimis (siis kuvatakse freeradiuse logi otse ekraanile), seda saab teha käsurealt järgneva käsuga : | |||

$ radiusd -X | |||

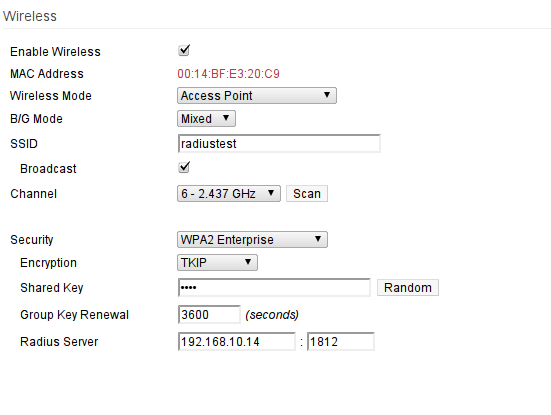

=Ruuteri/pääsupunkti konfigureerimine= | |||

Näiteks Tomato Version 1.27 puhul | |||

Basic ->Network-> lehekülje lõpp. Sealt valida Security ''none'' asemel ''WPA2 Enterprise'' ning sisestada ''Shared Key'' (shared key on kirjas [[#clients.conf|clients.conf]] failis, antud näite puhul oleks selleks : “password“ ). Serveri aadressiks panna selle masina IP, kus FreeRADIUS server asetseb ja pordiks jätta 1812 (default port) Peale seda vajutada nupul ''Save''. Soovitatav on ka muuta SSID, et see poleks juba eksisteerivaga identne. | |||

[[File:ruuter.png]] | |||

<!-- =Windows XP klientmasina konfigureerimine (Cisco Aironet)= | |||

Windows klientmasin vajab cacerts.der ja client_cert.p12 '''(või siis failinimi mille andsite [[#Kliendi_sertifikaadi_loomine|kliendi sertifikaati]] luues parameetrina ette, faililaiend on aga alati p12)''' faile autoriseerimiseks. Cacert.der tuleb lisada Trusted Root Certificates alla ja client_cert.p12 lihtsalt sertifikaadiks. Antud sertifikaatide tegemine oli kirjeldatud peatükis „Sertifikaadid“. | |||

Kopeerige mälupulga või mõne muu meediumi abil eelmainitud failid windowsi klientmasinasse. | |||

===Juursertifikaadi lisamine=== | |||

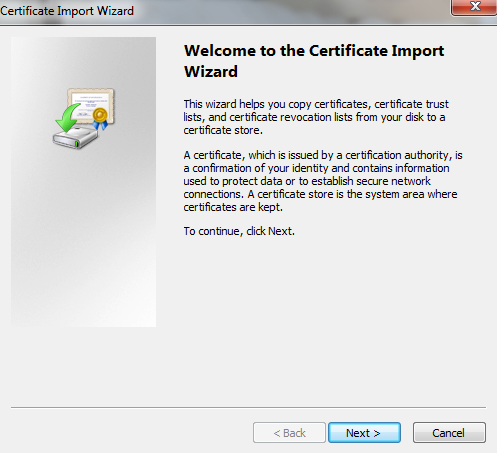

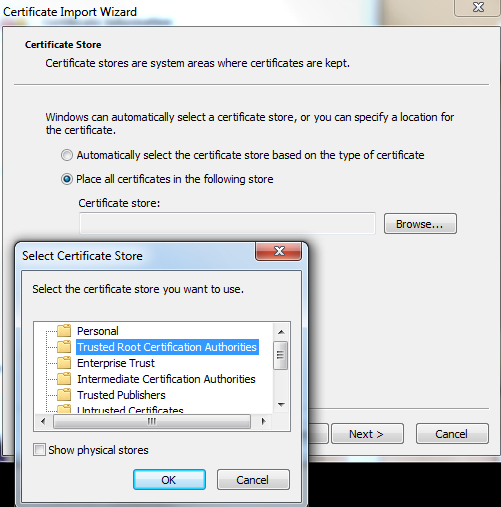

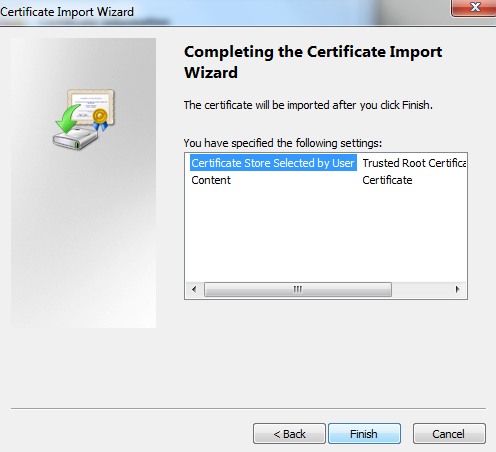

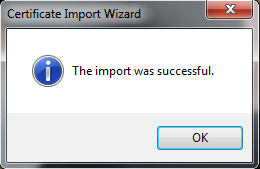

Lisame cacert.der sertifikaadi Trusted juursertifikaatide hulka. Selle jaoks klikkame ta peal kaks korda ja avanenud aknas valime „Install Certificate“ | |||

[[File:Vana1.jpg]] | |||

Avanenud aknas valime „Place all certificates in following store“ -> Browse-> Trusted Root Certification Authorities ja siis ''OK''. | |||

[[File:vconf.jpg]] | |||

Järgnevates akendes vajutada OK või nextile kasutades isiklikku intelligentsi. | Järgnevates akendes vajutada OK või nextile kasutades isiklikku intelligentsi. | ||

===PKCS #12 sertifikaadi lisamine=== | |||

Lisada tuleb ka kliendisertifikaat client_cert.p12. Selleks klikkame faili peal kaks korda ja avanenud aknas vajutame ''NEXT''. | |||

P.S. Juhul kui teil on rohkem kui üks kliendi sertifikaat, siis lisage nende kõigi PKCS12 sertifikaadid (''.p12'' laiendiga failid) kasutades antud juhendit. | |||

[[File:Vana4.png]] | |||

[[File:Vana5.jpg]] | |||

===Serveriga ühenduse tekitamine=== | |||

Järgmiseks konfigureerime Cisco Aironet utility. Avame Cisco Aironet utiliidi ja vajutame nupul ''Scan''. Sealt valime enda ruuteri SSID. | |||

[[File:Vana6.jpg]] | |||

Valime Modify, paneme enda ühendusele nime ja lähme edasi Security tabi ning valime WPA/WPA2/CCKM ning rippmenüüst alamtüübi EAP-TLS | |||

[[File:Vana7.jpg]] | |||

Siis vajutame Configure nupul ja valime rippmenüüdest enda sertifikaadid : | |||

[[File:Vana8.jpg]] | |||

Lõpuks vajutame nupul ''OK'' ning teeme antud ühenduse aktiivseks. Kui kõik on õigesti seadistatud näeme järgnevat pilti: | |||

[[File:Vana9.jpg]] | |||

--> | |||

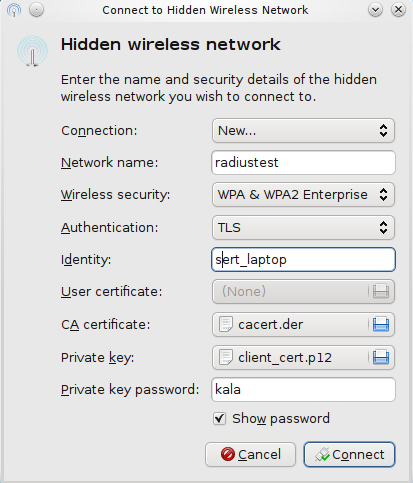

=Linux klientmasina konfigureerimine Network Manager näitel= | |||

[http://projects.gnome.org/NetworkManager/ Network Manager] on mitmes erinevas Linuksi distros kasutatav võrguühenduse haldamise utiliit. | |||

Klientmasin vajab ''cacerts.der'' ja ''client_cert.p12'' (või siis failinimi mille andsite klientsertifikaati luues parameetrina ette, faililaiend on aga alati ''p12'') faile autoriseerimiseks (need tehti valmis peatükis ''Sertifikaadid'' ). | |||

Kopeerige mälupuga või mõne muu meediumi abil eelmainitud failid linux klientmasinasse. | |||

Avage ''Network Manager''. Valige ''Connect to Hidden Wireless Network''. | |||

*"Network Name" sisetage siia enda AP SSID | |||

*"Wireless Security" WPA&WPA2 Enterprise | |||

*"Authentication" TLS | |||

*"Identity" siia pange enda kliendi sertifikaadi (''client_cert.p12'') ''common name'' | |||

*"CA certificate" navigeerige ''cacert.der'' failini ja valige see | |||

*"Private Key" navigeerige ''client_cert.p12'' failini ja valige see (faili nimi võib erineda kui kliendi sertifikaati luues sisestasite kasutajapoolsed failinimed, kuid faililaiend on ikka ''.p12'') | |||

*"Private Key Password" Tuletage meelde (või vaadake labori abilehelt kui seda täitsite) mis Export Passwordi te valisite kui kliendi sertifikaati genereerisite ja sisestage see | |||

[[File:Linukscert1.png]] | |||

=Windows 7 klientmasina konfigureerimine= | |||

Windows klientmasin vajab ''cacerts.der'' ja ''client_cert.p12'' (või siis failinimi mille andsite kliendi sertifikaati luues parameetrina ette, faililaiend on alati ''p12'') faile autoriseerimiseks. ''Cacert.der'' tuleb lisada ''Trusted Root Certificates'' alla ja ''client_cert.p12'' tavaliseks sertifikaadiks. Antud sertifikaatide tegemine oli kirjeldatud peatükis Sertifikaadid. | |||

Kopeerige mälupuga või mõne muu meediumi abil eelmainitud failid Windows klientmasinasse (Juhul kui tegite rohkem kui ühe kliendi sertifikaadi kopeeriga nende kõigi PKCS12 ( .p12 faililaiend) failid). | |||

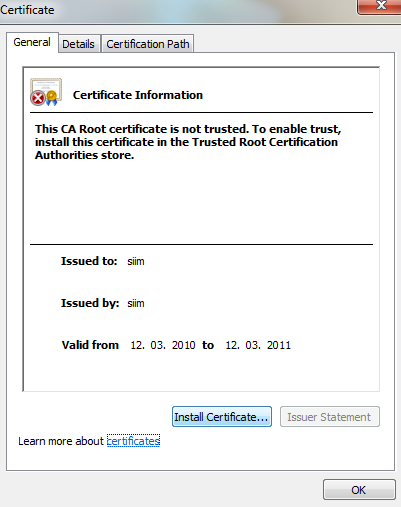

===Juursertifikaadi lisamine=== | |||

Lisame ''cacert.der'' sertifikaadi Trusted juursertifikaatide hulka. Selle jaoks klikkame ta peal kaks korda ja avanenud aknas valime ''Install Certificate'' | |||

[[File:sertifikaat.png]] | |||

[[File:sertifikaat2.png]] | |||

Järmisest aknast valime ''Place all certificates in following store'' -> ''Browse''-> ''Trusted Root Certification Authorities'' ja siis ''OK''. | |||

[[File:un1.png]] | |||

[[File:sertifikaat3.png]] | |||

[[File:Sert2.png]] | |||

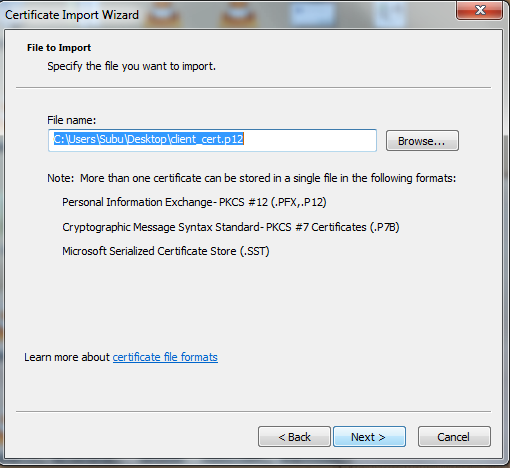

== PKCS #12 sertifikaadi lisamine== | |||

Lisame ka ''client_cert.p12'' sertifikaadi. Selleks klikake kaks korda failil ja avanenud aknas valige ''Install Certificate'' | |||

P.S. Juhul kui teil on rohkem kui üks kliendi sertifikaat, siis lisage nende kõigi PKCS12 sertifikaadid ( ''.p12'' failid) kasutades antud juhendit. | |||

[[File:Sert3.png]] | |||

[[File:Sert4.png]] | |||

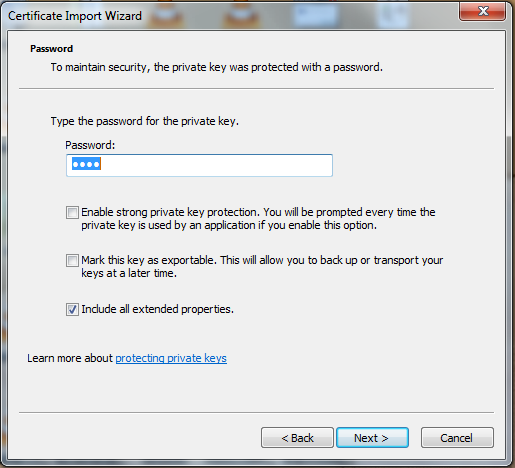

Siia sisestage export password mille kliendi sertifikaati tehes valisite | |||

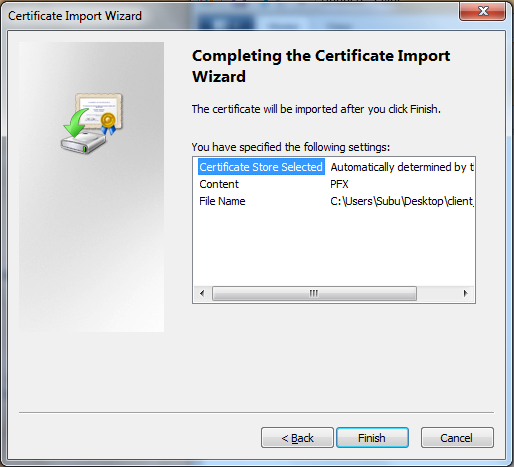

[[File:Sert5.png]] | |||

[[File:Uus.png]] | |||

[[File:Sert2.png]] | |||

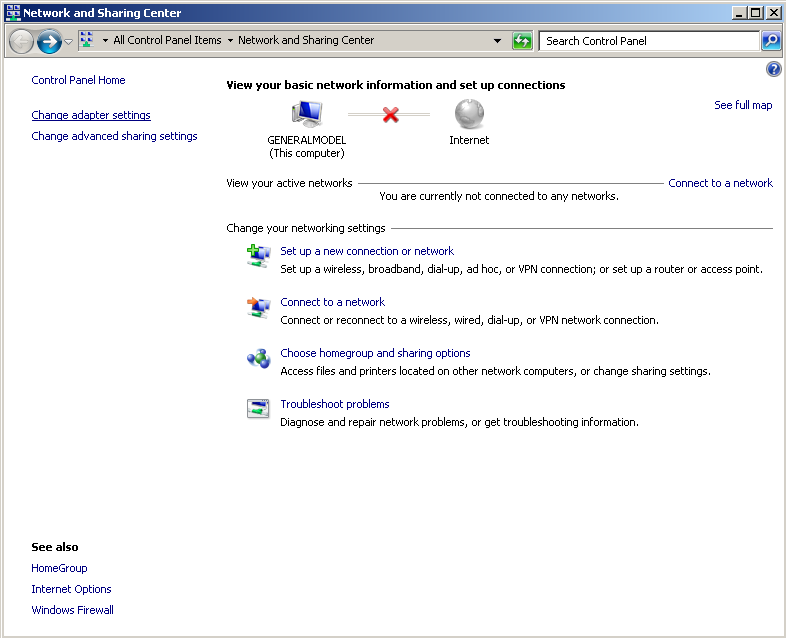

==Serveriga ühenduse tekitamine== | |||

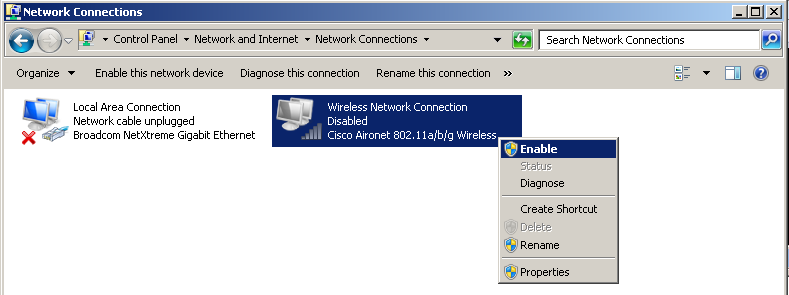

Avage ''Network ja Sharing Center'' ning veenduge et wifi on aktiivne. Kui wifi ei ole aktiivne klikake ''Change adapter settings'' lingil: | |||

[[File:win1.png]] | |||

Ja aktiveerige juhtmevaba liides: | |||

[[File:win2.png]] | |||

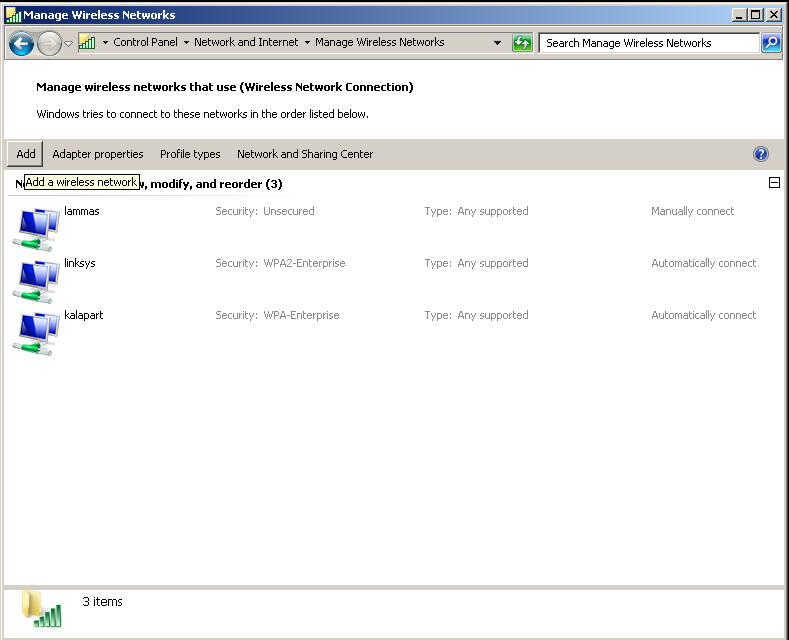

Siis minge tagasi ''Network ja Sharing Center'' avalehele ja klikake ''Manage Wireless Networks'' lingil. Kustutage sealt enda läbipääsupunkti profiil (juhul kui see seal on juba olemas) ja vajutage ''Add'' nupul | |||

[[File:win3.png]] | |||

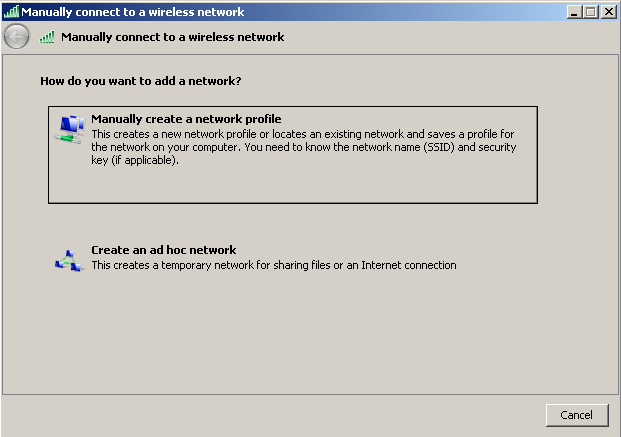

Siin valige ''Manually create a network profile'' | |||

[[File:win4.png]] | |||

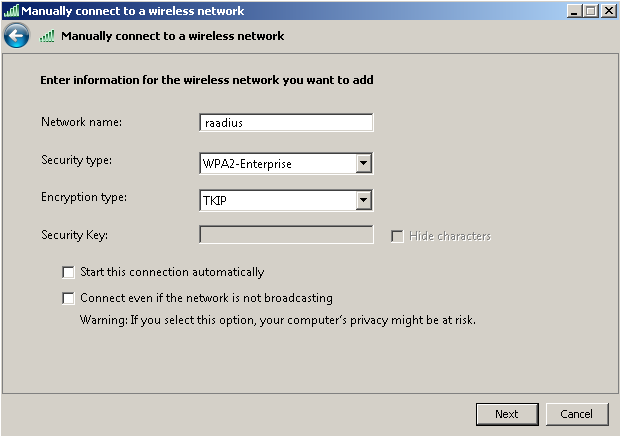

''Network Name'' alla kirjutage enda läbipääsupunkti SSID | |||

''Security Type'' valige WPA2-Enterprise | |||

''Encryption Type'' TKIP | |||

ja vajutage ''Next'' nuppu | |||

[[File:win5.png]] | |||

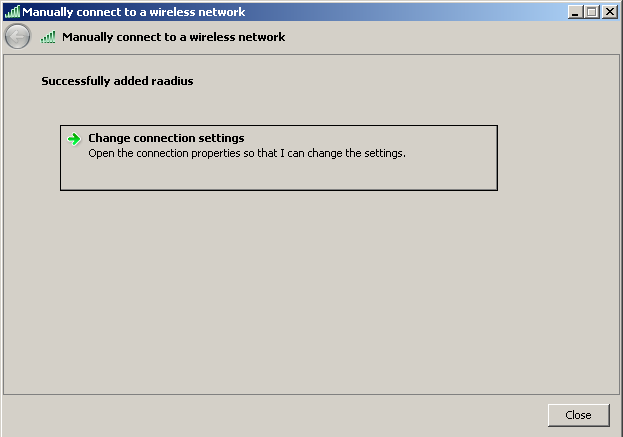

Siin aknas vajutage lihtsalt ''Change connection Settings'' | |||

[[File:win6.png]] | |||

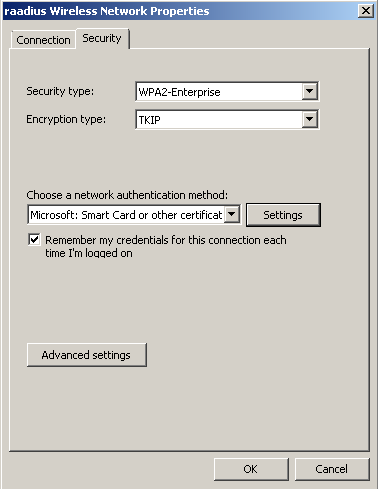

Avanenud aknas avage ''Security'' tab ning valige ''Choose a Network Authentication Method'' rippmenüüst ''Microsoft: Smart Card or other certificate''. Edasi vajutage antud menüü kõrval oleval ''Settings'' nupul | |||

[[File:win7.png]] | |||

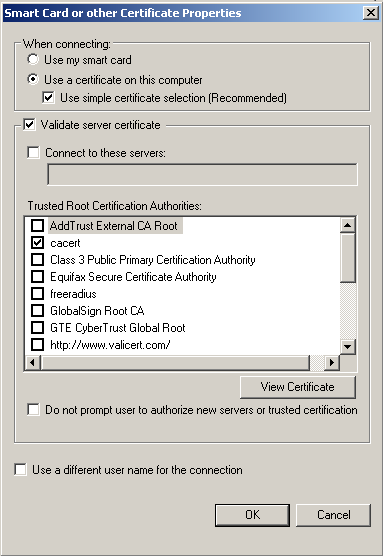

Otsige ''Trusted Root Certificate Authorities'' menüüst enda juursertifikaat (sertifikaadi nimeks on juursertifikaadi ''common name'') ja pange talle linnuke ette. Siis vajutage ''OK'' nupul. Avanenud aknas vajutage uuesti ''OK'' nupul | |||

[[File:serdike.png]] | |||

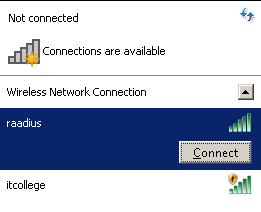

Edasi vajutage ekraani paremas nurgas oleval võrguühenduse ikoonil ja valige sealt ühendus, mille te just seadistasite ning vajutage nupul ''Connect'' | |||

[[File:raadius_Win8.png]] | |||

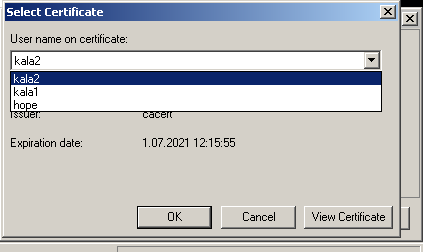

Avanenud | Avanenud aknas valige rippmenüüst kliendi sertifikaat mida soovite seekord kasutada (nimekirjas on kuvatud sertifikaatide ''common name''id) ja vajutage ''OK'' nupul. Juhul kui arvutisse on lisatud ainult üks kliedi sertifikaat, siis antud valikut ei pakuta. | ||

[[File:win9.png]] | |||

| Line 335: | Line 466: | ||

[[Category:Traadita side alused]] | |||

=FreeRADIUS serveri õnnestunud ühenduse logi= | |||

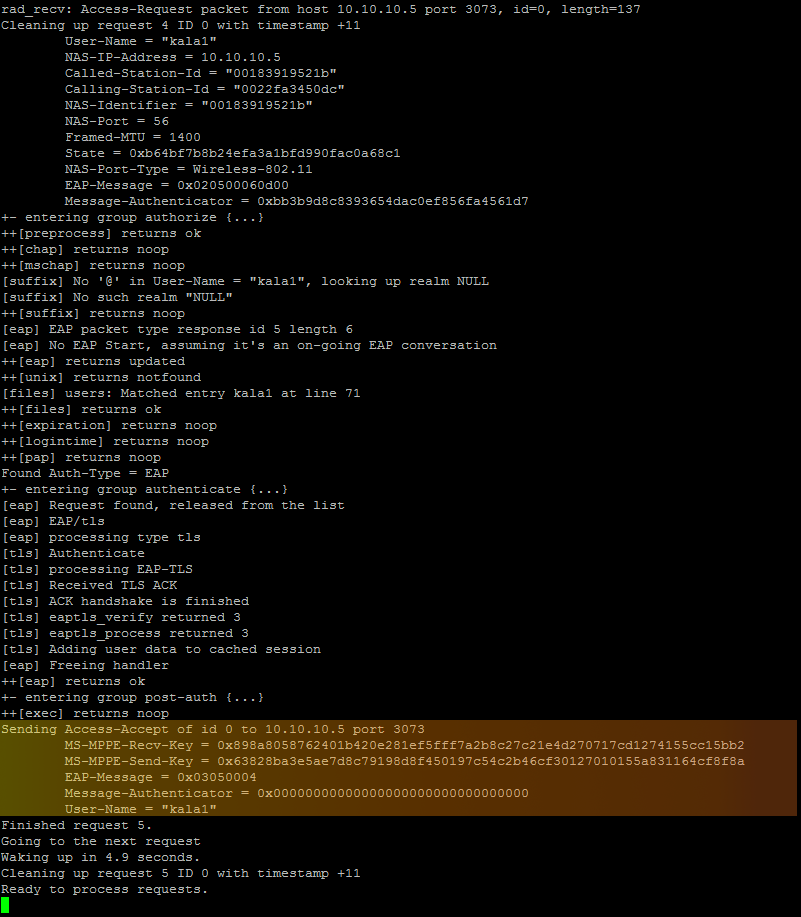

Juhul kui server on käivitatud -X võtmega (''radiusd -X'' ) ehk debug reziimis näeme õnnestunud ühenduse puhul midagi järgnevat (siin on kuvatud ainult osa logist). Pöörake tähelepanu esiletõestetud osale. | |||

[[File:xgreatsucc.png]] | |||

=Lisa 1 : Sertifikaatide tühistamine= | |||

Vahel on tarvis ligipääsuõigus tagasi võtta (näiteks, kui kolmas osapool saab kasutaja sertifikaadi endale). Selleks peame sertifikaadi tühistama. Antud peatükis kirjeldame seda protseduuri FreeRADIUS serveri näitel. Järjekordselt kasutame ülesande lihtsustamiseks scipti (sama skript millega tekitasime ka sertifikaadid). Kui lahendust on kavas kuskil kasutada, tasuks sertifikaadi tühistamiseks kasutada järgnevat lingil asetsevat juhendit, mitte skripti: http://gagravarr.org/writing/openssl-certs/ca.shtml#ca-revoke ) | |||

Lähme tagasi sertifikaatide kataloogi : | |||

$ cd /home/serdid | |||

==Sertifikaadi tühistamine== | |||

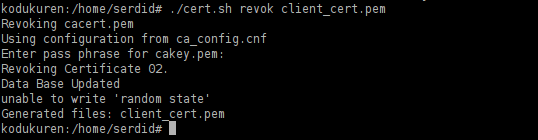

Valime kliendi sertifikaadi, mille kavatseme tühistada, antud näites on selleks ''client_cert.pem'' (tühistatav sertifikaat peab antud kataloogis olemas olema) | |||

$ ./cert.sh revok client_cert.pem | |||

''Passphrase'' on juursertifikaadi võtme salasõna (antud juhul on selleks ''whatever''). | |||

[[File:revok.png]] | |||

==Tühistatud sertifikaatide nimekirja tekitamine== | |||

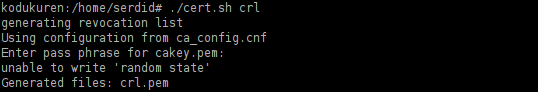

Edasi tekitame tühistatud sertifikaatide nimekirja. Antud käsu väljundiks on fail nimega ''crl.pem'' mis kujutab endast tühistatud sertifikaatide seerianumbrite nimekirja.''Passphrase'' on juursertifikaadi võtme salasõna (antud juhul on selleks ''whatever''): | |||

$ ./cert.sh crl | |||

[[File:crl.png]] | |||

Et veenduda tühistatud sertifikaatide nimekirja olemasolus, võib kasutada järgnevat käsku: | |||

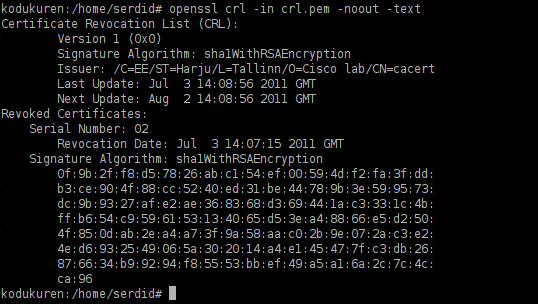

$ openssl crl -in /home/serdid/crl.pem -noout -text | |||

Käsu tulemis näeme tühistatud sertifikaatide nimekirja, õigemini tühistatud sertifikaatide seerianumbreid: | |||

[[File:noot.png]] | |||

==FreeRADIUSE seadistamine sertifikaatide tühistusnimekirja kasutamiseks== | |||

Algatuseks lähme tagasi FreeRADIUSe kodukataloogi | |||

$ cd /etc/raddb | |||

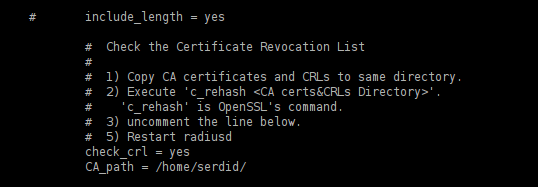

Avame faili ''eap.conf'' ja liigume ''tls'' sektsiooni ning kommenteerime sisse/lisame sinna järgnevad read: | |||

check_crl=yes | |||

CA_path = /home/serdid/ | |||

''check_crl=yes'' abil me aktiveerime sertifikaadi tühistamisnimekirja kasutamise ja ''CA_path= /home/serdid'' näitab FreeRADIUSele kataloogi, kus asetsevad juursertifikaat (''cacert.pem'') ja sertifikaatide tühistamisnimekiri (''crl.pem''). | |||

[[File:cacrl.png]] | |||

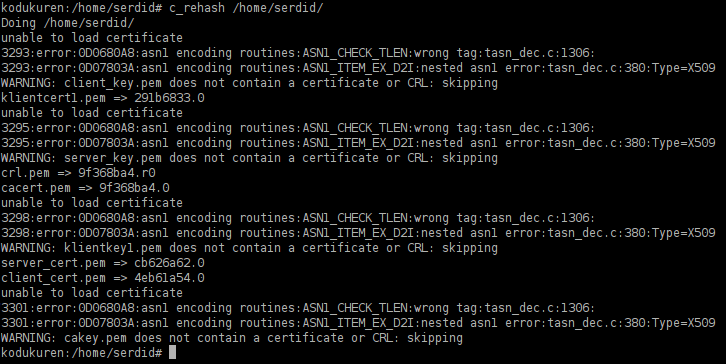

Peale muudatuste salvestamist käivitame käsureal järgneva OpenSSH käsu: | |||

$ c_rehash /home/serdid/ | |||

Käsu tulem peaks olema sarnane järgnevale ekraanitõmmisele: | |||

[[File:rehash.png]] | |||

==Mida silmas pidada== | |||

1.FreeRADIUS server loeb juursertifikaadi ja sertifikaatide tühistusnimekirja ainult käivitamisel, seega tuleb peale sertifikaatide tühistamisnimekirja muutmist FreeRADIUS alati taaskävitada! | |||

2. Peale uute sertifikaatide tühistamisnimekirja tegemist peab juursertifikaadi/sertifikaatide tühistamisnimekirja kataloogile käivitama käskluse ''c_rehash'' | |||

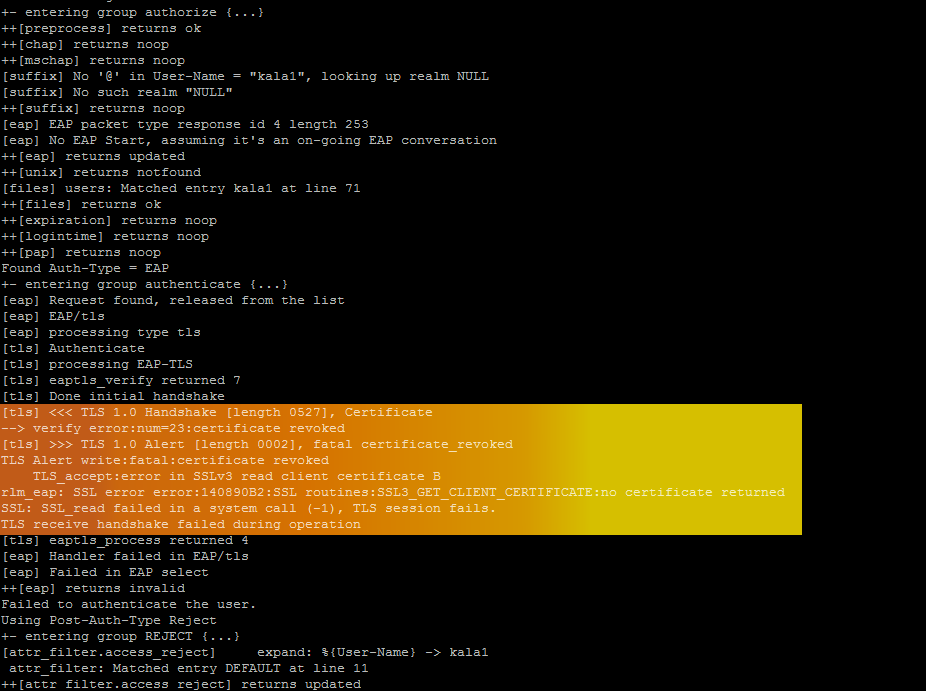

==Tühistatud sertifikaatide nimekirja testimine== | |||

Viimaseks sammuks on FreeRADIUSe serveri käivitamine ja tühistatud klient sertifikaadiga ühendumise proovimine. Enam ühendumine ei õnnestu ja juhul kui FreeRADIUS on käivitatud -X võtmega (''radiusd -X'') näeme midagi sarnast (pöörake tähelepanu esile tõstetud osale) : | |||

[[File:noaccess.png]] | |||

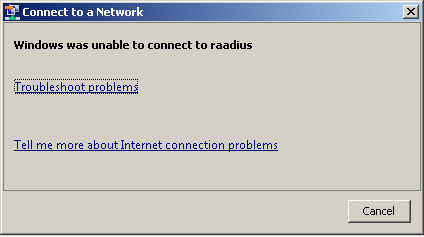

ja windows klient näitab midagi sarnast : | |||

[[File:win10.png]] | |||

Samas kehtiva kliendi sertifikaadiga on võimalik wifi võrguga ühenduda (seda saab testida kui tegite või teete rohkem kui ühe kliendi sertifikaadi) | |||

=Korduma Kippuvad Küsimused:= | |||

'''K1''': Miks mu sertifikaadid ei tööta? | |||

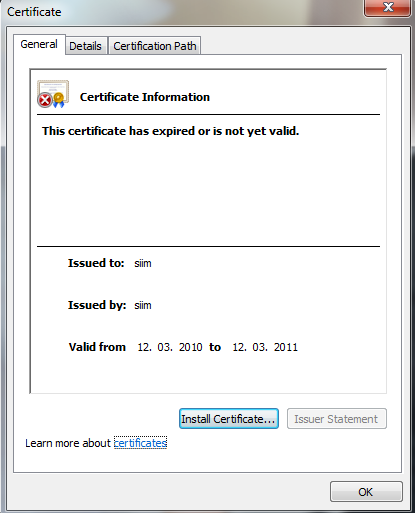

'''V1''' :Sertifikaat ei ole klientmasinas aktiivne – võrrelge kellaegu arvutis, kus te tekitasite sertifikaadi arvutiga kuhu te selle paigaldasite. Juhul kui seal on erinevad kellajad, on tõenäoline, et sertifikaadi kehtivusaeg pole veel alanud. Kõige lihtsam meetod selle probleemi lahendamiseks on muuta arvutis kellaaega. | |||

Alljärgneval joonisel võib näha ekraanitõmmist mittekehtivast sertifikaadist. Pöörake tähelepanu veateatele "This certificate has expired or is not yet valid" ja „ Valid from“ vahemikule. | |||

[[File:Kalamees.png]] | |||

'''V2''' :Vaadake üle enda sertifikaatide failid, juhul kui mõne faili suurus on 0kb, olete teinud kusagil vea. Kuna võimalusi on mitmeid siis on soovitatav vanad sertifikaadid ära kustutada ja sertifikaadi tekitamise protsess lihtsalt uuesti läbi teha, olles seekord tähelepanelikum. | |||

'''K2''' Radius serveri käivitamise peale käsuga ''radiusd -X'' saan hunniku veateteid ja midagi ei juhtu! | |||

'''V1''' Lugege veateated läbi! Pahatihti on tegemist sellega, et on unustatud ''eap.conf'' faili sertifikaatide andmed sisestada või ''tls'' sektsiooni lõpus oleva loogilise sulu ('''}''') aktiivseks muuta. | |||

[[Category:Traadita side alused]] | [[Category:Traadita side alused]] | ||

Latest revision as of 10:39, 10 May 2014

Autorid: Allan Vein ja Indrek Rokk

Sissejuhatus

Labori eesmärgiks on läbi viia praktiline FreeRadiuse konfigureerimine ning vajalike sertifikaatide seadistamine. Kasutatakse EAP-TLS autentimise mehhanismi. Labori võib jagada neljaks osaks :

- Kuidas paigaldada vajalikud tarkvarapaketid RADIUS serverile.

- Kuidas tekitada vajalikud sertifikaadid.

- Kuidas seadistada FreeRADIUS ja pääsupunkt.

- Kuidas ühenduda sertifikaatide abil pääsupunktiga.

Teooria

Mis on RADIUS?

RADIUS (lühend inglise keelsetest sõnadest Remote Authentication Dial-In User Service) on protokoll, mida kasutatakse lõppkasutaja autoriseerimiseks ja autentimiseks. Täpsemalt saab lugeda standardist RFC2865 (http://www.ietf.org/rfc/rfc2865.txt ). RADIUS võimaldab autoriseerida ja autentida kasutajaid, kes ühenduvad LAN võrku ning keelata ligipääs juhul, kui kasutaja ei läbi kontrolli. FreeRADIUS ( http://freeradius.org/ ) on RADIUSE vabavaraline realisatsioon.

FreeRADIUSE üldine tööpõhimõte :

1.Uus kasutaja ühendub pääsupuntiga (AP) ning küsib ligipääsu LAN'i. AP küsib lõppkasutajalt ta identiteeti. Ainuke AP poolt edastatav protokoll enne identifitseerimist on Extensible Authentication Protocol (EAP).

2.Peale identifitseerimist algab autentimine. Kasutatakse EAP protokolli. AP kapseldab EAP paketid RADIUS formaati ja saadab nad edasi RADIUS serverile. Autentimisprotsessi ajal AP vahendab pakette lõppkasutaja ja RADIUS serveri vahel.

3.Peale õnnestunud autentimist lastakse lõppkasutaja LAN kohtvõrgule ligi.

RADIUSE kohta leiab eesti keelset lisainformatsiooni ka IT Kolledži wikis asuvalt leheküljelt :https://wiki.itcollege.ee/index.php/RADIUS_serveri_kasutamine_wifi_v%C3%B5rkudes

Mis on EAP?

Extensible Authentication Protocol on autentimiseks optimiseeritud transpordiprotokoll. EAP toetab mitut erinevat autentikeerimimismeetodit. http://www.ietf.org/rfc/rfc3748.txt

Milliseid autentimis mehhanisme EAP toetab?

Täieliku nimekirja võib leida siit http://www.iana.org/assignments/eap-numbers/eap-numbers.xml

Antud laboris kasutame me EAP-TLS realisatsiooni. EAP-TLS tekitab TLS sessiooni AP ja RADIUS serveri vahele. Nii server kui kliendid vajavad kehtivat sertifikaati. Täpsema standardi kirjelduse võib leida aadressilt http://www.ietf.org/rfc/rfc2716.txt .

Mis on sertifikaadid?

Krüptograafias on sertifikaat elektrooniline dokument, mis kasutab digitaalallkirja, et siduda avalik võti kellegi identiteediga.

Täpsem inglise keelne seletus on leitav siit :

http://en.wikipedia.org/wiki/Public_key_certificate

FreeRADIUS serveri installatsioon

Paigaldamiseks yumi kasutavate linuksi distributsioonide korral kirjutage pakettide nimekirja uuendamiseks käsureale:

$ yum upgrade

Peale antud operatsiooni sooritamist paigaldage FreeRADIUSE server. Seda saab teha järgneva käsu vahendusel:

$ yum install freeradius

Antud käsk tekitab kataloogi nimega /etc/raddb kuhu on paigaldatud ka FreeRADIUS'ega seotud failid, kaasa arvatud FreeRADIUS'e konfiguratsiooni.

Sertifikaatide loomine

Käesolevas juhendis luuakse sertifikaadid lihtsustamise mõttes skripti abil. Loodud sertifikaadid sobivad lahenduse testimiseks, aga kindlasti mitte igapäevasesse kasutusse. Juhul, kui on kavas sertifikaate kasutada ka mujal, tehke seda omal vastutusel või looge sertifikaadid käsitsi, kasutades näiteks järgnevat juhendit http://gagravarr.org/writing/openssl-certs/ca.shtml

Samuti peavad igapäevaselt kasutuses olevatel sertifikaatidel olema vastavad failiõigused (et tagada selle, et keegi ei kustsuta, vaheta välja või kopeeri endale erinevaid sertifikaate ja nende võtmeid). Nende seadistamine ei kuulu aga antud labori skoopi).

TÄHTIS!

Kui te loote sertifikaate siis kirjutaga kindlasti paberile või mõnele muule meediumile enda valitud sertifikaadide common name ja salasõnad! Juursertifikaadi salasõna on skriptis teie eest juba ära täidetud ja selle nimeks on whatever. Laboritöö hõlbustamiseks on rangelt soovitatav välja printida järgnev abileht ning seda labori käigus täita. Seal on ära toodud ka konfiguratsioonifailide asukohad.

Media:Radiuslab.pdf

Et sertifikaate luua, peame esmalt installeerima open-ssl koos toega perli skriptidele :

$ yum install openssl-perl

Teeme kataloogi /home/serdid käsuga:

$ mkdir -p /home/serdid

siis lähme sinna kataloogi käsuga:

$ cd /home/serdid

Sertifikaadid teeme ülesande lihtsustamiseks modifitseeritud skriptiga. Skriptis on enamikule küsimistele kohandatud vaikimisi vastused kandilistes sulgudes. Näiteks vajutades küsimuse State or Province Name (full name) [Harju]: korral klahvi Enter sisestatakse antud küsimusele vaikeväärtus Harju. Skripti saab SIIT.

Käsureal saab faile alla laadida näiteks programmi wgeti abil

$ wget http://enos.itcollege.ee/~avein/sert/cert.sh

Et skripti saaks kasutada, teeme ta ka käivitatavaks:

$ chmod a+x cert.sh

Skripti abil tekitame järgnevad failid :

- cacert.pem, on juursertifikaat

- cakey.pem, juursertifikaadi privaatvõti, (inglise keeles passphrase) on whatever

- cacert.der, juursertifikaat binaaris Windowsi jaoks

- client_cert.pem, kliendi sertifikaat

- client_key.pem, kliendi privaatvõti, salasõna (passphrase) Teie valikul

- server_cert.pem, serveri sertifikaat

- server_key.pem, serveri privaatvõti

- client_cert.p12 on PKCS#12 versioon kliendi sertifikaadist

Juursertifikaadi loomine (CA)

Algatuseks teeme iseallkirjastatud (inglise keeles self-signed) juursertifikaadi. Selleks käivitame eelnevalt alla laetud skripti järgmise parameetriga :

$ ./cert.sh ca

Common name valige ise ja pange see kirja ka labori abilehele.

Antud käsu tulemusel luuakse cakey.pem, cacert.pem ja cacert.der failid.

Serveri sertifikaadi loomine ja sellele juursertifikaadiga alla kirjutamine

Järgnevaks tekitame serveri sertifikaadi ja kirjutame sellele juursertifikaadiga alla, selleks sisestame käsu :

$ ./cert.sh server cakey.pem cacert.pem

Common name võib näiteks servercert panna, kindlasti ei tohi ta olla sama, mille panite eelnevale sertifikaadile.Pange common name kirja ka labori abilehele. Ülejäänud küsimuste peale on soovitatav ise mitte midagi sisestada, eriti Challenge passwordi korral (juhul kui challenge password on aktiivne, peab ta sisestama iga kord, kui mõni teenus tahab sertifikaati kasutada). Kindlasti peab sertifikaadile alla kirjutama.

Antud tegevuse tagajärjel saame failid server_key.pem ja server_cert.pem

Kliendi sertifikaadi loomine

Juhul, kui tahetakse teha rohkem kui üht kliendi sertifikaati, peab sisestama kliendi sertifikaadi ja ta võtme jaoks failinimed. Kui kliendi sertifikaadi jaoks failinimesid ei sisestata, on loodud sertifikaadi ja ta võtme failinimede vaikeväärtused client_cert.pem. ja client_key.pem

Näide 1: Kui jätta kliendi sertifikaadi ja ta võtme failinimed sisestamata, saame väljundiks failid nimedega client_cert.pem, client_key.pem ja client_cert.p12 ( PKSC12 failis on avalik võti, privaatvõti ja juursertifikaat koos).

$ ./cert.sh client cakey.pem cacert.pem

Näide 2 : Järgnevas näites on kliendi sertifikaadi nimeks kasutaja poolt sisestatud klientcert1.pem (sertifikaat), klientkey1.pem ( sertifikaadi võti) ja PKSC12 faili nimeks tuleb klientcert1.p12 (PKSC12 fail saab oma nime sertifikaadi nime järgi).

P.S.Faililaiendiks jätke .pem.

client <ca key> <ca cert> [ <client key> <client cert> ]

$ ./cert.sh client cakey.pem cacert.pem klientkey1.pem klientcert1.pem

Common name valige ise (selle sertifikaadi common name on teie hilisem FreeRADIUSE kasutajanimi, mis tuleb sisestada FreeRADIUSe users faili, nii et pange see kindlasti kirja labori abilehele. Märkige sinna ka sertifikaadi, sertifikaadi võtme ja p12 failide nimed juhul kui te ei kasutanud vaikeväärtuseid. NB! Igal sertifikaadil peab olema unikaalne Common name. Export password pange labori abilehele kirja, kuna teil läheb seda tulevikus vaja . Challenge password jätke täitmata. Kindlasti peab antud sertifikaadile alla kirjutama.

Käsu tulemusel saame kolm uut faili. Vaikeväärtuste kasutamise korral on loodud failide nimedeks client_key.pem ja client_cert.pem ja client_cert.p12 .

Diffie-Hellman väärtuse genereerimine

'NB!' Seda tegevust on vaja teha ainult esimesel korral.

Genereerime 1024-bitise Diffie-Hellman väärtuse järgmise käsuga :

$ openssl dhparam -out dh 1024

Antud käsu tulemusel saame faili nimega dh

Juhuväärtuse tekitamine

Juhuväärtuse tekitame järgneva käsuga

$ dd if=/dev/urandom of=random count=2

Antud käsu tulemusel saame faili nimega random

FreeRADIUS serveri konfigureerimine

FreeRADIUS'e konfiguratsioonifailid asuvad kataloogis /etc/raddb

FreeRADIUSE konfiguratsioonifailid, mida modifitseerime on :

- clients.conf – siin on FreeRADIUSe serverit kasutavate klientide informatsioon. FreeRadiuse juures tasub meeles pidada, et on olemas keskne server millel on kliendid. Klientideks on pääsupunktid (AP), mitte arvutid mis ühenduvad AP külge!

- eap.conf – siin on FreeRADIUSe EAP autoriseerimise konfiguratsioon

- users -siin on kasutajanimede nimekiri ja neile rakendatavad autoriseerimismeetodid

clients.conf

Avage tekstiredaktoriga fail clients.conf ja lisage sinna enda pääsupunkti (AP) aadress. Oletame, et meie AP aadress on 192.168.1.14 (Kui pääsepunktil on mitu IP aadressi, siis kasutage seda aadressi, mis on FreeRADIUS serveriga samas võrgus). Selleks, et lisada antud aadress lubatud klientide nimekirja, tuleb faili clients.conf lisada järgnev kirje :

client 192.168.1.14 {

secret = password

shortname = talvekool1

nastype = other

}

secret on shared-secret ruuteri ja FreeRADIUS serveri vahel. Sama secreti peate panema hiljem ka enda wifi AP konfiguratsiooni nii et pange see labori abilehele kirja. Shortname on lihtsalt nimi, millega antud seadet radiuse logides hakatakse mainima.

users

Järgnevaks täidame users faili. Sinna tuleb sisestada meie kliendi sertifikaadi common name (selle valisite te ise luues klient sertifikaati) ja määrame rakendatava autoriseerimismeetodi (meie puhul on selleks EAP). Juhul kui teil on rohkem kui üks kliendi sertifikaat, tuleb nende kõigi common nameid sisestada. DEFAULT kirjega keelame kõik teised ühendused.

Näiteks juhul, kui meil on kaks kliendi sertifikaati common name väärtustega kala1 ja kala2 peab sisestama järgneva:

kala1 Auth-type := EAP

kala2 Auth-type := EAP

DEFAULT Auth-type := Reject

Reply-Message := "Kõtt!"

eap.conf

Avame faili eap.conf tekstiredaktoriga ning muudame rea default_eap_type = tls :

default_eap_type = tls

Järgnevaks lähme sektsiooni tls{ } juurde kuhu teeme järgnevad muudatused:

Samuti veenduge, et tls sektsiooni lõpus viimase loogilise sulu ( } ) ees ei oleks väljakommenteerimismärki (#)

tls {

private_key_password = whatever

private_key_file = /home/serdid/server_key.pem

# If Private key & Certificate are located in

# the same file, then private_key_file &

# certificate_file must contain the same file

# name.

certificate_file = /home/serdid/server_cert.pem

# Trusted Root CA list

CA_file = /home/serdid/cacert.pem

#

# For DH cipher suites to work, you have to

# run OpenSSL to create the DH file first:

#

# openssl dhparam -out certs/dh 1024

#

dh_file = /home/serdid/dh

random_file = /home/serdid/random

Ja sektsiooni lõpu viimane loogiline sulg :

Serveri käivitamine

FreeRADIUSe server vajab oma tööks avatud UDP porte 1812 ja 1813. Juhul kui need ei ole eelnevalt avatud, siis tuleb need tulemüüris avada. Iptables kasutamise korral on käskudeks:

$ iptables -I INPUT -p udp --dport 1812 -j ACCEPT $ iptables -I INPUT -p udp --dport 1813 -j ACCEPT

NB! Kui serverile tehakse taaskäivitus, siis need reeglid unustatakse.

Peale seda jääb meil veel üle FreeRADIUS server käivitada, seda saame me teha käsuga freeradius, soovitatav oleks käivitada server debug reziimis (siis kuvatakse freeradiuse logi otse ekraanile), seda saab teha käsurealt järgneva käsuga :

$ radiusd -X

Ruuteri/pääsupunkti konfigureerimine

Näiteks Tomato Version 1.27 puhul

Basic ->Network-> lehekülje lõpp. Sealt valida Security none asemel WPA2 Enterprise ning sisestada Shared Key (shared key on kirjas clients.conf failis, antud näite puhul oleks selleks : “password“ ). Serveri aadressiks panna selle masina IP, kus FreeRADIUS server asetseb ja pordiks jätta 1812 (default port) Peale seda vajutada nupul Save. Soovitatav on ka muuta SSID, et see poleks juba eksisteerivaga identne.

Linux klientmasina konfigureerimine Network Manager näitel

Network Manager on mitmes erinevas Linuksi distros kasutatav võrguühenduse haldamise utiliit.

Klientmasin vajab cacerts.der ja client_cert.p12 (või siis failinimi mille andsite klientsertifikaati luues parameetrina ette, faililaiend on aga alati p12) faile autoriseerimiseks (need tehti valmis peatükis Sertifikaadid ).

Kopeerige mälupuga või mõne muu meediumi abil eelmainitud failid linux klientmasinasse.

Avage Network Manager. Valige Connect to Hidden Wireless Network.

- "Network Name" sisetage siia enda AP SSID

- "Wireless Security" WPA&WPA2 Enterprise

- "Authentication" TLS

- "Identity" siia pange enda kliendi sertifikaadi (client_cert.p12) common name

- "CA certificate" navigeerige cacert.der failini ja valige see

- "Private Key" navigeerige client_cert.p12 failini ja valige see (faili nimi võib erineda kui kliendi sertifikaati luues sisestasite kasutajapoolsed failinimed, kuid faililaiend on ikka .p12)

- "Private Key Password" Tuletage meelde (või vaadake labori abilehelt kui seda täitsite) mis Export Passwordi te valisite kui kliendi sertifikaati genereerisite ja sisestage see

Windows 7 klientmasina konfigureerimine

Windows klientmasin vajab cacerts.der ja client_cert.p12 (või siis failinimi mille andsite kliendi sertifikaati luues parameetrina ette, faililaiend on alati p12) faile autoriseerimiseks. Cacert.der tuleb lisada Trusted Root Certificates alla ja client_cert.p12 tavaliseks sertifikaadiks. Antud sertifikaatide tegemine oli kirjeldatud peatükis Sertifikaadid.

Kopeerige mälupuga või mõne muu meediumi abil eelmainitud failid Windows klientmasinasse (Juhul kui tegite rohkem kui ühe kliendi sertifikaadi kopeeriga nende kõigi PKCS12 ( .p12 faililaiend) failid).

Juursertifikaadi lisamine

Lisame cacert.der sertifikaadi Trusted juursertifikaatide hulka. Selle jaoks klikkame ta peal kaks korda ja avanenud aknas valime Install Certificate

Järmisest aknast valime Place all certificates in following store -> Browse-> Trusted Root Certification Authorities ja siis OK.

PKCS #12 sertifikaadi lisamine

Lisame ka client_cert.p12 sertifikaadi. Selleks klikake kaks korda failil ja avanenud aknas valige Install Certificate

P.S. Juhul kui teil on rohkem kui üks kliendi sertifikaat, siis lisage nende kõigi PKCS12 sertifikaadid ( .p12 failid) kasutades antud juhendit.

Siia sisestage export password mille kliendi sertifikaati tehes valisite

Serveriga ühenduse tekitamine

Avage Network ja Sharing Center ning veenduge et wifi on aktiivne. Kui wifi ei ole aktiivne klikake Change adapter settings lingil:

Ja aktiveerige juhtmevaba liides:

Siis minge tagasi Network ja Sharing Center avalehele ja klikake Manage Wireless Networks lingil. Kustutage sealt enda läbipääsupunkti profiil (juhul kui see seal on juba olemas) ja vajutage Add nupul

Siin valige Manually create a network profile

Network Name alla kirjutage enda läbipääsupunkti SSID

Security Type valige WPA2-Enterprise

Encryption Type TKIP

ja vajutage Next nuppu

Siin aknas vajutage lihtsalt Change connection Settings

Avanenud aknas avage Security tab ning valige Choose a Network Authentication Method rippmenüüst Microsoft: Smart Card or other certificate. Edasi vajutage antud menüü kõrval oleval Settings nupul

Otsige Trusted Root Certificate Authorities menüüst enda juursertifikaat (sertifikaadi nimeks on juursertifikaadi common name) ja pange talle linnuke ette. Siis vajutage OK nupul. Avanenud aknas vajutage uuesti OK nupul

Edasi vajutage ekraani paremas nurgas oleval võrguühenduse ikoonil ja valige sealt ühendus, mille te just seadistasite ning vajutage nupul Connect

Avanenud aknas valige rippmenüüst kliendi sertifikaat mida soovite seekord kasutada (nimekirjas on kuvatud sertifikaatide common nameid) ja vajutage OK nupul. Juhul kui arvutisse on lisatud ainult üks kliedi sertifikaat, siis antud valikut ei pakuta.

FreeRADIUS serveri õnnestunud ühenduse logi

Juhul kui server on käivitatud -X võtmega (radiusd -X ) ehk debug reziimis näeme õnnestunud ühenduse puhul midagi järgnevat (siin on kuvatud ainult osa logist). Pöörake tähelepanu esiletõestetud osale.

Lisa 1 : Sertifikaatide tühistamine

Vahel on tarvis ligipääsuõigus tagasi võtta (näiteks, kui kolmas osapool saab kasutaja sertifikaadi endale). Selleks peame sertifikaadi tühistama. Antud peatükis kirjeldame seda protseduuri FreeRADIUS serveri näitel. Järjekordselt kasutame ülesande lihtsustamiseks scipti (sama skript millega tekitasime ka sertifikaadid). Kui lahendust on kavas kuskil kasutada, tasuks sertifikaadi tühistamiseks kasutada järgnevat lingil asetsevat juhendit, mitte skripti: http://gagravarr.org/writing/openssl-certs/ca.shtml#ca-revoke )

Lähme tagasi sertifikaatide kataloogi :

$ cd /home/serdid

Sertifikaadi tühistamine

Valime kliendi sertifikaadi, mille kavatseme tühistada, antud näites on selleks client_cert.pem (tühistatav sertifikaat peab antud kataloogis olemas olema)

$ ./cert.sh revok client_cert.pem

Passphrase on juursertifikaadi võtme salasõna (antud juhul on selleks whatever).

Tühistatud sertifikaatide nimekirja tekitamine

Edasi tekitame tühistatud sertifikaatide nimekirja. Antud käsu väljundiks on fail nimega crl.pem mis kujutab endast tühistatud sertifikaatide seerianumbrite nimekirja.Passphrase on juursertifikaadi võtme salasõna (antud juhul on selleks whatever):

$ ./cert.sh crl

Et veenduda tühistatud sertifikaatide nimekirja olemasolus, võib kasutada järgnevat käsku:

$ openssl crl -in /home/serdid/crl.pem -noout -text

Käsu tulemis näeme tühistatud sertifikaatide nimekirja, õigemini tühistatud sertifikaatide seerianumbreid:

FreeRADIUSE seadistamine sertifikaatide tühistusnimekirja kasutamiseks

Algatuseks lähme tagasi FreeRADIUSe kodukataloogi

$ cd /etc/raddb

Avame faili eap.conf ja liigume tls sektsiooni ning kommenteerime sisse/lisame sinna järgnevad read:

check_crl=yes CA_path = /home/serdid/

check_crl=yes abil me aktiveerime sertifikaadi tühistamisnimekirja kasutamise ja CA_path= /home/serdid näitab FreeRADIUSele kataloogi, kus asetsevad juursertifikaat (cacert.pem) ja sertifikaatide tühistamisnimekiri (crl.pem).

Peale muudatuste salvestamist käivitame käsureal järgneva OpenSSH käsu:

$ c_rehash /home/serdid/

Käsu tulem peaks olema sarnane järgnevale ekraanitõmmisele:

Mida silmas pidada

1.FreeRADIUS server loeb juursertifikaadi ja sertifikaatide tühistusnimekirja ainult käivitamisel, seega tuleb peale sertifikaatide tühistamisnimekirja muutmist FreeRADIUS alati taaskävitada!

2. Peale uute sertifikaatide tühistamisnimekirja tegemist peab juursertifikaadi/sertifikaatide tühistamisnimekirja kataloogile käivitama käskluse c_rehash

Tühistatud sertifikaatide nimekirja testimine

Viimaseks sammuks on FreeRADIUSe serveri käivitamine ja tühistatud klient sertifikaadiga ühendumise proovimine. Enam ühendumine ei õnnestu ja juhul kui FreeRADIUS on käivitatud -X võtmega (radiusd -X) näeme midagi sarnast (pöörake tähelepanu esile tõstetud osale) :

ja windows klient näitab midagi sarnast :

Samas kehtiva kliendi sertifikaadiga on võimalik wifi võrguga ühenduda (seda saab testida kui tegite või teete rohkem kui ühe kliendi sertifikaadi)

Korduma Kippuvad Küsimused:

K1: Miks mu sertifikaadid ei tööta?

V1 :Sertifikaat ei ole klientmasinas aktiivne – võrrelge kellaegu arvutis, kus te tekitasite sertifikaadi arvutiga kuhu te selle paigaldasite. Juhul kui seal on erinevad kellajad, on tõenäoline, et sertifikaadi kehtivusaeg pole veel alanud. Kõige lihtsam meetod selle probleemi lahendamiseks on muuta arvutis kellaaega.

Alljärgneval joonisel võib näha ekraanitõmmist mittekehtivast sertifikaadist. Pöörake tähelepanu veateatele "This certificate has expired or is not yet valid" ja „ Valid from“ vahemikule.

V2 :Vaadake üle enda sertifikaatide failid, juhul kui mõne faili suurus on 0kb, olete teinud kusagil vea. Kuna võimalusi on mitmeid siis on soovitatav vanad sertifikaadid ära kustutada ja sertifikaadi tekitamise protsess lihtsalt uuesti läbi teha, olles seekord tähelepanelikum.

K2 Radius serveri käivitamise peale käsuga radiusd -X saan hunniku veateteid ja midagi ei juhtu!

V1 Lugege veateated läbi! Pahatihti on tegemist sellega, et on unustatud eap.conf faili sertifikaatide andmed sisestada või tls sektsiooni lõpus oleva loogilise sulu (}) aktiivseks muuta.