Andmepüügi liigid ja võtted: Difference between revisions

No edit summary |

No edit summary |

||

| Line 43: | Line 43: | ||

Peadirektori andmed annavad petturitele palju rohkem, kui tavalise töötaja oma. Selleks, et teostada niisugust küberrünnakut on vaja alguses teha mahukat tööd, sest juhtkonda petta on raskem. <ref name="Fahmida" /> Reeglina inimesed, kellel on nii tähtis ametikoht, teavad ja rakendavad kõik ohutustehnikaid, mis kaitseks küberrünnakust. | Peadirektori andmed annavad petturitele palju rohkem, kui tavalise töötaja oma. Selleks, et teostada niisugust küberrünnakut on vaja alguses teha mahukat tööd, sest juhtkonda petta on raskem. <ref name="Fahmida" /> Reeglina inimesed, kellel on nii tähtis ametikoht, teavad ja rakendavad kõik ohutustehnikaid, mis kaitseks küberrünnakust. | ||

Kui kasutatakse sellist andmepüügi tüüpi, siis ohver ei saa lihtsalt kirja, kus teda palukse vajutada lingile, vaid pettur tegutseb hoopis palju kavalalt: ta hoolikalt uurib kogu ettevõtte seisukorrast ja toimingutest Internetis kättesaadav info ja kindlasti ka seda, mille eest vastutab inimene, kelle peale rünnak on pööratud. Heaks näiteks võiks olla link, mis viib mõne kliendi kaebekirjale, konverentsi aruandele või kohtukutsele. <ref | Kui kasutatakse sellist andmepüügi tüüpi, siis ohver ei saa lihtsalt kirja, kus teda palukse vajutada lingile, vaid pettur tegutseb hoopis palju kavalalt: ta hoolikalt uurib kogu ettevõtte seisukorrast ja toimingutest Internetis kättesaadav info ja kindlasti ka seda, mille eest vastutab inimene, kelle peale rünnak on pööratud. Heaks näiteks võiks olla link, mis viib mõne kliendi kaebekirjale, konverentsi aruandele või kohtukutsele. <ref name="Fahmida" /> Üldkokkuvõttes, kasutatakse just infot, mida inimene võiks ettevõtte jaoks ülioluliseks peeta. | ||

[[File:Ulioluliseks peeta.png]] | [[File:Ulioluliseks peeta.png]] | ||

Teist tüüpi nimetatakse business email compromise — BEC. Selline phishing on suunatud peamiselt tavaliste töötajate peale, kellel ei ole juhtivat ametikohta, sest pettur kasutab ametliku e-posti, et teeselda peadirektoriks. <ref | Teist tüüpi nimetatakse business email compromise — BEC. Selline phishing on suunatud peamiselt tavaliste töötajate peale, kellel ei ole juhtivat ametikohta, sest pettur kasutab ametliku e-posti, et teeselda peadirektoriks. <ref name="Fahmida" /> | ||

Reeglina sihiks saavad just need inimesed, kes töötavad finantsosakonnas või raamatupidamises, sest neil on liigipääs paljudele arvetele. <ref>[https://ru.malwarebytes.com/phishing/]</ref> Kõigepealt pettur üritab peajuhi e-posti sisse saada, kasutades selleks mingisugust viirust või esimesena mainitud andmepüügi tüüpi. Pärast ta loeb mõne päeva jooksul kõik ettevõtte kirjad, et ennast toimuvate asjadega kurssi viia. Kui kõik see on tehtud, pettur teeskleb peajuhtkonnaks ja saadab alluvale töötajale kirja, kus ütleb, et on vaja ülikiirelt ja hädavajalikult saata rahasummat mingisugusele arvele.<ref | Reeglina sihiks saavad just need inimesed, kes töötavad finantsosakonnas või raamatupidamises, sest neil on liigipääs paljudele arvetele. <ref>[https://ru.malwarebytes.com/phishing/, „Все о фишинге.“, (vaadatud 12.12.2020)]</ref> Kõigepealt pettur üritab peajuhi e-posti sisse saada, kasutades selleks mingisugust viirust või esimesena mainitud andmepüügi tüüpi. Pärast ta loeb mõne päeva jooksul kõik ettevõtte kirjad, et ennast toimuvate asjadega kurssi viia. Kui kõik see on tehtud, pettur teeskleb peajuhtkonnaks ja saadab alluvale töötajale kirja, kus ütleb, et on vaja ülikiirelt ja hädavajalikult saata rahasummat mingisugusele arvele.<ref name="Fahmida" /> Töötaja usub oma tööandjat ja et see oli just temalt saadud ülesanne, ja raha läheb otseselt petturile kätte. | ||

BEC andmepüük on tänapäeval tõsine ja globaalne probleem. Mõnede andmete järgi kahjum on umbes 4.5 mid dollarit. <ref | BEC andmepüük on tänapäeval tõsine ja globaalne probleem. Mõnede andmete järgi kahjum on umbes 4.5 mid dollarit. <ref name="Fahmida" /> | ||

Selleks, et andmepüügi küberrünnakust paremini aru saada, tooks välja näited päriselust. Esimesena võiks rääkida Ubiquiti Networks Inc. juhtumist. See on ameerika interneti tehnoloogia ettevõte, mis juunis 2015. aastal kaotas $46.7 miljonit phishing’i tõttu. <ref>[https://resources.infosecinstitute.com/topic/spear-phishing-real-life-examples/]</ref> | Selleks, et andmepüügi küberrünnakust paremini aru saada, tooks välja näited päriselust. Esimesena võiks rääkida Ubiquiti Networks Inc. juhtumist. See on ameerika interneti tehnoloogia ettevõte, mis juunis 2015. aastal kaotas $46.7 miljonit phishing’i tõttu. <ref name="infosecinstitute">[https://resources.infosecinstitute.com/topic/spear-phishing-real-life-examples/, Daniel Brecht „Spear Phishing: Real Life Examples“, (vaadatud 11.12.2020)]</ref> | ||

USA väärtpaberite ja börsikomisjoni aruanne näitab, et rünnak toimus „töötajate teesklemise ja ettevõtte finantsosakonnale suunatud välise üksuse petlike taotluste kaudu. Selle pettuse tulemusel tehti Hongkongis asutatud tütarettevõtte valduses 46,7 miljonit dollarit rahalisi vahendeid teistele kolmandate isikute käes olevatele välismaistele kontodele. Ülekandeid tegid otse Ubiquiti töötajad, kes pettusid arvama, et nad saavad juhtidelt õigustatud taotlusi tänu võltsitud e-posti aadressidele ja sarnase välimusega domeenidele. Õnneks ei kahjustatud ettevõtte tegelikke süsteeme, kuid vahejuhtum näitab suhteliselt lihtsat võimalust, kuidas andmepüüdja suudab ohvreid meelitada toiminguid tegema, kasutades realistlikke võltsitud e-kirju, et Internetis laialdaselt kättesaadavat jäljendamist ja teavet kasutada. <ref | USA väärtpaberite ja börsikomisjoni aruanne näitab, et rünnak toimus „töötajate teesklemise ja ettevõtte finantsosakonnale suunatud välise üksuse petlike taotluste kaudu. Selle pettuse tulemusel tehti Hongkongis asutatud tütarettevõtte valduses 46,7 miljonit dollarit rahalisi vahendeid teistele kolmandate isikute käes olevatele välismaistele kontodele. Ülekandeid tegid otse Ubiquiti töötajad, kes pettusid arvama, et nad saavad juhtidelt õigustatud taotlusi tänu võltsitud e-posti aadressidele ja sarnase välimusega domeenidele. Õnneks ei kahjustatud ettevõtte tegelikke süsteeme, kuid vahejuhtum näitab suhteliselt lihtsat võimalust, kuidas andmepüüdja suudab ohvreid meelitada toiminguid tegema, kasutades realistlikke võltsitud e-kirju, et Internetis laialdaselt kättesaadavat jäljendamist ja teavet kasutada. <ref name="infosecinstitute" /> | ||

Andmepüügijuhtum, mis hõlmas andmesalvestuse hiiglase EMC Corp RSA turvaüksust, näitab, kuidas isegi kübervaldkonnas turvalisuse poolest tuntud ettevõte võib olla rünnaku sihtmärk ja ohver. 2011. aastal rünnati RSA-d Flash-objekti abil, mis oli varjatud Exceli (.XLS) faili, mis lisati e-kirjale teemareal „2011 Recruitment Plan”. Sihtmärgiks olid väikesed töötajate rühmad ning e-kirjad filtreeriti ja paigutati kasutajate rämpsposti kausta. Kahjuks on vaja ainult seda, et üks inimene langeks kelmuse ohvriks. Nagu selgitas RSA FraudAction Research Labs, võivad ründajad hoolimata tipptasemel piiridest ja lõpp-punktide turvakontrollidest, turvaprotseduuridest ja ettevõtte poolt kasutatavast kõrgtehnoloogiast siiski leida tee. <ref | Andmepüügijuhtum, mis hõlmas andmesalvestuse hiiglase EMC Corp RSA turvaüksust, näitab, kuidas isegi kübervaldkonnas turvalisuse poolest tuntud ettevõte võib olla rünnaku sihtmärk ja ohver. 2011. aastal rünnati RSA-d Flash-objekti abil, mis oli varjatud Exceli (.XLS) faili, mis lisati e-kirjale teemareal „2011 Recruitment Plan”. Sihtmärgiks olid väikesed töötajate rühmad ning e-kirjad filtreeriti ja paigutati kasutajate rämpsposti kausta. Kahjuks on vaja ainult seda, et üks inimene langeks kelmuse ohvriks. Nagu selgitas RSA FraudAction Research Labs, võivad ründajad hoolimata tipptasemel piiridest ja lõpp-punktide turvakontrollidest, turvaprotseduuridest ja ettevõtte poolt kasutatavast kõrgtehnoloogiast siiski leida tee. <ref name="infosecinstitute" /> | ||

Selles konkreetses rünnakus saatis andmepüüdja kahepäevase perioodi jooksul kaks erinevat andmepüügi e-kirja. Kaks e-kirja saadeti kahele väikesele töötajate rühmale. Neid kasutajaid ei peaks eriti tähelepanuväärsete või väärtuslike sihtmärkideks. E-posti teema oli „2011 värbamiskava”. E-kiri oli piisavalt hästi kujundatud, et meelitada ühte töötajat selle rämpsposti kaustast üles otsima. Sõnum sisaldas Exceli arvutustabelit pealkirjaga ‘2011 Recruitment plan.xls’, mis varjas nullipäevast ärakasutamist. Kui see oli avatud, installiti Adobe Flashi nõrk koha kaudu „tagauks“ ja andmepüügitoimingud korjasid edukalt mandaate, nagu kinnitas RSA FraudAction Research Labs. Mitte ainult rünnak ei tekitanud EMC Corp’ile muret, vaid ohustas ka oluliste kaitsetöövõtjate, nagu Northrop Grumman, Lockheed Martin ja L-3, turvalisust. Kasutajakoolituse tähtsus õngevõtmiskatsetele õigesti reageerimisel on selgelt näidatud. <ref | Selles konkreetses rünnakus saatis andmepüüdja kahepäevase perioodi jooksul kaks erinevat andmepüügi e-kirja. Kaks e-kirja saadeti kahele väikesele töötajate rühmale. Neid kasutajaid ei peaks eriti tähelepanuväärsete või väärtuslike sihtmärkideks. E-posti teema oli „2011 värbamiskava”. E-kiri oli piisavalt hästi kujundatud, et meelitada ühte töötajat selle rämpsposti kaustast üles otsima. Sõnum sisaldas Exceli arvutustabelit pealkirjaga ‘2011 Recruitment plan.xls’, mis varjas nullipäevast ärakasutamist. Kui see oli avatud, installiti Adobe Flashi nõrk koha kaudu „tagauks“ ja andmepüügitoimingud korjasid edukalt mandaate, nagu kinnitas RSA FraudAction Research Labs. Mitte ainult rünnak ei tekitanud EMC Corp’ile muret, vaid ohustas ka oluliste kaitsetöövõtjate, nagu Northrop Grumman, Lockheed Martin ja L-3, turvalisust. Kasutajakoolituse tähtsus õngevõtmiskatsetele õigesti reageerimisel on selgelt näidatud. <ref name="infosecinstitute" /> | ||

Revision as of 03:19, 14 December 2020

Sissejuhatus

Töö eesmärk

Uurida andmepüügi liike ja võtteid ning jaotada need rühmadesse.

Töö asjakohasus

2016. aastal viis Tripwire läbi RSA Security konverentsil osalenud 200 turvatöötaja küsitluse, milles osalejatel paluti hinnata andmepüügirünnakute asjakohasust võrreldes eelmise aastaga. Üle poole (58%) uuringus osalenud ekspertidest ütles, et selliste rünnakute arv on märkimisväärselt suurenenud. [1]

Samuti väärib märkimist, et FBI andmetel sai andmepüügist 2019. aastal Ameerika Ühendriikides kõige levinum küberkuritegevus. Tema ohvrite arv oli üle 114 tuhande inimese, kes kaotasid kokku umbes 57 miljonit dollarit [2], seega on andmepüügirünnakute eest kaitsmise küsimus endiselt lahendamata selle päeva jaoks asjakohane.

Mis on andmepüük?

Oma töö teema paremaks mõistmiseks peame kõigepealt selgelt aru saama, mis on andmepüük.

Andmepüük (inglise keeles phishing, tekkis sõnast fishing ehk kalapüük) on pettuse tüüp, mis on toime pandud kasutaja identifitseerimisandmete (näiteks paroolid, krediitkaardinumbrid, pangakontod ja muu konfidentsiaalne teave) saamiseks. [3] Nagu tavalise kalapüügi puhul, kasutatakse ka andmepüügis saagi "haakimiseks" mitmeid võtteid, kuid üks levinumaid õngevõtmistaktikaid on järgmine:

Ohver saab meili või tekstsõnumi, mille saatja esitab teisena konkreetset isikut või organisatsiooni, keda ohver usaldab, näiteks pangatöötaja, töökolleeg või riigiametnik. Teadmatu ohver avab kirja või sõnumi ja leiab hirmutava teksti, mis on loodud hirmu tekitamiseks ja saaja kiireks ja hoolimatuks käitumiseks. Teksti kohaselt peab kasutaja ohu vältimiseks minema veebisaidile ja tegema teatud toiminguid niipea kui võimalik.

Siis enamikul juhtudel võtab kasutaja sööda kätte ja pääseb pahatahtliku lingi abil veebisaidile, mis jäljendab usaldusväärset inimest või organisatsiooni. Sellel veebisaidil võidakse kasutajal paluda "sisse logida" oma kasutajanime ja parooliga. Kui ta osutub piisavalt kergeusklikuks, siis lähevad sisestatud andmed kohe ründajatele, kes seejärel neid varastavad kontolt konfidentsiaalset teavet või pangakontodelt raha.

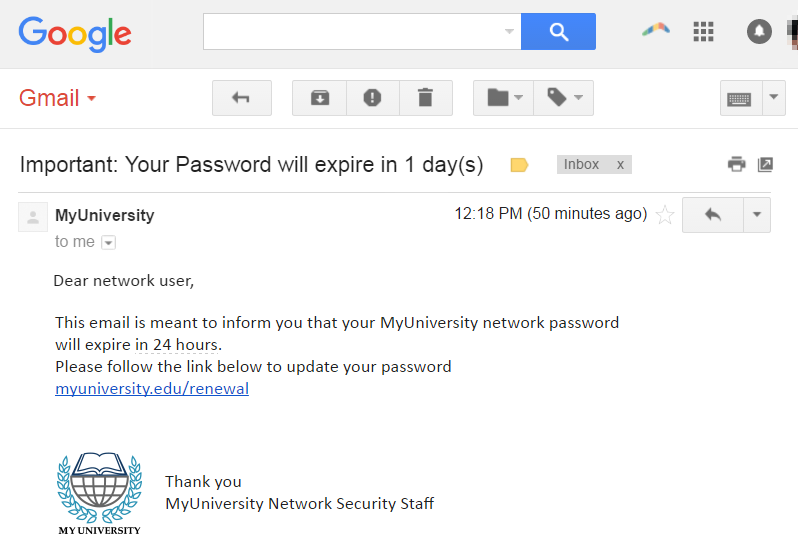

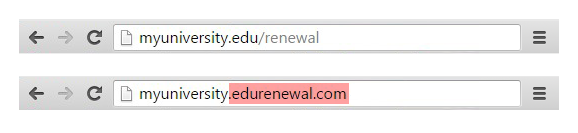

Üks näide sellisest andmepüügirünnakust on toodud allpool:

See meil saadetakse võimalikult paljudele õpetajatele. Selles öeldakse, et kasutaja parool aegub peagi. Parooli 24 tunni jooksul värskendamiseks antakse juhised saidi myuniversity.edu/renewal külastamiseks.

Sellel hetkel võib juhtuda mitu asja.

Näiteks võidakse kasutaja suunata võltslehele, mis näeb välja täpselt nagu päris, kus nõutakse nii uusi kui ka olemasolevaid paroole. Lehel nuhkiv ründaja võtab ülikooli võrgule juurdepääsu saamiseks kinni algse parooli. [4] Ja see on vaid üks paljudest stsenaariumidest, sest andmepüügirünnakutes kasutatakse erinevaid meetodeid, seega on väga oluline teada, kuidas neid saab eristada ning vältida.

Selles artiklis räägime kõige levinumatest andmepüügiliikidest ja -võtetest, mida meie meeskonnal õnnestus uurida.

Sihipärane andmepüük

Andmepüügi liigid võib jagada kaheks suureks kategooriaks: siht ja meetod. Käsitledes esimest kategooriat, kõigepealt oleks vaja mainida just sellist andmepüüki, mis vajab kõige rohkem ettevalmistust, sest see on suunatud väga suureks sihiks ja peab silmas head „saaki“. Niisugust andmepüüki nimetatakse whailing’iks. Termin sai oma nime sõnast „whale“ või vaal, ehk see tähendab, et jaht on suureks ettevõtteks või inimeseks, kellel on seal ülioluline ametikoht. [5]

Peadirektori andmed annavad petturitele palju rohkem, kui tavalise töötaja oma. Selleks, et teostada niisugust küberrünnakut on vaja alguses teha mahukat tööd, sest juhtkonda petta on raskem. [5] Reeglina inimesed, kellel on nii tähtis ametikoht, teavad ja rakendavad kõik ohutustehnikaid, mis kaitseks küberrünnakust.

Kui kasutatakse sellist andmepüügi tüüpi, siis ohver ei saa lihtsalt kirja, kus teda palukse vajutada lingile, vaid pettur tegutseb hoopis palju kavalalt: ta hoolikalt uurib kogu ettevõtte seisukorrast ja toimingutest Internetis kättesaadav info ja kindlasti ka seda, mille eest vastutab inimene, kelle peale rünnak on pööratud. Heaks näiteks võiks olla link, mis viib mõne kliendi kaebekirjale, konverentsi aruandele või kohtukutsele. [5] Üldkokkuvõttes, kasutatakse just infot, mida inimene võiks ettevõtte jaoks ülioluliseks peeta.

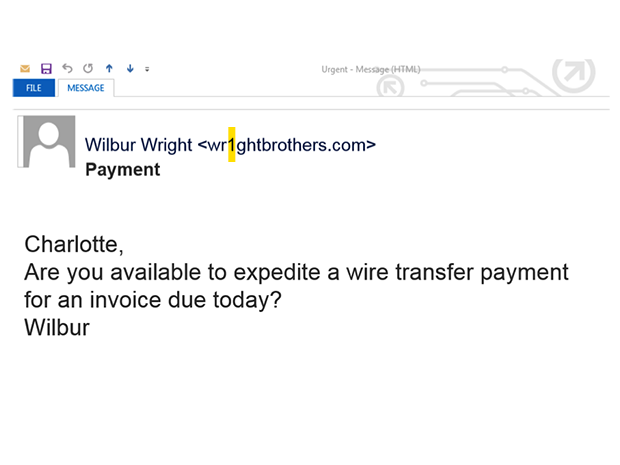

Teist tüüpi nimetatakse business email compromise — BEC. Selline phishing on suunatud peamiselt tavaliste töötajate peale, kellel ei ole juhtivat ametikohta, sest pettur kasutab ametliku e-posti, et teeselda peadirektoriks. [5]

Reeglina sihiks saavad just need inimesed, kes töötavad finantsosakonnas või raamatupidamises, sest neil on liigipääs paljudele arvetele. [6] Kõigepealt pettur üritab peajuhi e-posti sisse saada, kasutades selleks mingisugust viirust või esimesena mainitud andmepüügi tüüpi. Pärast ta loeb mõne päeva jooksul kõik ettevõtte kirjad, et ennast toimuvate asjadega kurssi viia. Kui kõik see on tehtud, pettur teeskleb peajuhtkonnaks ja saadab alluvale töötajale kirja, kus ütleb, et on vaja ülikiirelt ja hädavajalikult saata rahasummat mingisugusele arvele.[5] Töötaja usub oma tööandjat ja et see oli just temalt saadud ülesanne, ja raha läheb otseselt petturile kätte.

BEC andmepüük on tänapäeval tõsine ja globaalne probleem. Mõnede andmete järgi kahjum on umbes 4.5 mid dollarit. [5]

Selleks, et andmepüügi küberrünnakust paremini aru saada, tooks välja näited päriselust. Esimesena võiks rääkida Ubiquiti Networks Inc. juhtumist. See on ameerika interneti tehnoloogia ettevõte, mis juunis 2015. aastal kaotas $46.7 miljonit phishing’i tõttu. [7]

USA väärtpaberite ja börsikomisjoni aruanne näitab, et rünnak toimus „töötajate teesklemise ja ettevõtte finantsosakonnale suunatud välise üksuse petlike taotluste kaudu. Selle pettuse tulemusel tehti Hongkongis asutatud tütarettevõtte valduses 46,7 miljonit dollarit rahalisi vahendeid teistele kolmandate isikute käes olevatele välismaistele kontodele. Ülekandeid tegid otse Ubiquiti töötajad, kes pettusid arvama, et nad saavad juhtidelt õigustatud taotlusi tänu võltsitud e-posti aadressidele ja sarnase välimusega domeenidele. Õnneks ei kahjustatud ettevõtte tegelikke süsteeme, kuid vahejuhtum näitab suhteliselt lihtsat võimalust, kuidas andmepüüdja suudab ohvreid meelitada toiminguid tegema, kasutades realistlikke võltsitud e-kirju, et Internetis laialdaselt kättesaadavat jäljendamist ja teavet kasutada. [7]

Andmepüügijuhtum, mis hõlmas andmesalvestuse hiiglase EMC Corp RSA turvaüksust, näitab, kuidas isegi kübervaldkonnas turvalisuse poolest tuntud ettevõte võib olla rünnaku sihtmärk ja ohver. 2011. aastal rünnati RSA-d Flash-objekti abil, mis oli varjatud Exceli (.XLS) faili, mis lisati e-kirjale teemareal „2011 Recruitment Plan”. Sihtmärgiks olid väikesed töötajate rühmad ning e-kirjad filtreeriti ja paigutati kasutajate rämpsposti kausta. Kahjuks on vaja ainult seda, et üks inimene langeks kelmuse ohvriks. Nagu selgitas RSA FraudAction Research Labs, võivad ründajad hoolimata tipptasemel piiridest ja lõpp-punktide turvakontrollidest, turvaprotseduuridest ja ettevõtte poolt kasutatavast kõrgtehnoloogiast siiski leida tee. [7]

Selles konkreetses rünnakus saatis andmepüüdja kahepäevase perioodi jooksul kaks erinevat andmepüügi e-kirja. Kaks e-kirja saadeti kahele väikesele töötajate rühmale. Neid kasutajaid ei peaks eriti tähelepanuväärsete või väärtuslike sihtmärkideks. E-posti teema oli „2011 värbamiskava”. E-kiri oli piisavalt hästi kujundatud, et meelitada ühte töötajat selle rämpsposti kaustast üles otsima. Sõnum sisaldas Exceli arvutustabelit pealkirjaga ‘2011 Recruitment plan.xls’, mis varjas nullipäevast ärakasutamist. Kui see oli avatud, installiti Adobe Flashi nõrk koha kaudu „tagauks“ ja andmepüügitoimingud korjasid edukalt mandaate, nagu kinnitas RSA FraudAction Research Labs. Mitte ainult rünnak ei tekitanud EMC Corp’ile muret, vaid ohustas ka oluliste kaitsetöövõtjate, nagu Northrop Grumman, Lockheed Martin ja L-3, turvalisust. Kasutajakoolituse tähtsus õngevõtmiskatsetele õigesti reageerimisel on selgelt näidatud. [7]

Phishingi vältimine

Soovitused ja konkreetsed meetodid, kuidas phishingi vältida:

1. Olge informeeritud Phishing tehnikatest

Kõige lihtsaim meetod, kuidas selle probleemiga mitte puutuda - informeeritud olla. Iga phishingi skeem areneb iga päev ja kui te ei tea nende uute tehnikate kohta, võite tahtmatult ühe ohvriks langeda. Hoidke silmad lahti uute phishingi kohta! Võimalikult varakult teada saades nende kohta teil on vähem riski kohtuda ühega. IT-administraatorite jaoks on kõigi kasutajate jaoks pidev turvateadlikkuse koolitus ja simuleeritud andmepüük, et hoida turvalisust kogu organisatsiooni meeles.

2. Mõelge, enne te panete klikki!

On tore kasutada linke, kui te usaldate veebilehte, kuid juhuslike meilide ja sõnumites linkide klõpsamine ei ole üldse tark samm. Kontrollige, kas link viib teid sinna, kuhu ta peaks? Phishing võib väita, et see ongi õige ettevõte ja kui te kasutate linki, näete, et veebileht näeb välja täpselt nagu päris veebileht. Meilis võivad paluda teid täita midagi, ja see palve ei pruugi teie nime sisaldada. Näiteks, enamik phishingi e-kirju algavad niimoodi: „Hea klient!“, nii et pange tähele, ka tervitamine sisaldab teie nime ja perekonnanime või mitte. Kui see meil on tõsine ja pole ohtlik, peaks ikka algama sõnadega „Hea (nimi)!“. Enne kui esitate mis tahes infot veenduge, et saidi URL algaks „https“-ga ja algusel peaks olema ka suletud lukuikoon. Pakutakse ka käsiti saidi nime kirjutada, siis vähema tõenäosusega kohtute häkkeritega. Kahjuks, aga isegi otsinguportaalid võivad näidata linke, mis suunavad teid phishingi veebilehele. Nad võivad, näiteks, pakkuda odavaid tooteid ja kui kasutaja teeb seal oste, pääsevad häkkerid krediitkaardi andmete juurde. Kui võimalik, kontrollige antud lehe turvasertifikaati. Kui on kasvõi võike võimalus, et veeb võib sisaldada pahatahtlikke faile, ärge kasutage, ärge avage, ärge proovige seda veebisaiti! Ärge laadige faile endale alla meilidest, mis on kahtlased.

3. Kasutage Firewall.

Firewall on seade, mis teatud reeglite alusel filtreerib sisenevat ja väljuvat võrguliiklust. Kvaliteetne firewall töötab nagu puhver. Te peate kasutama kahte firewall tüüpi: töölaua firewall ja võrgu firewall. Nad vähendavad arvuti ja võrku häkkerite ja phishingi tõenäosust.

4. Hoidke oma brauserit ajakohasena.

Tähtis on mäletada, et turvasus, turvapaigad, avaldatakse kogu aeg. Ärge ignoreerige sõnumit sellest, et mingi värskendus on saadaval, kuid laadige see ja installige. Nii nagu areneb turvalisus, arenevad ka häkkerite oskused.

5. Ärge kunage andke isiklikke andmeid!

Väga tavaline reegel – ei tohi kunagi jagada isiklikku ja rahaga seotud infot interneti kaudu. Kui te kahlusete, külastagi ettevõtte peamist veelehe, leide telefoninumbrit ning helistage otse nendele. Tavaliselt, kui küsitakse isiklikku info, siis palutakse teid minna konkreetsele lehele antud linkiga, kus on vaja sisestada finants- või isikuandmeid. See on keelatud! Nagu punktis 4 oli juba mainitud, veenduge, et veebileht algab tähega „https“, seda fakti kontrollimine peab olema harjumus.

6. Kasutage viirusetõrjetarkvara (e. Antiviirus)

Enamik populaarseid brausereid saab kohandada phishingi tööristaribade abil. Nad kontrollivad kõik need veebilehed, kus te olnud olite ja võrreldavad neid teadaolevate phishingi lehtedega. Kui te satute pahatahtliku saidi otsa, tööristariba hoiab ja kaitseb teid. Phishingi vältimiseks oleks kasulik kasutada antiviirust ja Firewall ning neid programme regulaarselt värskendada, nagu on juba mainitud punktis 4. Nad kontrollivad kõiki interneti kaudu saabuvaid faile ja blokeerivad phishingi. Tavaliselt on selline võimalus täiesti tasuta.

Järeldus

Andmepüük on väga populaarne meetod konfidentsiaalsete andmete varastamiseks kasutajatelt, kuna see ei nõua suuri finantskulusid ja mõnikord ei kohusta see röövijat tehnikat laitmatult valdama, piisab vaid sotsiaalsetest oskustest. Siiski tuleb märkida, et tänu meie aja kiirele arengule teavad petturid juba palju ja täiendavad oma oskusi pidevalt, pakkudes välja uusi andmevarguse meetodeid, ning seetõttu kõik inimesed peavad oskama seda ohtu ära tunda ning see nõuab palju teadmisi.

Kasutatud allikad

- ↑ „Tripwire RSA Survey: Only 38 Percent of Security Professionals Confident in Ransomware Recovery“, (vaadatud 12. dets. 2020)

- ↑ „Ломают без взлома: фишинг стал еще опаснее“, (vaadatud 12. dets. 2020)

- ↑ „Phishing“, (vaadatud 12. dets. 2020)

- ↑ „Phishing attacks“, (vaadatud 12. dets. 2020)

- ↑ 5.0 5.1 5.2 5.3 5.4 5.5 Fahmida Y.Rashid „8 types of phishing attacks and how to identify them.“, (vaadatud 11.12.2020)

- ↑ „Все о фишинге.“, (vaadatud 12.12.2020)

- ↑ 7.0 7.1 7.2 7.3 Daniel Brecht „Spear Phishing: Real Life Examples“, (vaadatud 11.12.2020)