Biomeetrilise autentimise võlu ja valu: Difference between revisions

| Line 36: | Line 36: | ||

Parooli pikkus, erisümbolite, numbrite ning suur- ja väiketähtede kaasamine muudab parooli raskemini lahti murtavaks, samuti on selliseid paroole keerulisem ära arvata. <ref>Authentication vs authorization https://www.pingidentity.com/en/resources/blog/posts/2021/authentication-vs-authorization.html</ref> Paroolide tugevuse testimiseks on veebis tasuta kättesaadavad tööriistad <ref> Password strength https://bitwarden.com/password-strength/</ref>, samuti on paljud rakendused võtnud kasutusele jooksva parooli tugevuse hindamise parooli loomisel. See info kuvatakse parooli sisestamise ajal kasutajale, et tal oleks parooli loomise ajal võimalus loodud parooli keerukust hinnata ja vajadusel keerukust lisada. Keeruliste ja pikkade paroolide meelespidamine võib olla kasutajale tülikas, seetõttu on loodud paroolihalduse jaoks mitmeid rakendusi: RoboForm <ref> Roboform https://www.roboform.com/lp?cjevent=1ea8f3698c1911ec8062008b0a18050f&utm_source=cj&utm_medium=Natural+Intelligence+Ltd.&utm_content=100088378&utm_term=14065607&cj_sid=PASS_FQVoeTUsg4&affid=cnvst&frm=offer-top10 </ref>, NordPass <ref> NordPass https://nordpass.com/top10cybersecurity-special/?utm_medium=affiliate&utm_term&utm_content=57sbp6k2kr&utm_campaign=off627&utm_source=aff508&aff_free </ref> ja Keeper <ref> Keeper https://www.keepersecurity.com/affiliate-keeper-30OFFDeals.html?LSNSUBSITE=LSNSUBSITE </ref>, LastPass <ref> LastPass https://www.lastpass.com/password-manager </ref>. On olemas ka alla laetavaid paroolihaldusrakendusi, näiteks KeePass <ref> KeePass https://keepass.info/ </ref>. | Parooli pikkus, erisümbolite, numbrite ning suur- ja väiketähtede kaasamine muudab parooli raskemini lahti murtavaks, samuti on selliseid paroole keerulisem ära arvata. <ref>Authentication vs authorization https://www.pingidentity.com/en/resources/blog/posts/2021/authentication-vs-authorization.html</ref> Paroolide tugevuse testimiseks on veebis tasuta kättesaadavad tööriistad <ref> Password strength https://bitwarden.com/password-strength/</ref>, samuti on paljud rakendused võtnud kasutusele jooksva parooli tugevuse hindamise parooli loomisel. See info kuvatakse parooli sisestamise ajal kasutajale, et tal oleks parooli loomise ajal võimalus loodud parooli keerukust hinnata ja vajadusel keerukust lisada. Keeruliste ja pikkade paroolide meelespidamine võib olla kasutajale tülikas, seetõttu on loodud paroolihalduse jaoks mitmeid rakendusi: RoboForm <ref> Roboform https://www.roboform.com/lp?cjevent=1ea8f3698c1911ec8062008b0a18050f&utm_source=cj&utm_medium=Natural+Intelligence+Ltd.&utm_content=100088378&utm_term=14065607&cj_sid=PASS_FQVoeTUsg4&affid=cnvst&frm=offer-top10 </ref>, NordPass <ref> NordPass https://nordpass.com/top10cybersecurity-special/?utm_medium=affiliate&utm_term&utm_content=57sbp6k2kr&utm_campaign=off627&utm_source=aff508&aff_free </ref> ja Keeper <ref> Keeper https://www.keepersecurity.com/affiliate-keeper-30OFFDeals.html?LSNSUBSITE=LSNSUBSITE </ref>, LastPass <ref> LastPass https://www.lastpass.com/password-manager </ref>. On olemas ka alla laetavaid paroolihaldusrakendusi, näiteks KeePass <ref> KeePass https://keepass.info/ </ref>. | ||

Paroolide murdmise viisidest on levinuimad paroolide äraarvamine - tarkvara, mis testib jooksvalt paljusid erinevaid variante (Brute Force Attack) ja paroolide sõnaraamatud <ref> Understanding Rainbow table attack https://www.geeksforgeeks.org/understanding-rainbow-table-attack/#:~:text=A%20rainbow%20table%20is%20a%20database%20that%20is,out%20what%20plaintext%20password%20produces%20a%20particular%20hash </ref>. ja paroolide hankimine halvasti turvatud rakendustest. 11 Password Cracker Tools https://www.softwaretestinghelp.com/password-cracker-tools/ | Paroolide murdmise viisidest on levinuimad paroolide äraarvamine - tarkvara, mis testib jooksvalt paljusid erinevaid variante (Brute Force Attack) ja paroolide sõnaraamatud <ref> Understanding Rainbow table attack https://www.geeksforgeeks.org/understanding-rainbow-table-attack/#:~:text=A%20rainbow%20table%20is%20a%20database%20that%20is,out%20what%20plaintext%20password%20produces%20a%20particular%20hash </ref>. ja paroolide hankimine halvasti turvatud rakendustest. 11 Password Cracker Tools <ref> Password Cracker tools https://www.softwaretestinghelp.com/password-cracker-tools/ </ref> | ||

SSH avaliku võtmega autentimine on teadmuspõhistest autentimisviisidest turvalisem, sest SSH võtme krüptograafiline tugevus ületab isegi väga pika salasõna tugevuse tunduvalt. Samuti vabastab see kasutaja salasõna meelespidamise kohustusest ning võimaldab ühest ja automatiseeritud sisselogimist üle kõikide kasutaja poolt kasutatavate SSH serverite. SSH autentimine töötab läbi kahe võtme genereerimise, millest üks on avalik ja teine salajane. Reeglina genereerib kasutaja mõlemad võtmed ise, seejuures valides ka genereerimise algoritmi ning selle keerulisuse. Avalik võti kopeeritakse SSH serverisse ja selle võtmega krüpteeritakse andmeid, mida on võimalik lahti krüpteerida vaid kasutaja valduses oleva salajase võtmega. Salajane võti tõestabki kasutaja isiku, võimaldades avaliku võtmega krüpteeritud andmete lahti krüpteerimisega salajase võtme omamist tõestada (nn identity key).<ref>What is SSH Public Key authentication? https://www.ssh.com/academy/ssh/public-key-authentication</ref> | SSH avaliku võtmega autentimine on teadmuspõhistest autentimisviisidest turvalisem, sest SSH võtme krüptograafiline tugevus ületab isegi väga pika salasõna tugevuse tunduvalt. Samuti vabastab see kasutaja salasõna meelespidamise kohustusest ning võimaldab ühest ja automatiseeritud sisselogimist üle kõikide kasutaja poolt kasutatavate SSH serverite. SSH autentimine töötab läbi kahe võtme genereerimise, millest üks on avalik ja teine salajane. Reeglina genereerib kasutaja mõlemad võtmed ise, seejuures valides ka genereerimise algoritmi ning selle keerulisuse. Avalik võti kopeeritakse SSH serverisse ja selle võtmega krüpteeritakse andmeid, mida on võimalik lahti krüpteerida vaid kasutaja valduses oleva salajase võtmega. Salajane võti tõestabki kasutaja isiku, võimaldades avaliku võtmega krüpteeritud andmete lahti krüpteerimisega salajase võtme omamist tõestada (nn identity key).<ref>What is SSH Public Key authentication? https://www.ssh.com/academy/ssh/public-key-authentication</ref> | ||

Revision as of 21:06, 13 March 2022

Autorid: Diana Vaher, Sandra Poll, Rauno Schiff, Kaido Sõmera, Riho Kalda

Sissejuhatus

Vajadus üksikisikut üheselt tuvastada on inimkonnal olnud juba pikemat aega. Isegi enne digitaalse ajastu algust olid probleemiks inimesed, kes enda isikut varjasid või esinesid kellegi teisena. Praeguseks ajaks on isiku tuvastus omandanud ühiskonnas veelgi olulisema rolli ja selleks on leiutatud palju erinevaid viise – nii inimkeha baasil kui ka muid vahendeid kasutades – vastav mõiste on autentimine.

Autentimine on defineeritud protsessina millega üks kasutaja, süsteem või muu olem (objekt) saab kontrollida teise kasutaja/olemi väidetava identiteedi tõesust. [1]

Autentimise käigus peab olema autenditav isik üheselt tuvastatav ja autentimist peaks olema raske, soovitatavalt isegi võimatu võltsida. See võimaldab hoida ja säilitada elektrooniliselt ligipääsetavate keskkondade ja teenuste turvalisust. Peale autentimist toimub tavaliselt autoriseerimine, mis tuvastab, kas kindlaks tehtud isikul on lubatud ressurssidele ligi pääseda. [2]

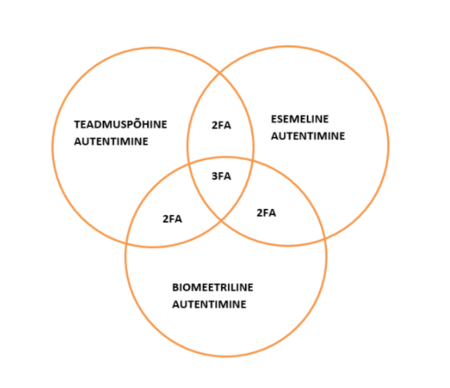

Isiku tuvastamise viise on erinevaid, autentimismeetodid jagunevad sisuliselt kolme klassi:

- Teadmuspõhised: salasõna, PIN kood, krüptovõti, luku kombinatsioon, isikuandmed.

- Esemelised: ID kaart, telefon, võti, magnet- või kiipkaart, infrapunamärk

- Biomeetrilised: sõrmejäljed, nägu, silma võrk- või vikerkest, kõndimine, hääl, DNA.

Biomeetria koosneb kreekakeelsetest sõnadest „bios“ (elu) ja „metron“ (mõõtmine) [3] ning on matemaatilise statistika ja tõenäosusteooria meetodite rakendamine bioloogias. [4]

Biomeetrilisteks andmeteks saavad olla ainult need inimese füsioloogilised, füüsilised ja käitumuslikud omadused, mida saab mõõta tehniliste vahenditega. Seega inimsilma biomeetrilist tuvastust teostavate tehniliste vahendite hulka ei loeta, isikut tuvastada saab ainult tehnoloogia abil [5]. Sõbra tänaval ära tundmine ei ole seega biomeetriline autentimine, küll aga on seda tehnoloogiline näotuvastus.

Teadmuspõhine tuvastus on midagi, mida ainult see tuvastatav isik teab, esemeline on seotud isiku valduses oleva(te) eseme(te)ga ning biomeetriline tuvastus toimib isiku füüsilise keha kaudu.

Erinevaid isikutuvastuse viise kombineerides saab mitmeastmelise autentimise, mida võrreldes üheastmelise autentimisega loetakse turvalisemaks, kuna sisse logimiseks on vaja omada kas kasutaja füüsilist eset või peaks saama ligipääsu autentimise mehhanismi sees olevatele küpsistele või tokenitele. [6]

Kõige levinum autentimismeetod on kasutajanimega kombineeritud parool. Samas on see ka kõige ebaturvalisem, eriti kui parooli valimisele ei ole rakendatud miinimumnõudmiste kontrolli.

Kasutajatel on tihti väga palju erinevaid paroole ning seetõttu valitakse ilma miinimumnõueteta rakendustes tihi mugavam tee ning kasutatakse kas lihtsaid paroole või taaskasutatakse ühte ja sama parooli erinevate kontode jaoks (kolistatakse ka mõlemat ämbrit korraga).

Parooli pikkus, erisümbolite, numbrite ning suur- ja väiketähtede kaasamine muudab parooli raskemini lahti murtavaks, samuti on selliseid paroole keerulisem ära arvata. [7] Paroolide tugevuse testimiseks on veebis tasuta kättesaadavad tööriistad [8], samuti on paljud rakendused võtnud kasutusele jooksva parooli tugevuse hindamise parooli loomisel. See info kuvatakse parooli sisestamise ajal kasutajale, et tal oleks parooli loomise ajal võimalus loodud parooli keerukust hinnata ja vajadusel keerukust lisada. Keeruliste ja pikkade paroolide meelespidamine võib olla kasutajale tülikas, seetõttu on loodud paroolihalduse jaoks mitmeid rakendusi: RoboForm [9], NordPass [10] ja Keeper [11], LastPass [12]. On olemas ka alla laetavaid paroolihaldusrakendusi, näiteks KeePass [13].

Paroolide murdmise viisidest on levinuimad paroolide äraarvamine - tarkvara, mis testib jooksvalt paljusid erinevaid variante (Brute Force Attack) ja paroolide sõnaraamatud [14]. ja paroolide hankimine halvasti turvatud rakendustest. 11 Password Cracker Tools [15]

SSH avaliku võtmega autentimine on teadmuspõhistest autentimisviisidest turvalisem, sest SSH võtme krüptograafiline tugevus ületab isegi väga pika salasõna tugevuse tunduvalt. Samuti vabastab see kasutaja salasõna meelespidamise kohustusest ning võimaldab ühest ja automatiseeritud sisselogimist üle kõikide kasutaja poolt kasutatavate SSH serverite. SSH autentimine töötab läbi kahe võtme genereerimise, millest üks on avalik ja teine salajane. Reeglina genereerib kasutaja mõlemad võtmed ise, seejuures valides ka genereerimise algoritmi ning selle keerulisuse. Avalik võti kopeeritakse SSH serverisse ja selle võtmega krüpteeritakse andmeid, mida on võimalik lahti krüpteerida vaid kasutaja valduses oleva salajase võtmega. Salajane võti tõestabki kasutaja isiku, võimaldades avaliku võtmega krüpteeritud andmete lahti krüpteerimisega salajase võtme omamist tõestada (nn identity key).[16]

Esemelistest autentimisviisidest on kiipkaart üks levinumaid, Eesti Vabariigis laialdaselt kasutuse olev ID kaart sisaldab lisaks kiibile veel ka kaheastmelist autentimisprotsessi ning pakub digiallkirjastamisvõimalust, kui seda kasutada koos spetsiaalselt id-kaardi jaoks mõeldud lugejate ja tarkvaraga. [17]

Biomeetria ajalugu

19-ndal sajandil töötas Alphonse Bertillon Prantsusmaal Pariisis välja meetodi, mille abil sai kriminaale klassifitseerida ning võrrelda teatud kehatunnuste mõõdistamise abil. Vajadus tekkis sellest, et kurjategijad ütlesid sageli vahelejäämisel erineva nime. Bertillon tuli mõttele, et kuigi nime võidakse vahetada, siis mingid füsioloogilised tunnused jäävad siiski samaks. Süsteem polnud ideaalne, kuid tänu sellele pandi alus unikaalsete bioloogiliste tunnuste abil identiteedi tuvastamisele - antropomeetriale. Antropomeetria uurib inimese füüsilise keha süstematiseeritud mõõtmete varieeruvust. [18]

Sir Francis Galton avaldas uurimustöö, milles pakkus välja klassifitseerimissüsteemi kõigi kümne sõrme jälgede põhjal. Seda meetodit kasutatakse siiamaani inimeste identifitseerimisel. Sir Edward Henry koostöös Sir Francis Galtoniga töötasid välja meetodi sõrmejälgede klassifitseerimiseks ja talletamiseks selliselt, et neid oleks lihtne hiljem kasutada.

20-nda sajandi esimeses pooles hakati sõrmejälgi kasutama inimeste identifitseerimisel. Kõigepealt tehti seda New Yorkis, kus hakati kontrollima avalikku teenistusse kandideerijate isikuid, et välistada seda, et vale inimene läheb testi tegema. Umbes samal ajal hakati sõrmejälgi kasutama ka politsei poolt kurjategijate identifitseerimisel. Pakuti välja ka mõtted kasutada silma iirise mustrit ja käelaba geomeetriat identifitseerimismeetodina.[19]

20-nda sajandi teises pooles hakati biomeetriat rohkem uurima, olulisemad sel ajal toimunud olid järgnevad:

- 1960-ndatel töötati välja esimesed poolautomatiseeritud näotuvastuse meetodid, mis vajasid veel ka inimesepoolset lisapanust näo analüüsimisel.

- 1969-ndal aastal eraldas FBI raha, et välja töötada automatiseeritud sõrmejälgede- ja näo tuvastamise protsess, kuna töömaht ei võimaldanud tuvastust enam käsitsi teha. See finantseering sai katalüsaatoriks palju keerulisemate biomeetriliste sensorite arendamisele.

- 1980-ndal hakati Rahvusliku Standardite ja Tehnoloogia Instituudis (National Institute of Standards and Technology) uurima hääletuvastust. See uuring pani aluse tänapäeval kasutatavate häälkäskluste- ja häältuvastuse süsteemidele.

- 1991 aastal töötati välja tehnoloogia, mis võimaldas reaalajas näo tuvastamist. Kuigi süsteem polnud veatu, hakati tänu sellele jälle rohkem näotuvastuse uuringutesse panustama.

- 2000-ndateks aastateks oli USAs patenteeritud sadu biomeetrilise autentimise algoritme, mis olid kõigile kättesaadavad. [20]

Biomeetriast lähemalt

Nüüd jõuame uudseima ja põnevaima autentimismeetodi juurde, milleks on biomeetriline autentimine.

Biomeetria jaguneb omakorda kolmeks:

- Füsioloogiline ehk füüsiline biomeetria – siia alla käivad isiku füüsi(ka)lised karakteristikud (silm, sõrmejälg, peopesa etc.

- Käitumuslik biomeetria - karakteristikud, mis ilmnevad isku mingi tegevuse käigus, nagu näiteks klaviatuuril trükkimise muster, keha dünaamika liikumisel ning kõne ja allkirja analüüs.

- Keemiline biomeetria - üsna algelises järgus olev biomeetria valdkond, mis tegeleb isiku lõhnade, DNA jms keemilise ainetuvastusega

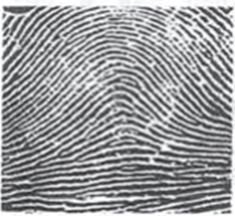

Füüsilisest biomeetriast ilmselt kõige levinum on isiku tuvastamine sõrmejälgede abil. Sõrmejälje lugerid on nutitelefonides olnud kasutusel juba üle kümne aasta.

Kõikide inimeste sõrmedel on papillaarkurrustik, mis moodustab täiesti unikaalse mustri ja seetõttu on võimalik sõrmejälgi isiku kindlakstegemiseks kasutada. On kolme tüüpi papillaarkurrustikke, sõltuvalt papillaarliinide tõusudest ja papillaarkurru sisemisest joonisest.

| Kaarkurrustik | Silmuskurrustik | Keerdkurrustik |

|---|---|---|

|

|

|

| Ehituselt kõige lihtsam. Papillaarkurrud algavad sõrme ühelt küljelt ja suunduvad kaarjalt teisele küljele. Umbes 5% kõigi inimeste papillaarkurrustikest on kaarkurrustikud. | Kurrustiku keskosas moodustavad kurrud silmusetaolisi kujundeid. Olenevalt sellest, mis suunas on silmuse harud pööratud, räägitakse väikesõrmepoolsest või pöidlapoolsest silmuskurrustikust. Umbes 65% kõigi inimeste sõrmeotste papillaarkurustikest on silmuskurrustikud. | Keskosas moodustavad papillaarkurrud ringjaid kujutisi. Umbes 30% kõigi inimeste papillaarkurrustikest on keerdkurrustikud. |

Masterprindid on mosaiigid, mis on tehtud kõikide inimeste sõrmejälgede kõige levinumate elementide põhjal. Lisaks kasutatakse ära seda, kuidas telefonide sõrmejälje skännerid sõrme analüüsivad. Need skännerid on nii väikesed, et nad reeglina teevad palju vigu, mis tähendab, et nad teevad sõrmest mitmeid pilte. Nendest mitmetest piltidest peab ainult üks klappima. New York’i ja Michigani osariigi ülikoolide teadlased leidsid, et sellised digitaalselt genereeritud sõrmejäljed avavad iga telefoni umbes 65% juhtudest [22].

Nutitelefonides on põhiliselt kasutusel optilised ja ultraheli skannerid. Optilised on kõige vanemad lugerid, mis teevad 2D foto sinu sõrmest ja võrdlevad kõiki jooni, sügavusi ja mustreid pildil olemasolevate piltidega. Foto tegemise ajal valgustatakse sõrme et tuleks selgem pilt. Ultraheliskannerit kasutades on autentimine turvalisem, kuna sõrmest tehakse 3D pilt. Sõrme lugerile asetades saadetakse välja ultrahelilaine ning sõrm kaardistatakse sõrme joonte ja kuju vahel tekkinud kaja abil. Ultraheliskannerid on palju turvalisemad kui optilised skannerid, kuid neil on raskusi sõrme tabalisega tugeva kaitseklaasi alt. [23] [24] [25]

Biomeetriliste autentimisviiside nõrkused

Sõrmejälgede võltsimine

Aastal 2014 kasutas Jan Krissler, kes on häkkerite ringkonnas tundud nime all Starbug, kõrge resolutsiooniga fotosid ning lõi nende põhjal Saksamaa tolleaegse kaitseministri, Ursula von der Leyen’i, sõrmejäljed. Kasutas ta tarkvara VeriFinger ning pilte, mille hulgas oli üks pressiteatest saadud pilt ning üks, mille Jan Krissler pildistas ise kolme meetri kauguselt. 2013 aastal näitas Krissler, kuidas on võimalik lihtsalt telefonil oleva sõrmejäljega telefoni lukust lahti teha. Selle jaoks tegi ta puiduliimist ja pihustatavast grafeenist kunstsõrme ning sai iPhone 5S lukust lahti 24 tundi peale selle turule tulekut. Sellega ta näitas, et piisab ainult telefonil olevast sõrmejäljest ning polegi vaja tegelikku kontakti inimesega.[26]

Silmaiiris ehk vikerkest

Jan Krissler, kes suutis pildi põhjal taasluua sõrmejälje, kasutas põhimõtteliselt sama lähenemist ka silmaiirise puhul. Kui sõrmejälje puhul oli vaja sisuliselt kloonida sõrm, siis vikerkesta puhul piisas lihtsalt silma pildi välja trükkimisest. Piisas, kui silma diameeter pildil oli 75 pikslit ja prinditud oli see 1200 dpi (punkti tolli kohta). Vaja oli, et vähemalt 75% silmaiirisest oli nähtaval. Seega iirisel põhineva isikutuvastuse võltsimiseks pidi saama inimesest ainult kõrge resolutsiooniga foto. [27]

2017 aastal tehti Samsungi Galaxy S8 telefon lukust lahti, kui omaniku silmaiiris kontaktläätsele trükiti ning lääts seejärel kunstsilmamunale asetati.[28]

Et ei juhtuks nii, nagu filmis Demolition man, kus vang põgenes vanglast kasutades vangivalvuri väljalõigatud silma, siis on Varssavi Tehnikaülikoolis teadlased kasutanud masinõpet ja loonud andmebaasi elusate ning surnud inimeste silmaiirise andmetega. Kasutades seda andmebaasi suudab masinõppe algoritm väidetavalt 99% täpsusega vahet teha elusa ja surnud inimese silmaiiriste vahel. [29]

Näotuvastus

Näotuvastuse tehnoloogia põhineb masin- ehk tehisnägemisel ja selleks on mitmeid tehnikaid, näiteks tavapärane tehnika, 3D tehnika ja naha tekstuuri analüüsi tehnika. Tavapärane tehnika analüüsib nägusid väljaulatuvate piirjoonte abil, näiteks uurib algoritm näo osade suurust, asukohta ja kuju ning võrdleb seda olemasolevate piltidega. Olemasolevad pildid saadakse näiteks piltidest mis telefon tegi kui näotuvastust üles seadsid. Põhilisteks tuvastajateks on vahemaa silmade vahel ning vahemaa lauba ja lõua vahel. 3D tuvastamise tehnoloogia puhul on võimalik saada paremat täpsust kui tavapärase tehnoloogiaga. 3D sensoritel on informatsioon näo kuju kohta ja saavad võrdlemisel kasutada näo iseäralikku pinda, nagu näiteks silmaaukude kontuuri, nina ja lõuga. Võrreldes tavapärase tehnoloogiaga 3D tuvastusel valguse muutused ja näo nurk ei ole nii suured probleemid, näiteks iPhone X suudab 3D tehnoloogia abil inimest tuvastada kuni 90 kraadise nurga alt. Naha tekstuuri analüüsi puhul tehakse pilt nahast, algoritm tuvastab kõik jooned, poorid ja naha tekstuuri ja muudab selle matemaatiliselt mõõdetavaks koodiks. See on piisavalt tugev, et suudab isegi vahet teha identsetel kaksikutel. Näotuvastussüsteemid ei ole veel piisavalt tugevad, et tuvastada inimest erinevate nurkade alt. Näotuvastuse muudab raskemaks ka näoilme, näiteks naeratamine võib inimese tuvastamise raskemaks teha. Näojooned muutuvad ajas ning süsteemi paremaks toimimiseks on vaja võrreldavate fotode baasi ka uuemaid pilte. Kuigi parimal näotuvastus algoritmil on vea protsent vaid 0.08%, on näotuvastustehnoloogial kindlasti palju arengut veel teha, eriti sooliste ja rassiliste iseärasustel vahet tegemisel.

Traditsioonilise näotuvastuse tehnoloogia saad ka ise omale kergelt kirjutada pythonis. Kood võtab sisse pildi kus on teada kes on pildil ja pildi kus pole teada ja võrdleb neid. Traditsioonilise näotuvastuse tehnikat kasutades on sul kergelt võimalik teha oma näotuvastussüsteem kasutades Pythonit. Avalikult Githubis on saadaval dokumenteeritud teek mis teeb selle väga lihtsaks.[30] Inimese ära tundmiseks vajab teek esialgselt pilti millega võrrelda ning uut pilti. Toetatakse ka reaalajas näotuvastust. [31] [32] [33]

Biomeetrilisest autentimisest on Eestis kindlasti tuntud firma Veriff poolt pakutav näotuvastus, mida võrreldakse identifitseerimisel teise faktorina kasutusel oleva rakendusse salvestatud dokumendifailiga. [34]

On juba leitud meetodeid biomeetrilise autentimise võltsimisteks, kasutades näiteks näotuvastusel internetist leitud fotosid või 3-dimensionaalseid maske [35]. Windows Hello puhul kasutatakse näo võltsimiseks ohvri näost tehtud infrapunapilti. Spetsiaalselt loodud USB-seadmega on võimalik neid pilte otse autentimissüsteemi süstida. Mingit tõendit küll ei ole, et seda meetodit oleks kunagi reaalselt ka kasutatud. Meetodi avastanud CyberArk Labs’i teadlaste meeskond leidis, et kui on piisavalt motiveeritud ründaja, võib see rünne täitsa aktuaalne olla [36].

Väidetavalt suutis ettevõte Bkav aastal 2017 Apple’i Face ID süsteemi ära petta kasutades maski. 2019 aastal häkiti väidetavalt Face ID kasutades must-valgelt prinditud pilti ja teipi. Need väited ei ole siiski raportites avastatud ebakõlade tõttu ametlikku kinnitust saanud. Samas Apple parandas Face ID võltsimisvastaseid mudeleid. Nõrkused avastati kõigil Face ID võimekusega seadmetel, mis ei kasutanud iOS 15 tarkvara.[37]

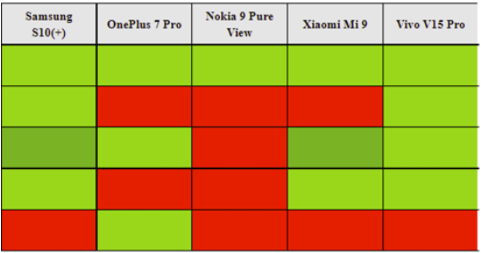

Küberturvalisusega tegelev ettevõte IOActive, Inc avaldas 8ndal veebruaril 2022 raporti labori katsetustest, seoses näotuvastuse nõrkustega nutitelefonides. Katsetusi tehti nii 2-mõõtmeliste piltidega kui ka 3-mõõtmeliste maskidega. Eksperimenteerimisel keskenduti kõigepealt sellele, et mõista, kuidas seadmete niiöelda kapoti all näotuvastuse algoritmid töötavad ning seejärel prooviti lahendusi, kuidas nendest mööda pääseda. Katsetel kasutati ainult „front-facing“ kaamerat ehk niiöelda „selfie“ kaamerat . Katsete jaoks oli loodud kontrollitud keskkond, kus vajadusel sai reguleerida valguse intensiivsust jms. Katses kasutati telefoni lahti lukustamiseks 5 erineva inimese pilte. Seadmed, mida uuringus kasutati olid järgmised: Samsung S10(+), OnePlus 7 Pro, Nokia 9 Pure View, Xiaomi Mi 9, Vivo V15 Pro. Kõikides seadmetes töötas Android operatsioonisüsteemi versioon 10. Siin kohal peab muidugi tõdema, et tegemist ei ole enam just kõige uuemate mudelitega ega ka kõige värskemate operatsioonisüsteemi järkudega (praeguseks on Android telefonidele juba saada OS versioon 12), kuid arvestada tuleb loomulikult ka sellega, et kõik inimesed ei kasuta ilm tingimata kõige moodsamaid „lipulaevasid“. Kahjuks on eksperimendis välja toodud ainult 2-mõõtmeliste piltidega tehtud katsetuste tulemused (3-mõõtmeliste maskide kasutamise tulemuslikkusest juttu ei ole). Tulemuste jaoks loodi kolm gruppi: roheline – ei suudetud lahti lukustada, oranž – suudeti mõni kord lahti lukustada, punane – suudeti regulaarselt lahti lukustada. Tulemused 2D piltidega olid järgnevad:

- Samsung S10 suudeti lahti lukustada 5 inimese pildi seast 1 inimese pildiga regulaarselt (1 punane, ülejäänud rohelised).

- One Plus 7 Pro suudeti lahti lukustada 2 inimese pildiga (2 punast, 3 rohelist).

- Nokia 9 Pure View lukustati kergesti lahti viiest pildist neljaga (4 punast, 1 roheline).

- Xiaomi Mi 9 suudeti lahti lukustada viiest pildist kahega (2 punast, 3 rohelist).

- Vivo V15 Pro lukustati kerge vaevaga lahti ühe pildiga viiest (1 punane, 4 rohelist).

Nagu näha siis vahepealset varianti ei esinenud (oranž), ehk et ühegi telefoni ega ühegi pildiga ei esinenud niiöelda „50:50“ olukorda, kus vahepeal oleks saadud klahvilukk lahti lukustatud ja vahepeal mitte. Tulemused näitavad pigem, et kas ei suudetud üldse näotuvastust ära petta või suudeti edukalt. [38]

Biomeetrilise autentimismeetodi puhul ei ole ohtu, et kasutaja midagi kogemata ära unustaks või valesti sisestaks, pigem on problemaatiline, kui näiteks sõrmejälgede info lekib ja seda ei ole analoogselt lekkinud salasõnaga kasutajal võimalik muuta.

Vähemlevinud füüsilise biomeetria meetodid

Inimeste kõrvad on ainulaadsed, ning ka nendega on võimalik ennast autentida. “Ergo” on esimene rakendus Android peal, mis suudab kasutaja autentida selle järgi, kuidas ta asetab oma kõrva ja põse telefoni vastu. Kuna tegemist on uue tehnoloogiaga on see veel ebatäpne ja mitte nii mugav kasutada, kuid võimalik et tehnoloogia arenguga on see tulevikus sama levinud kui sõrmejäljega autentimine.[39]

Biomeetriline autentimine ei toimuma igavate kehaosade läbi, nagu nägu ja käed. Teadlased Tokyos on välja tulnud spetsiaalse autoistmega, mis suudab seal istuja 98%-lise tõenäosusega ära tunda. See on kasulik, kuna iste teeb kindlaks, et vaid sina ja sinu poolt lubatud isikud saavad sinu autoga sõita ning samuti saab isiku järgi paika panna peeglite asendid ning istme seadistused. [40]

Käitumuslik biomeetria

Häältuvastus

Häältuvastus on populaarne autentimismeetod nn käed-vabad süsteemides, näiteks autos, Google Home-s, Amazon Alexa-s. Kuna kasutades Google Home ja Amazon Alexat on võimalik teha tellimusi, on oluline kasutaja tuvastada ja kõige mugav viis selleks sellistel seadmetel on häältuvastus. See on hea autoriseerimismeetod ka kasutajatoesse helistades, kus on vaja väljastada personaalset informatsiooni nagu krediitkaardi number või salasõnad. [41]

2015 aastal näitasid Alabama ülikooli teadlased, et hääletuvastuse tehnoloogia pole enam täiesti turvaline. Kasutati odavat hääle muutmise tööriista. Oli ainult vaja mõnda näidist, kus ohver rääkis ja näidise põhjal suudeti suvalise inimese hääl ohvri hääleks muuta. Teooriat testides saadi ligipääs süsteemile, mis kasutas hääletuvastussüsteemi. [42]

Samas tehnoloogia arenguga areneb ka hääletuvastuse tehnoloogia, mis suudab paremini ära tunda salvestuse inimese häälest ning päriselt rääkiva inimese. Üks kõrgelt hinnatud ettevõte, mis just sellega tegeleb on ID R&D [43] [44]. Lisaks tegelevad nad ka näotuvastuse turvaliseks muutmisega.

Häältuvastuse eelisteks oleks mugavus ja kerge kasutatavus (paljudel seadmetel on mikrofonid) ning miinuseks et seda ei saa kasutada lärmakates kohtades.

Tuvastus teksti trükkimise abil

Trükkimise biomeetria jälgib kasutaja käitumist teksti sisestamisel, eeldusel, et trükkimise muster kasutajal ajas ei muutu. Jälgitakse 44 erinevat klahvi ja mustritest on jälgitud nii klahvide vajutamise- kui ka nende vabastamise kiirusi, samuti pause erinevate klahvide vahetamise vahel. Trükkimismuster ei saa kunagi olla 100% klappiv, pigem analüüsitakse sarnasuse suurust protsentides. [45]

Uuringud on näidanud, et trükkimise muster ja kiirus inimestel siiski aja jooksul muutub ja see põhjustab isiku tuvastamisel probleeme [46]. Probleem on sedavõrd tõsine, et on tõsiselt tõstatatud küsimus, kas trükkimise käitumuslik muster on üldse isikutuvastuseks sobiv. Ilmselt ei sobi see ainuke isikutuvastuse kihina, kuid lisaturvalisuse loomisel võiks kohat sibida teiseks või kolmandaks faktoriks, tingimusel, et seda mustrit saab aeg-ajalt uuendada vastavalt kasutaja trükkimismustrite muutusele. Leiti ka, et erinevused klaviatuuris ning inimese seisundi muutus, näiteks väsimus, higised käed või krampis lihas võivad trükkimise mustrile märgatavalt mõju avaldada. [47]

Positiivse aspektina ei nõua isikutuvastus trükkimise abil eraldi riistvara, sest reeglina on klaviatuur arvutikasutajatel olemas - seega pole meetodi kasutuselevõtt kulukas ja sobib universaalselt kõigile isikutele, kes on võimelised klaviatuuri kasutama. Teise positiivse aspektina pole selline tuvastus kasutajate jaoks invasiivne.

Keemiline biomeetria

Lõhna järgi inimese identifitseerimine on veel väga algusjärgus tehnoloogia, kuid nüüdseks on viidud eksimuste protsent vaid 10 peale. Tehnoloogia “nuusutab” inimese kätt, filtreerib lõhnaõlid, kreemid ja muud lõhnad välja ning identifitseerib inimese selle järgi. Seda uurimustööd viiakse läbi Madridis Universidad Politécnica de Madrid (UPM) ülikoolis ning uurimustöö läbiviijad on veendunud, et nende tehnoloogia asendab tulevikus lennujaamades kasutatava turvatehnoloogia. Lõhnatuvastustehnoloogiast on huvitatud ka Ameerika Ühendriikide sõjavägi, kuna lõhna järgi saab inimesi juba kaugelt tuvastada ja see on tehtav ilma inimese eelneva nõusolekuta.[48]

Biomeetria filmides

Filmides on biomeetriline autentimine suhteliselt populaarne, luues ühes küljest futuristlikku õhustikku ja teisest küljest pakub biomeetriline autentimine usutavaid selgitusi olukorrale. Kangelane ei saa ju ülisalajase serveriruumi ukse taga võtmekimpu taskust välja tõmmata ja veelgi veidram oleks, kui kangelane lahtisest uksest lihtsalt sisse marsiks. Vaadeldud 50s filmis jagunesid biomeetrilised autentimised: [49] [50] [51]

| Silm | 23,2% |

| Nägu | 23,2% |

| Sõrm | 15,9% |

| Peopesa | 14,5% |

| Hääl | 11,6% |

| DNA | 7,2% |

| Elutegevus | 4,3% |

Tüüpilised kasutusjuhud

Praktikas kasutatakse biomeetrilist autentimist enim telefonide avamisel. Algselt oli sõrmejälje või näotuvastusega telefoni avamine disainitud mugavusteenusena, aga tehnoloogia arenedes on sellest saanud üsna tõsiselt võetav turvameede. Turvalisusse seisukohast, kui avalikus kohas avada telefon PIN koodi või mustriga, siis muutuvad need sisuliselt avalikuks ja peaks hiljem vahetama. Reaalsus on, et enamik inimesi ei vaheta oma PINe ja mustreid mitte kunagi ning nende inimeste jaoks tõstab biomeetriline autentimine turvalisust oluliselt.

Kõnekeskuses saab häälemustri järgi tuvastamist kasutada lisa turvaelemendina, sest kliendi telefoni number on näha ning me võime eeldada, et ainult kliendil on sellele ligipääs.[52]

Eestis firma Veriff on loonud lahenduse, mis suudab dokumendi pildi ja selfie järgi öelda, kas inimene on see, kes ta väidab ennast olevat.[53]

Paljud lennufirmad kasutavad lendudele registreerimisel iseteenindust ning tuvastavad inimese näo järgi.[54]

Rohkem kui 55-s riigis antakse välja passe, mis sisaldavad inimese biomeetrilist informatsiooni ja mida kasutatakse inimese tuvastamise piiri ületamisel või lennule registreerimisel.

Ustest läbipääsu õiguse tuvastamisel on odavam kasutada biomeetriat.

Finantsteenuste osutamisel inimeste tuvastamine.

2020 aastal oli biomeetrilise autentimise tehnoloogiate turu suuruseks 41,5 mijlardit dollarit ja ennustatavalt kasvab see 20% aastas. [55]

Hiina kasutab avalikke kaameraid ja näotuvastust inimeste kontrollimiseks ja on trahvi-punktisüsteemi, kus erinevad rikkumised vähendavad automaatselt punktiskoori. Näiteks valest kohast üle tee minemine võtab punkte maha, jne. Vastavalt punktiskoorile jagatakse inimestele erinevaid õigusi. [56]

Tulevikuvisioon

Eelmainitud meetoditega ei ole biomeetria võimalused kaugeltki ammendatud. Samas on biomeetria kasutamisel isiku tuvastamiseks ilme probleem – selle vähemalt osaline avalikkus. Lisaks sellele, et sõrmede ja näo olemasolu on inimesel liigagi ilmne, on need tavaolukorras ka igapäevaselt eksponeeritud. Meetod, mis kasutab näotuvastust ainukese faktorina, peaks olema piisavalt võltsimiskindel ja turvaline, et seda oleks mõtet edasi kasutada ka tulevikus kui tehnoloogia ilmselt veelgi edasi areneb ja biomeetria võltsimine muutub lihtsamaks.

NASA on välja töötanud südamelöökide mustril baseeruva isikutuvastuse, mis on patenteeritud ja millele litsentse hetkel ei pakuta, kuid tulevikus võib olukord selles osas muutuda. Mõõdetakse südamelihases liikuvaid elektrilaenguid ning identifitseerimine toimub läbi südamelöökide statistilise mustri, kusjuures mõõdetakse nii intervalle, amplituudide kui ka depolarisatsiooni ja repolarisatsiooni vektorite nurki. Erinevaid südamelöökide mõõdikuid on natuke alla kahesaja [57]. Südamelöökide mustrit on ilmselt ka palju raskem võltsida kui nägu või sõrmejälge, kuna südamelöögid pole staatilised.

Kui natuke müstilisema poole pealt teaduse avastusi uurida, on ilmselt võimalik ka kvantfüüsika abil isikutuvastust läbi viia. Väidetavalt on universumis mingid osakesed omavahel seotud ja isegi kui need seotud osakesed asuvad üksteisest väga kaugel, reageerivad need osakesed teiste, seotud osakestega toimuvate muutuste peale.[58] Miks mitte seda kasutada seda omadust isiku tuvastuses?

Tehnoloogilistest muudatustest biomeetrilises isikutuvastusest on juba alanud trend tuvastussüsteemide pilvelahendustest, mis hakkavad tasapisi asendama seadmepõhist tuvastust. Selle asemel, et salvestada kasutaja andmeid seadme kõvakettal, hoitakse neid pilves. Pilvelahenduse eelised:

- Paralleelne protsessimine annab võimaluse mitmel inimesel samade andmetega töötamiseks

- Võimaldab kasutajatele igalt poolt ligipääsu jagatud arvutiressurssidele nagu näiteks salvestusruum, võrgud, serverid, teenused jms.

- Traditsioonilistest biomeetrilistest süsteemidest suuremad kiirused [59]

Hetkeseisuga võiks öelda et biomeetriline isikutuvastus on lapsekingadest juba välja kasvanud ja kogeb noorukiea tormilisi arenguid. Tavalisemad isikutuvastuse meetoid on laialdaselt kasutusel, kuid teadaolevalt saab neid ka “häkkida” ning ainukese faktorina näiteks sõrmejälje tuvastus piisavalt turvaliseks nimetada ei saa. Paralleelselt arendatakse juurde järjest keerulisemaid isikutuvastuse meetodeid, mida peaks olema juba raskem lahti murda, kuid tehnoloogia arenedes jääb alati oht ka pahavara arenguks ning ei saa välistada, et biomeetriline autentimine hakkab ka tulevikus toimima ühena mitmest autentimisfaktoritest, lisades turvalisusele kihi.

Kokkuvõte

Käesolevas töös sai antud lühike ülevaade biomeetria ajaloost, olevikust ja tulevikust.

Kasutatud kirjandus

- ↑ Erinevad autentimisviisid - Mõisted. https://sisu.ut.ee/autentimine/m%C3%B5isted

- ↑ What is Authentication? https://www.techtarget.com/searchsecurity/definition/authentication

- ↑ BIOMEETRIA JA BIOMEETRILISED REISIDOKUMENDID https://digiriiul.sisekaitse.ee/bitstream/handle/123456789/817/2012_Kiprejeva%2CVeronika.pdf?sequence=1&isAllowed=y

- ↑ Biomeetria http://ph.emu.ee/~ktanel/VL_0413/VL_I_loeng1_s15.pdf

- ↑ Biomeetria tõestab isiku ainulaadsust https://www.rmp.ee/ettevotlus/andmekaitse/biomeetria-toestab-isiku-ainulaadsust

- ↑ Two-factor authentication: What you need to know (FAQ) https://www.cnet.com/news/privacy/two-factor-authentication-what-you-need-to-know-faq/

- ↑ Authentication vs authorization https://www.pingidentity.com/en/resources/blog/posts/2021/authentication-vs-authorization.html

- ↑ Password strength https://bitwarden.com/password-strength/

- ↑ Roboform https://www.roboform.com/lp?cjevent=1ea8f3698c1911ec8062008b0a18050f&utm_source=cj&utm_medium=Natural+Intelligence+Ltd.&utm_content=100088378&utm_term=14065607&cj_sid=PASS_FQVoeTUsg4&affid=cnvst&frm=offer-top10

- ↑ NordPass https://nordpass.com/top10cybersecurity-special/?utm_medium=affiliate&utm_term&utm_content=57sbp6k2kr&utm_campaign=off627&utm_source=aff508&aff_free

- ↑ Keeper https://www.keepersecurity.com/affiliate-keeper-30OFFDeals.html?LSNSUBSITE=LSNSUBSITE

- ↑ LastPass https://www.lastpass.com/password-manager

- ↑ KeePass https://keepass.info/

- ↑ Understanding Rainbow table attack https://www.geeksforgeeks.org/understanding-rainbow-table-attack/#:~:text=A%20rainbow%20table%20is%20a%20database%20that%20is,out%20what%20plaintext%20password%20produces%20a%20particular%20hash

- ↑ Password Cracker tools https://www.softwaretestinghelp.com/password-cracker-tools/

- ↑ What is SSH Public Key authentication? https://www.ssh.com/academy/ssh/public-key-authentication

- ↑ ID-kaardiga autentimine https://sisu.ut.ee/autentimine/id-kaardiga-autentimine

- ↑ Anthropometry https://biologydictionary.net/anthropometry/

- ↑ The History of Biometrics https://recfaces.com/articles/history-of-biometrics

- ↑ A brief history of biometrics. https://bioconnect.com/2021/12/08/a-brief-history-of-biometrics/

- ↑ Kuritegude jälgede kriminalistikaline uurimine https://digiriiul.sisekaitse.ee/handle/123456789/301?locale-attribute=et

- ↑ Why fingerprint sensors are not as secure as you think: Researchers create 'MasterPrints' that can unlock ANY phone. https://www.dailymail.co.uk/sciencetech/article-4400726/Fingerprint-sensors-fooled-new-Masterprints.html)

- ↑ How fingerprint scanners work: Optical, capacitive, and ultrasonic explained https://www.androidauthority.com/how-fingerprint-scanners-work-670934/

- ↑ Ekraanisisene sõrmejäljeluger https://et.wikipedia.org/wiki/Ekraanisisene_s%C3%B5rmej%C3%A4ljeluger

- ↑ What Are Finger Scanners and How Do They Work? https://www.lifewire.com/understanding-finger-scanners-4150464

- ↑ Hacker fakes German minister's fingerprints using photos of her hands https://www.theguardian.com/technology/2014/dec/30/hacker-fakes-german-ministers-fingerprints-using-photos-of-her-hands

- ↑ Hacker Finds a Simple Way to Fool IRIS Biometric Security Systems https://thehackernews.com/2015/03/iris-biometric-security-bypass.html

- ↑ Samsung Galaxy S8 iris scanner fooled by German hackers. https://www.theguardian.com/technology/2017/may/23/samsung-galaxy-s8-iris-scanner-german-hackers-biometric-security

- ↑ Iris scanner can distinguish dead eyeballs from living ones https://www.technologyreview.com/2018/07/24/141323/iris-scanner-can-distinguish-dead-eyeballs-from-living-ones/

- ↑ Face recognition https://github.com/ageitgey/face_recognition

- ↑ What is facial recognition? How facial recognition works https://us.norton.com/internetsecurity-iot-how-facial-recognition-software-works.html

- ↑ PART 3: BIOMETRIC FACIAL RECOGNITION TECHNOLOGY https://www.security101.com/blog/part-3-biometric-facial-recognition

- ↑ Näotuvastus https://et.wikipedia.org/wiki/N%C3%A4otuvastus

- ↑ Face Match https://www.veriff.com/product/face-match

- ↑ Biometric Authentication, the Good, the Bad, and the Ugly https://www.onelogin.com/learn/biometric-authentication

- ↑ Bypassing Windows Hello Without Masks or Plastic Surgery https://www.cyberark.com/resources/threat-research-blog/bypassing-windows-hello-without-masks-or-plastic-surgery

- ↑ Is Apple's Face ID Tougher to Bypass in iOS 15? https://www.makeuseof.com/face-id-bypass-ios-15/

- ↑ IOActive Labs: Biometric Hacking: Face Authentication Systems https://labs.ioactive.com/2022/02/biometric-hacking-face-authentication.html

- ↑ Tested: An App That Authenticates You By The Shape Of Your Ear. https://www.popsci.com/article/technology/tested-app-authenticates-you-shape-your-ear/

- ↑ 7 Surprising Biometric Identification Methods https://www.popsci.com/seven-surprising-biometric-identification-methods/

- ↑ Voice Authentication https://www.aware.com/voice-authentication/

- ↑ Voice recognition tech hacked with voice-morphing tool https://www.siliconrepublic.com/enterprise/voice-recognition-security-easily-hacked

- ↑ ID R&D offers AI driven voice authentication https://youtu.be/Sf87DhXULDk

- ↑ ID R&D koduleht https://www.idrnd.ai/

- ↑ FAQs – What is typing biometrics? https://blog.typingdna.com/what-is-typing-biometrics/

- ↑ Typing Biometrics: Impact of Human Learning on Performance Quality https://dl.acm.org/doi/10.1145/1891879.1891884

- ↑ Explainer: Keystroke recognition https://www.biometricupdate.com/201612/explainer-keystroke-recognition

- ↑ Forget fingerprints - detectives will soon SNIFF out criminals: Technology identifies people by the odour of their hand. https://www.dailymail.co.uk/sciencetech/article-2553477/Could-SMELL-replace-passport-Experts-claim-identify-people-purely-electronically-sniffing-them.html

- ↑ Biometrics in Movies: Sci-Fi Security https://www.technology.org/2017/04/29/biometrics-in-movies-sci-fi-security/

- ↑ BIOMETRIC LOCKS IN THE MOVIES. https://www.gokeyless.com/blog/fingerprint-locks-in-the-movies/

- ↑ Facial Recognition through Movies. https://www.sutori.com/en/story/facial-recognition-through-movies--Hy8zoFhkotNL7nDsMN1bXcHk

- ↑ Biometric recognition and authentication systems. Example use cases https://www.ncsc.gov.uk/collection/biometrics/example-use-cases

- ↑ Veriff kodulehekülg https://www.veriff.com/

- ↑ Biometric Authentication https://www.onespan.com/topics/biometric-authentication

- ↑ Top 4 Modern Use Cases of Biometric Technology https://medium.com/itrue/top-4-modern-use-cases-of-biometric-technology-6c6550c65a6f

- ↑ China's 'social credit' system ranks citizens and punishes them with throttled internet speeds and flight bans if the Communist Party deems them untrustworthy https://www.businessinsider.com/china-social-credit-system-punishments-and-rewards-explained-2018-4

- ↑ HeartBeatID (TOP2-186) patent https://technology.nasa.gov/patent/TOP2-186

- ↑ The Weird, But True, Evidence for 'Spooky Action' at Distance (Kavli Hangout) https://www.space.com/31562-weird-universe-revealed-in-quantum-entanglement-breakthrough.html

- ↑ Biometric Trends and Statistics to Keep an Eye on in 2022 https://imageware.io/biometric-trends-and-statistics/