RADIUS serveri kasutamine wifi võrkudes: Difference between revisions

| Line 53: | Line 53: | ||

==Kuidas RADIUS-serveri kasutamine tagab julgeolekut?== | ==Kuidas RADIUS-serveri kasutamine tagab julgeolekut?== | ||

WPA-PSK lahendusega võrreldes on RADIUS-serveril põhineval WPA-EAS tehnoloogial järgmised eelised: | |||

1) Kasutajate sisselogimisandmed ei ole staatilised. Kasutaja lahkumisel või lisandumisel piisab muudatuse kajastamisel kasutajate nimekirjas, mida RADIUS-server sisaldab. Sellega tagatakse, et kasutaja pääseb võrgule ligi nii kaua, kuni on selleks volitus. | |||

2) Kasutajate pääsuõigused on piiratud. Kasutaja sisselogimisandmetega on seotud tema pääsuõigused: tingimused, milliseid teenuseid asjaomane kasutaja tohib kasutada. | |||

3)Kasutaja parooli murdmisest ei piisa | |||

Revision as of 21:36, 10 May 2010

...ehitustööd käivad...

SissejuhatusKäesolev artikkel annab ülevaate Remote Authentication Dial In User Service ehk RADIUS-teenusest, mille kasutamisega panustatakse traadita võrkude turvalisusse.

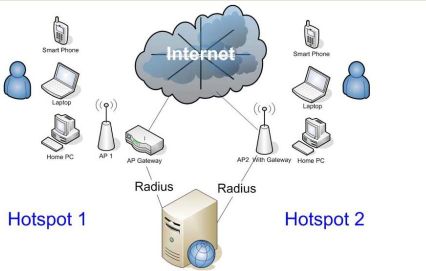

Kuidas RADIUS server toimib?

WPA-EAS arhitektuuris on RADIUS-serveril keskne roll kasutajate sisselogimisandmete (kasutajanime ja parooli või seetifikaadi) haldamisel. Ei kasutatuta jagatud võtit, samuti ei saa ükski kasutaja pöörduda otse RADIUS-serveri poole. Selle asemel suhtleb kasutaja võrguseadmega (marssruuter, VPN-server, modem, NAS-server), edastades sellele oma sisselogimisandmed, et võrku ühenduda (toimub nn access-request). Võrguseade on eelnevalt seadistatud RADIUS-serveri kliendina: ta vahetab RADIUS-serveriga krüpteeritud sümmeetrilist võtit. Sellega võrguseade ja RADIUS-server tuvastavad teineteist. Võrguseadme ja RADIUS-serveri suhtlus krüpteeritakse selle sümmeetrilise võtmega. Võrguseade edastab RADIUS-serverile kasutaja sisselogimisandmed.

Kuidas RADIUS-serveri kasutamine tagab julgeolekut?WPA-PSK lahendusega võrreldes on RADIUS-serveril põhineval WPA-EAS tehnoloogial järgmised eelised: 1) Kasutajate sisselogimisandmed ei ole staatilised. Kasutaja lahkumisel või lisandumisel piisab muudatuse kajastamisel kasutajate nimekirjas, mida RADIUS-server sisaldab. Sellega tagatakse, et kasutaja pääseb võrgule ligi nii kaua, kuni on selleks volitus. 2) Kasutajate pääsuõigused on piiratud. Kasutaja sisselogimisandmetega on seotud tema pääsuõigused: tingimused, milliseid teenuseid asjaomane kasutaja tohib kasutada. 3)Kasutaja parooli murdmisest ei piisa

|