Sissejuhatus

Käesolev artikkel annab ülevaate Remote Authentication Dial In User Service ehk RADIUS-teenusest, mille kasutamisega panustatakse traadita võrkude turvalisusse.

Wifi võrkude krüpteerimiseks ja isikutuvastamise tagamiseks kasutatav WPA-tehnoloogia jaguneb kaheks:

1) staatilise võtmega WPA ehk WPA-PSK;

2) WPA-EAS, mille puhul pääsupunkti ei seadistata staatilise võtmega.

WPA-PSK (või WPA2-PSK) on laialt levinud kodukasutajate seas, kuna marssruuteri ja võrgu seadistus on lihtne: pääsupunktile määratakse salajane parool. Pääsupunktiga saavad liituda kliendid, kellele on pääsupunkti salajane parool teada. Kliendi isikutuvastus toimub pääsupunkti salajase parooli alusel.

WPA-PSK tehnoloogial on samas mitu varjukülge.

Esiteks turvalisuse aspekt: kuna salajast parooli ei pruugita tihti vahetada, on potentsiaalsel ründajal aega tegelda ka keerulisema parooli lahtimurdmisega. Teine probleem seondub kasutajate haldamisega: kui võrgul on mitu kasutajat ja soovime ühe kasutaja välja arvata (või anda kellelegi ajutist ligipääsu), tuleb ühe isiku välistamiseks vahetada pääsupunkti parooli. Sellega kaasneb vajadus muuta pääsupunkti parooli sätteid kõigidel võrgu klientidel. Järelikult- vastupidiselt laialt levinud praktikale- ei tohiks äriettevõtted, kes jagavad klientidele ajutist juurdepääsu oma wifi võrku (nt konverentsi- või koosolekuruumides), kasutada WPA-PSK tehnoloogiat.

Eeltoodud kaalutlustel tasub ettevõtetel (ja suurematel koduvõrkudel) kasutada WPA-EAS tehnoloogiat. Selle tehnoloogia puhul ei kasutata kliendi tuvastamiseks pääsupunkti salajast parooli. Selle asemel rakendatakse nn. AAA-põhimõtet (akrnonüüm väljendist Authentication, Authorization, Accountability[1] ), mille kohaselt peab andmesideprotokoll võimaldama selget tuvastust, pääsukontrolli ja tegevuse jälgitavust.[2]

AAA-põhimõtte keskmes on RADIUS teenuse kasutamine.[3] Selle korral rakendatakse turvasertifikaate (PKI-arhitektuuri [4]) ja RADIUS teenust pakkuva serveri ülesanne on kontrollida, (a) kas kliendil on kehtiv sertifikaat, (b) millised on sellise kliendi pääsuõigused ettevõtte domeenis. Seega võimaldab RADIUS server juhtida ettevõtte wifi turvapoliitikat.

Kuidas RADIUS server toimib?

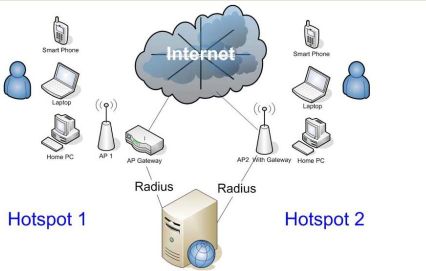

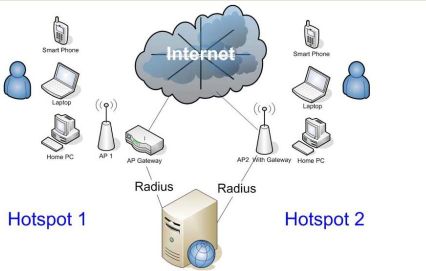

WPA-EAS arhitektuuris on RADIUS-serveril keskne roll kasutajate sisselogimisandmete (kasutajanime ja parooli või seetifikaadi) haldamisel. Ei kasutatuta jagatud võtit, samuti ei saa ükski kasutaja pöörduda otse RADIUS-serveri poole. Selle asemel suhtleb kasutaja võrguseadmega (marssruuter, VPN-server, modem, NAS-server), edastades sellele oma sisselogimisandmed, et võrku ühenduda (toimub nn access-request). Võrguseade on eelnevalt seadistatud RADIUS-serveri kliendina: ta vahetab RADIUS-serveriga krüpteeritud sümmeetrilist võtit. Sellega võrguseade ja RADIUS-server tuvastavad teineteist. Võrguseadme ja RADIUS-serveri suhtlus krüpteeritakse selle sümmeetrilise võtmega. Võrguseade edastab RADIUS-serverile kasutaja sisselogimisandmed.

RADIUS-server kontrollib, millise domeeni liige kasutaja on. Seejärel RADIUS-server veendub, et kasutaja sisselogimisandmed sisalduvad RADIUS-serveri andmebaasis: kas selline kasutaja on olemas, kas tema parool on õige või kas kasutaja sertifikaat kehtib.

Sisselogimisandmete loetelu ei pea ilmtingimata sisalduma RADIUS-serveris, vaid võib asuda muus serveris (nt domeenikontrolleris või SQL andmebaasis). Viimasel juhul toimib RADIUS-server vahendajana. [[5]]

Kui kasutaja sisselogimisandmed võimaldavad RADIUS-serveril kasutajat tuvastada, saadab RADIUS-server võrguseadmele teate ühenduse lubamise kohta (toimub nn access-accept).[[6]] Viimane sisaldab ka pääsukontrolli tingimusi: milliseid teenuseid tohib võrguseade kasutajale võimaldada. [[7]] Seejärel genereerib võrguseade sessioonivõtme ja avab kasutajale lüüsi.

Allikas: http://www.aradial.com/images/hotspots.jpg

|