GreenSQL

Autorid

Priit Lume AK41 (GreenSQL paigaldamine)

Ulvar Petmanson AK31 (GreenSQL testimine)

Muudatuste ajalugu

Viimati muudetud: 09.06.2012

Pooleli: 13.05.2013 Veiko Virk

Versioon 1.1

Sissejuhatus

Käesolev juhend tutvustab GreenSQL andmebaasi tulemüüri paigaldamist ja testimist.

GreenSQL on vabavaraline andmebaasi tulemüür mida kasutatakse andmebaaside kaitseks SQL Injection rünnete eest. Tulemüüri tööpõhimõtte seisneb SQL päringute riskianalüüsil, kus SQL käske hinnatakse kasutades selleks spetsiaalset riskide maatriksit. Sammuti blokeeritakse enimlevinud administratiivseid andmebaasi käske nagu (DROP, CREATE) jne.

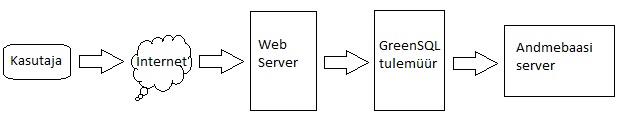

GreenSQL arhidektuur GreenSQL töötab kui vahemehena veebiserveri ja SQL serveri vahel. See tähendab, et ühendus ei tekitata otse veebiserverist SQL serveriga vaid, ühendus suunatakse esmalt GreenSQL server pihta ja seal edasi andmebaasi serverisse. GreenSQL tarkvara analüüsib SQL päringuid ja edastab need SQL serverile.

Järgnev pilt illustreerib GreenSQL arhitektuuri

Nagu näha saab SQL andmebaas oma käsud läbi GreenSQL tulemüüri mis omakorda saab oma käsud läbi veebirakendust jagava serveri. GreenSQL tarkvara saab paigaldada koos andmebaasi tarkvaraga kas sama või eraldi serveri peale. Vaikimisi kasutab GreenSQL kuulamiseks lokaalset ühendust ja porti 127.0.0.1:3305 mis suunab SQL päringud edasi 127.0.0.1:3306 pordi pihta (algsed MySQL seaded). Neid seadeid saab muuta kasutades GreenSQL konsooli.

Juhendi koostamisel on kasutatud Ubuntu 10.10, kuid see peaks sobima ka muude Ubuntu versioonide puhul. GreenSQL paigaldamiseks ja kasutamiseks võiksid olla vähemalt algteadmised linux käsurea keskkonnast ja andmebaasidest.

GreenSQL paigaldamine

Järgnevalt tutvustab juhend vabavaralise GreenSQL 1.3.0 paigaldamist, mida saab laadida lehelt http://www.greensql.net/download . See versioon ühildub MySQL ja PostgreSQL andmebaasidega. Saadaval on ka uuem versioon GreenSQL Express, mis toetab ka MS SQL andmebaasi, kuid see eeldab registreerimist lehel http://www.greensql.com .

Paigaldamiseks tuleb alla laadida paigaldusmeedia, mida saab teha käsuga:

wget http://elab.itcollege.ee:8000/Day3/greensql-fw_1.3.0_amd64.deb

GreenSQL paigalduse alustamiseks kasutada käsku:

dpkg -i greensql-fw_1.3.0.deb

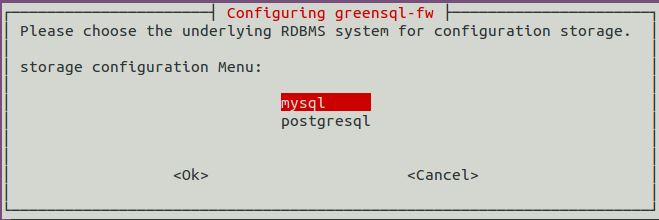

GreenSQL installatsioon küsib paigalduse käigus MySQL või PostgreSQL andmebaasi seadeid, kus hakkab hoidma oma sisemist konfiguratsiooni ja logisid. Seejärel seadistatakse vastav andmebaas automaatselt. Kui paroolid välja arvata, sobivad ka vaikimisi seaded.

Esimesest valikaknast valida MySQL andmebaasi tüüp.

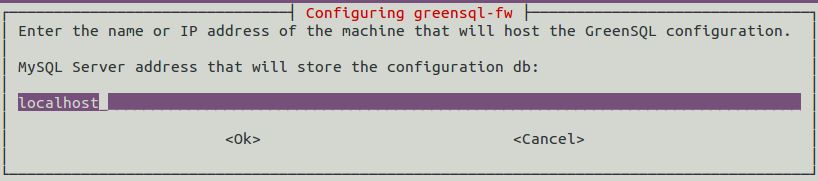

Kuna antud juhul paigaldame GreenSQL tulemüüri kohaliku serveri peale siis tuleb valida localhost.

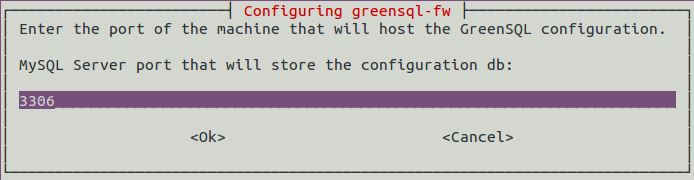

Vaikimisi suunatakse MySQL päringud pordi :3306 pihta.

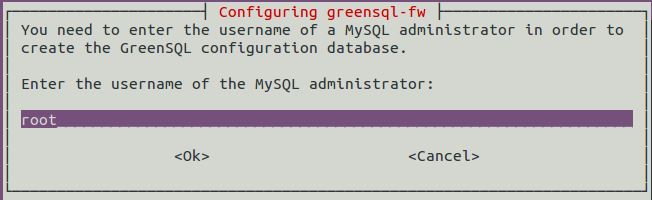

Sisestada MySQL andmebaasi administraatori kasutajanimi

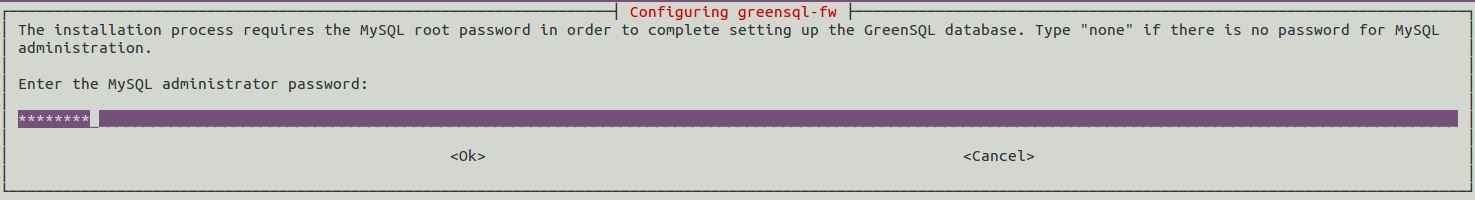

Mysql administraatori parooliks määrasime eelnevalt "student"

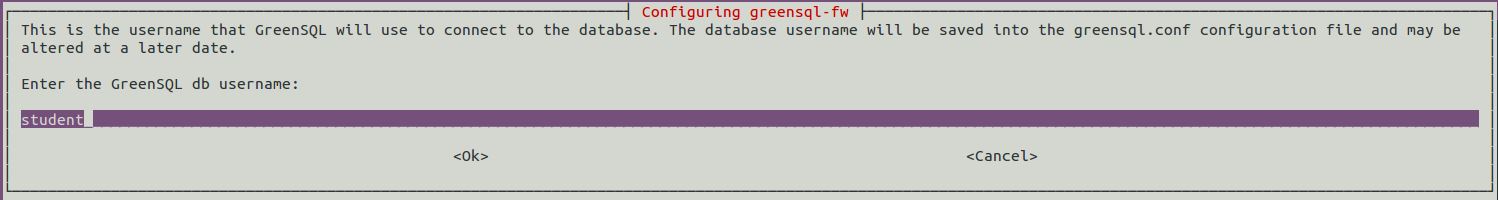

Edasi kasutame vaikeseadeid kuni kuvatakse välja kus tuleb määrata

Kui tekib vajadus seadeid muuta, siis selleks saab kasutada käsku:

dpkg-reconfigure greensql-fw

Programmi saab käivitada käsuga:

/etc/init.d/grensql-fw start

Või:

service greensql -fw start

Juhul kui käivitamine ei õnnestu asub GreenSQL logifail /var/log katalogis failinimega greensql.log

GreenSQL Console seadistamine

GreenSQL haldamiseks saab kasutada ka veebipõhist liidest, kuid eelnevalt tuleb see seadistada. Veebiliidese failide vaikimisi asukoht on /usr/share/greesnql-fw/ Lihtsaim viis selle kasutamisele võtmiseks on kataloogi nimelngi tegemine veebilehe kataloogi:

cd /var/www ln -s /usr/share/greensql-fw/ greensql

Seejärel tuleb anda kõigile kirjutamisõigused kataloogi templates_c, mida kasutatakse lehtede vahemäluna:

cd /var/www/greensql chmod 0777 templates_c

Samuti tasuks kontrollida, et config.php failis andmebaasiseaded korras oleks. Siis võib juba veebilehitsejat kasutada, vaikimisi kasutajanimi on "admin" ja parool "pwd". Kui sama masin esitab mitut veebilehte, siis näpunäiteid Apache seadistamiseks leiab failist /etc/greensql/greensql-apache.conf

Varundamine ja taastamine

GreenSQL teenuse kiireks taastamiseks oleks kasulik varundada ka teenuse konfiguratsiooni failid. Selleks tuleb kopeerida ohutusse kohta kõik .conf lõpuga failid kataloogist /etc/greensql näiteks nii (asenda allpool näidetes /home/$USER sobiva varukoopia asukohaga):

mkdir /home/$USER/greensqlcfgbackup cp /etc/greensql/*.conf /home/$USER/greensqlcfgbackup/

Taastamiseks tuleb kopeerida kõik .conf lõpuga failid tagasi /etc/greensql kataloogi ja taaskäivitada greensql teenus:

cp /home/$USER/greensqlcfgbackup/*.conf /etc/greensql/ /etc/init.d greensql-fw restart

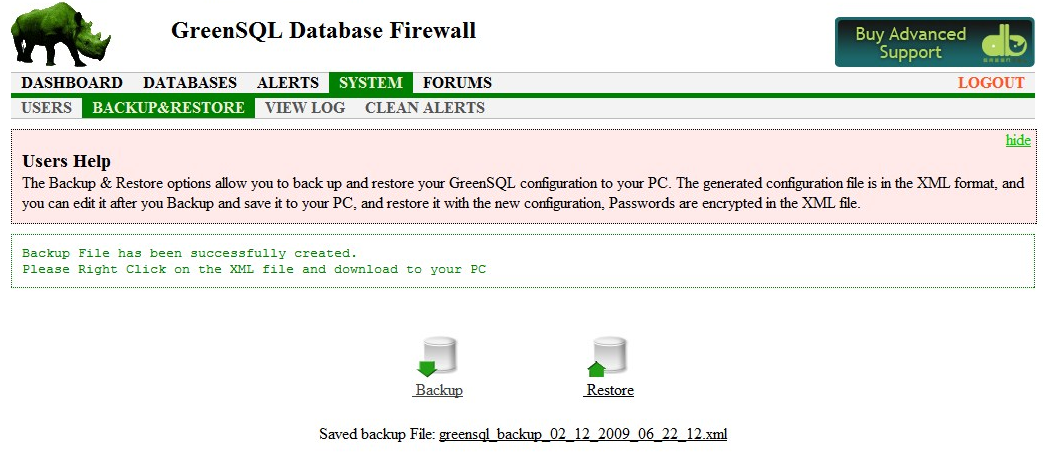

GreenSQL sisemiste seadete (k.a. valge nimekirja) varundamine ja taastamine on äärmisel hõlbus veebiliidese abil. Selleks tuleb liideses minna SYSTEM > BACKUB&RESTORE, kus paiknevad vastavad nupud Backup (varunda) ja Restore (taasta). Seaded salvestatakse XML faili.

Testimine

Et veenduda GreenSQL'i töötamises ja väljareklaamitud SQL Injection rünnete tõrjumises ning omandada esialgne kogemus GreenSQL'i seadistamisest on vaja testida. Allpool ongi samm-sammult toodud välja GreenSQL'i lihtne katsetamiskäik. GreenSQL'i testimiseks on vaja rakendust, mille vastu ründeid sooritada. Kasutame selliseks otstarbeks spetsiaalselt loodud Damn Vulnerable Web Application'it ja MySQL andmebaasi. DVWA'd installeerimise kohta leiab asjaliku eestikeelse juhendi siit.

Kui DVWA ja GreenSQL on installeeritud ja GreenSQL ka käivitatud, siis seadistame DVWA suhtlema MySQL'iga läbi GreenSQL'i. Selleks tuleb otsida DVWA konfiguratsioonifailist config.inc.php üles järgmine rida ja lisada port, mille pealt GreenSQL kuulama seadistati:

$_DVWA[ 'db_server' ] = '127.0.0.1:3305';

Restardime Apache teenuse:

sudo service apache2 restart

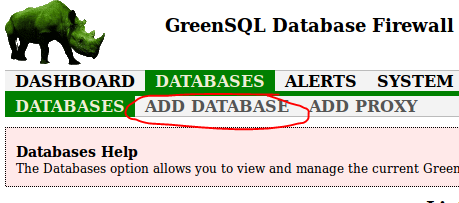

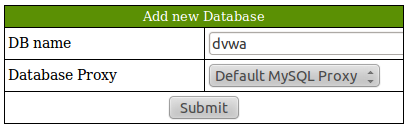

Logime nüüd GreenSQL'i sisse http://serverinimi/greensql (vaikimisi kasutaja "admin" ja parool "pwd"). Lisame "dvwa" andmebaasi:

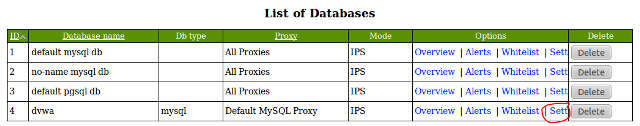

Kuna vaikimisi on GreenSQL seadistatud kohe IPS režiimi, aga me tahaks ikka oma rünnakutes esialgu õnnestuda ka, siis lülitame ta DVWA baasi jaoks ringi IDS režiimi:

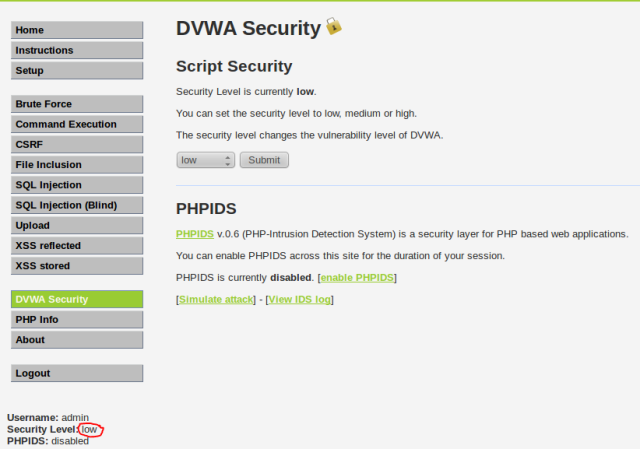

Las GreenSQL'i leht jääb avatuks, siis saame pidevalt oma "töö" tulemusi jälgida. Avame DVWA, logime sisse ja kontrollime, et DVWA oleks sätitud kõige madalamale turvalisuse tasemele:

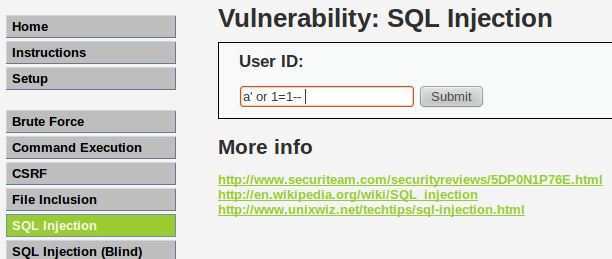

Alustame häkkimist. Kuna GreenSQL kaitseb SQL serverit, siis lähme SQLInjection lehele ja proovime kõigepealt kõige lihtsamat tautoloogiat:

User ID: a'or 1=1 --

(kui ei tööta, siis kontrollige, et tühik ka rea lõppu sai)

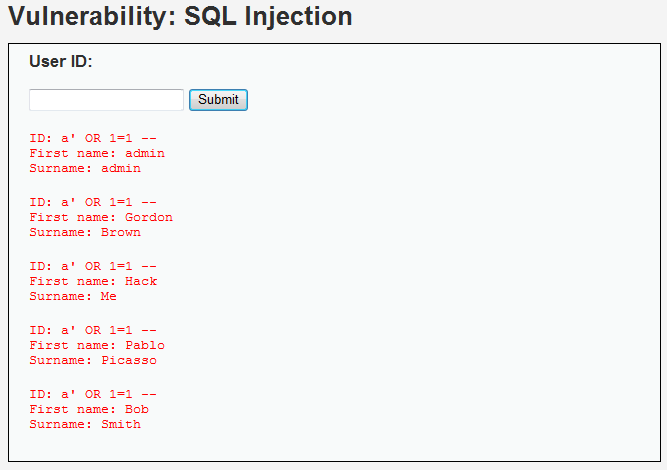

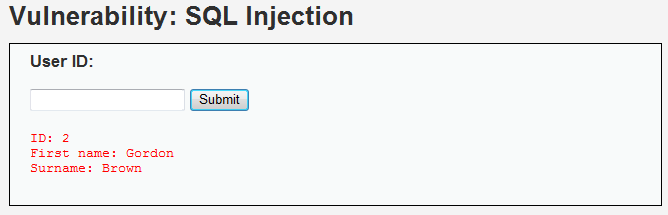

Tulemus:

Proovime midagi põnevamat:

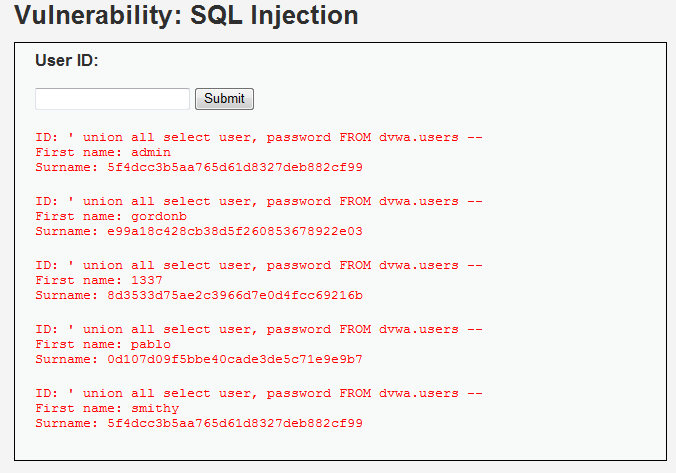

User ID: ' union all select user, password FROM dvwa.users --

Nüüd hakkame turvama. Lülitame GreenSQL'st dvwa baasi IPS režiimi (samast kohast, kust enne IDS'i peale sättisime). Proovime uuesti eelnevaid päringuid:

User ID: a'or 1=1 --

Ei õnnestunud. Proovime uuesti virutada kasutajanimesid ja paroole:

User ID: ' union all select user, password FROM dvwa.users --

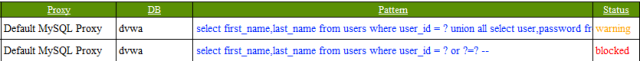

Õnnestus! Kui GreenSQL'ist alertide lehekülge vaadata, siis näeme, et viimane päring on saanud märke "warning", aga mitte "blocked" nagu eelmine päring:

Et selliseid mitte kõikjal maailmas pahasid päringuid ka tõkestada, selleks on GreenSQL'l režiimid "Learning" ning "Firewall". "Learning" režiimis lisatakse kõik andmebaasi vastu tehtud päringud valgesse nimekirja (whitelist) ja "Firewall" režiimis tõkestatakse kõik need päringud, mida valges nimekirjas pole. Proovime. Lülitame GreenSQL'i dvwa baasi jaoks "Learning" režiimi (samast kohast, kust enne IPS'i peale sättisime) ja teeme DVWA SQL Injection aknas paar tavalist päringut:

User ID: 2

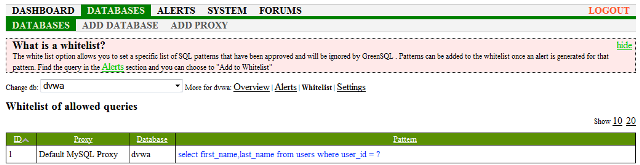

Veendume, et GreenSQL on lisanud meie päringu valgesse nimekirja:

Lülitame dvwa baasi jaoks sisse "Firewall" režiimi ja proovime, kas tavaline päring veel töötab:

User ID: 3

Töötab, üritame veel paroole küsida:

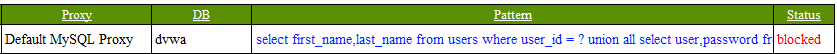

User ID: ' union all select user, password FROM dvwa.users --

Ei õnnestunud!

Testimise kokkuvõte

Meie veebiteenuse kasutajanimede ja paroolide konfidentsiaalsus on nüüd märgatavalt tõusnud, kuid, kui teenus ei kasuta ainult ühte päringut, ei saa mingist käideldavusest juttugi olla. Töökeskkonnas tuleks "Learning" režiimile palju rohkem rõhku panna ja õpetada GreenSQL'le kõik-võimalike päringuid, mida teenus kasutab. Rohkem SQL Injection'i kohta leiab näiteks sellelt lehelt: http://n0security.blogspot.com/2011/04/sql-injection-in-dvwa.html

Viited

http://n0security.blogspot.com/2011/04/sql-injection-in-dvwa.html