Eetiline häkkimine, selle võimalused ja ohud: Difference between revisions

No edit summary |

No edit summary |

||

| (3 intermediate revisions by the same user not shown) | |||

| Line 57: | Line 57: | ||

====Läbitungimistest==== | ====Läbitungimistest==== | ||

Läbitungimistest (ingl Penetration testing, Pentesting) on simuleeritud häkkeri rünnak, mille käigus katsetatakse erinevaid viise süsteemi sisse murdmiseks ja proovitakse tõestada, et seda saab teha. Peale testi lõpetamist ja turvaaukude leidmist koostab häkker aruande probleemide kirjeldusest, ning teeb ettepanekud nende parandamiseks. Läbitungimistest on väga levinud, ning selle 3 erinevat alamtüüpi on: | Läbitungimistest (ingl ''Penetration testing, Pentesting'') on simuleeritud häkkeri rünnak, mille käigus katsetatakse erinevaid viise süsteemi sisse murdmiseks ja proovitakse tõestada, et seda saab teha. Peale testi lõpetamist ja turvaaukude leidmist koostab häkker aruande probleemide kirjeldusest, ning teeb ettepanekud nende parandamiseks. Läbitungimistest on väga levinud, ning selle 3 erinevat alamtüüpi on: | ||

* Must kast ( ingl Black box): simulatsioon rünnakust, kus häkkeril ei ole ligipääsu ettevõtte võrku ja ta ei tunne ettevõtte IT infrastruktuuri. | * Must kast ( ingl ''Black box''): simulatsioon rünnakust, kus häkkeril ei ole ligipääsu ettevõtte võrku ja ta ei tunne ettevõtte IT infrastruktuuri. | ||

* Hall kast (ingl Gray box): siin ründaja on kas endise töötaja või kliendi rollis, kes on juba natukene tuttav ettevõtte võrguga. | * Hall kast (ingl ''Gray box''): siin ründaja on kas endise töötaja või kliendi rollis, kes on juba natukene tuttav ettevõtte võrguga. | ||

* Valge kast (ingl White box): häkker omab täielikku ligipääsu ettevõtte süsteemidele administraatori õigustega. | * Valge kast (ingl ''White box''): häkker omab täielikku ligipääsu ettevõtte süsteemidele administraatori õigustega. | ||

Nendest kolmest meetodist on Must kast kõige populaarsem, kuna on kõige rohkem reaalsusele lähedane. <ref name="üksteist">‘Этичный хакинг: что это, значение для информационной безопасности’. https://itglobal.com/ru-ru/company/blog/kak-etichnyj-haking-pomozhet-vovremya-najti-uyazvimosti-v-korporativnoj-seti/</ref> | Nendest kolmest meetodist on Must kast kõige populaarsem, kuna on kõige rohkem reaalsusele lähedane. <ref name="üksteist">‘Этичный хакинг: что это, значение для информационной безопасности’. https://itglobal.com/ru-ru/company/blog/kak-etichnyj-haking-pomozhet-vovremya-najti-uyazvimosti-v-korporativnoj-seti/</ref> | ||

| Line 68: | Line 68: | ||

====Andmepüük==== | ====Andmepüük==== | ||

Andmepüük (ingl Phishing) meelitab ohvrit andma tundlikku teavet või klõpsama pahatahtlikul failil või lingil. Eetiliste andmepüügi kampaaniate puhul proovitakse leida ja lahendada võimalikke probleeme organisatsiooni võrgus enne rünnaku toimumist. Kampaania raames koostatakse emaile ja saadetakse ettevõttes laiali pikema perioodi jooksul, et simuleerida reaalset rünnakut ja koguda tagasisidet. <ref name="kaksteist">‘Why Ethical Phishing Campaigns Are Ineffective’, Techopedia.com. https://www.techopedia.com/why-ethical-phishing-campaigns-are-ineffective/2/34464 </ref> | Andmepüük (ingl ''Phishing'') meelitab ohvrit andma tundlikku teavet või klõpsama pahatahtlikul failil või lingil. Eetiliste andmepüügi kampaaniate puhul proovitakse leida ja lahendada võimalikke probleeme organisatsiooni võrgus enne rünnaku toimumist. Kampaania raames koostatakse emaile ja saadetakse ettevõttes laiali pikema perioodi jooksul, et simuleerida reaalset rünnakut ja koguda tagasisidet. <ref name="kaksteist">‘Why Ethical Phishing Campaigns Are Ineffective’, Techopedia.com. https://www.techopedia.com/why-ethical-phishing-campaigns-are-ineffective/2/34464 </ref> | ||

[[File:Picture_1.jpg|thumb|Joonis 1. Õngitsemiskirja näide]] | [[File:Picture_1.jpg|thumb|Joonis 1. Õngitsemiskirja näide]] | ||

| Line 75: | Line 75: | ||

====DDOS-rünnak==== | ====DDOS-rünnak==== | ||

DDOS-rünnak (ingl Distributed Denial-of-Service attack) on sihtmärgi päringutega üle koormamine nii, et see muutub kättesaamatuks või jookseb kokku <ref name="kolmteist">‘Mis on DDoS rünnak ja kuidas end selle eest kaitsta? | AM.ee’, Arvutimaailm. https://www.am.ee/Mis-on-DDoS</ref>. Valge mütsi häkker simuleerib DDoS rünnakut selleks, et aidata ettevõttel välja töötada reageerimiskava. | DDOS-rünnak (ingl ''Distributed Denial-of-Service attack'') on sihtmärgi päringutega üle koormamine nii, et see muutub kättesaamatuks või jookseb kokku <ref name="kolmteist">‘Mis on DDoS rünnak ja kuidas end selle eest kaitsta? | AM.ee’, Arvutimaailm. https://www.am.ee/Mis-on-DDoS</ref>. Valge mütsi häkker simuleerib DDoS rünnakut selleks, et aidata ettevõttel välja töötada reageerimiskava. | ||

====Sotsiaalne manipuleerimine==== | ====Sotsiaalne manipuleerimine==== | ||

| Line 83: | Line 83: | ||

====Turvalisuse skaneerimine==== | ====Turvalisuse skaneerimine==== | ||

Turvalisuse skaneerimine (ingl Security scanning) – valged mütsid kasutavad erilisi instrumente süsteemide nõrkuste automaatseks tuvastamiseks. Tööriistadeks on alates veebirakenduste haavatavuste tuvastamisest (nt Acunetix või Netsparker) kuni avatud lähtekoodiga pentestimiseni. <ref name="viisteist">‘20 parimat eetilise häkkimise tööriista & Tarkvara häkkeritele (2021)’. https://et.csstricks.net/8225889-20-best-ethical-hacking-tools-and-software-for-hackers-2021</ref> | Turvalisuse skaneerimine (ingl ''Security scanning'') – valged mütsid kasutavad erilisi instrumente süsteemide nõrkuste automaatseks tuvastamiseks. Tööriistadeks on alates veebirakenduste haavatavuste tuvastamisest (nt Acunetix või Netsparker) kuni avatud lähtekoodiga pentestimiseni. <ref name="viisteist">‘20 parimat eetilise häkkimise tööriista & Tarkvara häkkeritele (2021)’. https://et.csstricks.net/8225889-20-best-ethical-hacking-tools-and-software-for-hackers-2021</ref> | ||

==Eetilise häkkeri kasu ettevõtetele ja ühiskonnale== | ==Eetilise häkkeri kasu ettevõtetele ja ühiskonnale== | ||

| Line 92: | Line 92: | ||

* Haavatavuste identifitseerimine - valged häkkerid aitavad leida süsteemide ja võrkude kaitsmatust. Lisaks ta on suutule andma hinnangut kaitse tasemele. | * Haavatavuste identifitseerimine - valged häkkerid aitavad leida süsteemide ja võrkude kaitsmatust. Lisaks ta on suutule andma hinnangut kaitse tasemele. | ||

* Turvasüsteemi taseme tõstmine – tagab turvasüsteemi kõrge taseme ja annab hinnangu olemasolevale tasemele. | * Turvasüsteemi taseme tõstmine – tagab turvasüsteemi kõrge taseme ja annab hinnangu olemasolevale tasemele. | ||

* Seisuaja (ingl down-time) madaldamine – valged häkkerid saavad testida, et rünnaku ajal oleks süsteem stabiilsem ja kiirem. | * Seisuaja (ingl ''down-time'') madaldamine – valged häkkerid saavad testida, et rünnaku ajal oleks süsteem stabiilsem ja kiirem. | ||

* Ettevõtte tugiüksuste kontrollimine – aitavad kontrollida praeguse IT toetusmeeskonna (ingl support team) taset. Kontrollivad probleemile reageerimise kiirust <ref name="seitseteist">‘Facts about White Hat Hackers for Cyber Security Portland’, Bytagig. https://www.bytagig.com/articles/facts-about-white-hat-hackers-for-cyber-security-portland/</ref>. | * Ettevõtte tugiüksuste kontrollimine – aitavad kontrollida praeguse IT toetusmeeskonna (ingl ''support team'') taset. Kontrollivad probleemile reageerimise kiirust <ref name="seitseteist">‘Facts about White Hat Hackers for Cyber Security Portland’, Bytagig. https://www.bytagig.com/articles/facts-about-white-hat-hackers-for-cyber-security-portland/</ref>. | ||

* Tundliku info kaitsmine – aitavad kontrollida andmete turvalisust. Eriti puudutab see punkt tundlikke valdkondi nagu pangandus, tervishoid jne. | * Tundliku info kaitsmine – aitavad kontrollida andmete turvalisust. Eriti puudutab see punkt tundlikke valdkondi nagu pangandus, tervishoid jne. | ||

| Line 103: | Line 103: | ||

Ühiskonna ja tavakasutajate jaoks on | Ühiskonna ja tavakasutajate jaoks on eetiline häkkimine samuti väga kasulik, kuna interneti kasutajate arv kasvab iga aasta ja suure tõenäosusega aastaks 2030 kasutab 90% inimestest alates kuuendast eluaastast internetti <ref name="üheksateist">‘White Hat Hacker - Roles and Responsibilities’, Simplilearn.com, Sep. 16, 2019. https://www.simplilearn.com/white-hat-hacker-article</ref>. Valged häkkerid aitavad: | ||

* Kasutajakogemust tõsta – interneti portaalid, kus teostatakse kontrolle, on kiiremad ja turvalisemad võrreldes nendega, mida ei kontrollita. | * Kasutajakogemust tõsta – interneti portaalid, kus teostatakse kontrolle, on kiiremad ja turvalisemad võrreldes nendega, mida ei kontrollita. | ||

* Kasutajate andmed kaitsta - Valged häkkerid aitavad tõsta portaalide turvalisust.Juhul kui valge häkker häkib süsteemi ja saab enda valdusse kasutajate isiklikke andmeid, siis ta ei kasuta neid enda kasuks, vaid suhtleb nendesse nagu teiste inimeste varasse (erinevalt musta mütsi häkkeritega) | * Kasutajate andmed kaitsta - Valged häkkerid aitavad tõsta portaalide turvalisust. Juhul kui valge häkker häkib süsteemi ja saab enda valdusse kasutajate isiklikke andmeid, siis ta ei kasuta neid enda kasuks, vaid suhtleb nendesse nagu teiste inimeste varasse (erinevalt musta mütsi häkkeritega) | ||

* Aitavad saavutada balanssi ühiskonna oskustes interneti kasutamisel – valged häkkerid on üsna paljude oskustega, samuti nagu mustad häkkerid. Kuna tavakasutajate kogemus ei ole tavaliselt nii kõrgel tasemel, siis valgete häkkerite abil ei ole nii suurt mustade häkkerite ülekaalu. | * Aitavad saavutada balanssi ühiskonna oskustes interneti kasutamisel – valged häkkerid on üsna paljude oskustega, samuti nagu mustad häkkerid. Kuna tavakasutajate kogemus ei ole tavaliselt nii kõrgel tasemel, siis valgete häkkerite abil ei ole nii suurt mustade häkkerite ülekaalu. | ||

==Eetilised probleemid seoses häkkimisega== | ==Eetilised probleemid seoses häkkimisega== | ||

Valgete häkkerite ees on tihti piirangud, mida nad ei tohi ületada, kuna nad võivad kogemata põhjustada süsteemi | Valgete häkkerite ees on tihti piirangud, mida nad ei tohi ületada, kuna nad võivad kogemata põhjustada süsteemi kokku kukkumise või andmete kaotuse <ref name="kakskümmend">‘White Hat Hacker - an overview | ScienceDirect Topics’. https://www.sciencedirect.com/topics/computer-science/white-hat-hacker</ref>. Tihti esineb valik, kas valged häkkerid peaksid testima reaalses keskkonnas, kus on suur oht tuua kahju, või simuleeritud keskkonnas, kus oht pole nii suur, aga ka tulemus pole garanteeritud. | ||

Näide, kus piiri ületamine tekitas üsna suurt resonantsi ühiskonnas, oli tuntud arvutimängude tarkvaraarendaja Chris Robertsi juhtum, kes väidetavasti proovis teha läbitungimise testi Boeing 737 meelelahutussüsteemi vastu <ref name="kakskümmend üks">O. K. and D. A. of C. Lifars, ‘At what point do white hat hackers cross the ethical line?’, CSO Online, Aug. 17, 2015. https://www.csoonline.com/article/2971833/at-what-point-do-white-hat-hackers-cross-the-ethical-line.html</ref>. FBI andmetel oleks tema poolt tehtud testimine keset lendu võinud põhjustada palju probleeme lennu ohutusele. Vaatamata sellele, et lennunduse eksperdid kahtlevad, et esines mingi oht, on probleem ikka õhus - mis on see piir, mida valged häkkerid ei tohi oma tegevuses kunagi ületada? | Näide, kus piiri ületamine tekitas üsna suurt resonantsi ühiskonnas, oli tuntud arvutimängude tarkvaraarendaja Chris Robertsi juhtum, kes väidetavasti proovis teha läbitungimise testi Boeing 737 meelelahutussüsteemi vastu <ref name="kakskümmend üks">O. K. and D. A. of C. Lifars, ‘At what point do white hat hackers cross the ethical line?’, CSO Online, Aug. 17, 2015. https://www.csoonline.com/article/2971833/at-what-point-do-white-hat-hackers-cross-the-ethical-line.html</ref>. FBI andmetel oleks tema poolt tehtud testimine keset lendu võinud põhjustada palju probleeme lennu ohutusele. Vaatamata sellele, et lennunduse eksperdid kahtlevad, et esines mingi oht, on probleem ikka õhus - mis on see piir, mida valged häkkerid ei tohi oma tegevuses kunagi ületada? | ||

Ühelt poolt võib lähtuda kahju tekitamise printsiibist - kas valge häkker kavatses oma tegevusega kahju tekitada? Hea kavatsus ei tähenda alati head tegevust, kui tegevus on illegaalne. Põhimõtteliselt tuleks eristada juhtumeid, millal häkkerite tegevus on rangelt piiratud ja millal mitte. Elukriitilised süsteemid nagu haigla, lennundus, pangasüsteem jne, nõuvad rangeid piiranguid ja professionaalsust läbitungimise testimisel. | Ühelt poolt võib lähtuda kahju tekitamise printsiibist - kas valge häkker kavatses oma tegevusega kahju tekitada? Hea kavatsus ei tähenda alati head tegevust, kui tegevus on illegaalne. Põhimõtteliselt tuleks eristada juhtumeid, millal häkkerite tegevus on rangelt piiratud ja millal mitte. Elukriitilised süsteemid nagu haigla, lennundus, pangasüsteem jne, nõuvad rangeid piiranguid ja professionaalsust läbitungimise testimisel. | ||

| Line 119: | Line 119: | ||

* Ei jäta lahtisi otsi – eetilise häkkeri tegevus ei tohi süsteemi jätta vähem kaitstuks. Nende tegevus ei tohi jätta jälgi, mida teised võivad kasutada süsteemi rikkumiseks. | * Ei jäta lahtisi otsi – eetilise häkkeri tegevus ei tohi süsteemi jätta vähem kaitstuks. Nende tegevus ei tohi jätta jälgi, mida teised võivad kasutada süsteemi rikkumiseks. | ||

* Aus raporteering – eetiline häkker peab raporteerima oma tegevust. Ettevõttele on oluline, et nad teaksid oma nõrkustest ja teaksid kuidas neid parandada. Raporteerimine on ka oluline eetilise häkkeri vaatepunktist, et nad vajadusel saaksid hiljem tõestada oma tegevuse eesmärki. | * Aus raporteering – eetiline häkker peab raporteerima oma tegevust. Ettevõttele on oluline, et nad teaksid oma nõrkustest ja teaksid kuidas neid parandada. Raporteerimine on ka oluline eetilise häkkeri vaatepunktist, et nad vajadusel saaksid hiljem tõestada oma tegevuse eesmärki. | ||

Nende | Nende printsiipide järgimisel on häkkerite tegevus rohkem kaitstud, esineb vähem võimalus et nad midagi rikkuvad ja on vähem tõenäoline, et nad teevad midagi ebaseaduslikku, mille eest nad ise peavad hiljem vastutama. Tänu sellele on eetiline pool ettevõtetele ja ühiskonnale tagatud. | ||

=Eetiliseks häkkeriks saamise põhjused= | =Eetiliseks häkkeriks saamise põhjused= | ||

Latest revision as of 21:14, 5 May 2022

Sissejuhatus

Eetiline häkkimine on turvapraktika, kus palgatud häkker proovib IT süsteemi sisse murda, simuleerides pahaloomulist küberrünnakut [1]. Fraas “eetiline häkkimine” oli esimesena kasutatud 1995 aastal IBM asepresidendi John Patricku poolt, aga selle sõna kontseptsioon on olnud olemas palju kauem. Eetilised häkkerid on tuntud ka “valge mütsi” häkkeritena ning on tavaliselt palgalised turvaspetsialistid, kes proovivad turvaauke avastada häkkimise teel. [2]

Ajalugu

Häkkimise mõiste tekkis 1970ndatel, aga hakkas rohkem levima järgmisel kümnendil. Paar artiklit ja filmi hiljem, kus tutvustati häkkimist arvutisüsteemidesse, tekkis suuremale avalikkusele kuvand häkkimisest ja selle potentsiaalsest ohust.[3] 1983 aastal häkiti sisse mitmesse asutusse, nende seas nt. Sloan-Kettering vähiravikeskus [4].

Need tegevused viisid USA kongressi mitme poliisi koostamisele seoses arvutikuritegudega, aga need ei aidanud kõrge-profiili rünnakuid suurte korporatsioonide ja valitsuse süsteemide pihta vähendada. [3]

Joe Grandi on öelnud oma intervjuus, et häkkeri mõiste käib kellegi kohta, kes suudab lahendada tehnilisi probleeme unikaalsel viisil. [5]. Seda mõtet järgides saab häkkimiseks pidada peaaegu iga leiutist, isegi enne digitaalajastut. Häkkerid on aidanud kujundada tänapäeva tehnoloogiat nagu teler, raadio ja telefon, alates nende loomisest. Ilma häkkeriteta näeksid kõik need seadmed välja täpselt samasugused nagu päeval, mil nad valmistati või neid ei oleks üldse olemas, sest ei oleks olnud vajadust neid laiali levitada ja edasi arendada. Televisiooni ei oleks võib-olla kunagi leiutatud, kuna liikuva pildi jäädvustamise tehnoloogiat ei oleks kunagi keegi edasi arendanud. Liikuvate piltide kontseptsioon on aluseks väga paljudele edasistele tehnoloogiatele. [6]

Häkkimine tänapäeval

Kui rääkida tänapäeva häkkimisest meile kõige tuttavamast küljest, siis on tegu protsessiga, mille käigus tungitakse omavoliliselt isikliku arvuti või organisatsiooni võrku. Häkkeriks võib nimetada isikut, kes kasutab oma programmi konstrueerimiseks häkkimistegevuseks mõeldud vahendeid ja mõistab nende taga olevat kontseptsiooni. [3]

Privaatsus, turvalisus ja tuvastamine on muutunud kõige murettekitavamaks teemaks internetis, mis kaasneb interneti tõhususega. Madala tehnilise teadmisega teismeline võib sisse murda ohvri arvutisse ja paljastada ohvri privaatsust. Asjatundlik häkker võib ohustada ettevõtte arvutit ja põhjustada salajaste äriandmete lekkimist konkurentidele, et saada rahalist kasu. Selleks, et vältida või leevendada seda tüüpi kahju, mängib olulist rolli eetiline häkkimine, mis aitab kaasa kaitsepüüdlustele.

Valge mütsi häkker

Valge mütsi häkkerit nimetatakse ka eetiliseks häkkeriks, kes kasutab oma oskusi ja teadmisi selleks, et kaitsta üksikisikute, ettevõtete või valitsuste süsteeme või võrke rünnakute eest. Nad võivad olla kas ettevõtte palgalised töötajad või töövõtjad. Eetilised häkkerid mitte ainult ei tuvasta haavatavusi, mida võidakse kasutada rünnakutes, vaid aitavad ka parandada sihtsüsteemi üleüldist turvalisuse taset. Lisaks õpetavad nad inimestele, kuidas end internetis turvata. [7]

Musta mütsi häkker

Musta mütsi häkkerid on kurjategijad, kes proovivad siseneda arvutivõrkudesse pahatahtlikul eesmärgil. Nad võivad ka paigaldada arvutitesse pahavara, mis hävitab faile, hoiab arvuteid lukus, varastab salasõnu, krediitkaardi numbreid ja muud personaalset infot. Musta mütsi häkkereid motiveerib isiklik kasu: finantsiline, kättemaks, niisama segaduse tekitamine. Vahel on nende motivatsioon ideoloogiline.

Edukamad musta mütsi häkkerid on enamasti osavad häkkerid, kes töötavad suurtes kuritegelikes organisatsioonides. Tööotsi saadakse tihti tumedas veebis. Lepingud on tihtipeale sarnased nagu tavalises äris.

Häkkimisest on saanud lahutamatu osa riiklikus luureandmete kogumises, aga on tüüpilisem, et musta mütsi häkker töötab üksi või kuritegelikus organisatsioonis lihtsa rahateenimise eesmärgil. [7]

Halli mütsi häkker

Halli mütsi häkkerid teevad segu valgest ja mustast mütsist. Neile meeldib ennast proovile panna ja murda turvaaukudest sisse. Nad võivad häkkida süsteemi ilma loata ja öelda omanikule, milliseid haavatavusi nad leidsid (valge mütsi käitumine) või nad võivad ka lihtsalt neid haavatavusi avalikustada (musta mütsi käitumine). Näiteks võib valge mütsi häkker teha päevasel ajal võrgu kaitsmistööd ja sellega seonduvalt häkib ka teisi süsteeme. halli mütsi häkkerid on üldiselt kahjutud ja moodustavad enamuse häkkeri kommuunist. [7][8]

Eetilised häkkerid

Eetilised häkkerid on info- ja küberturbe spetsialistid, kes tunnevad hästi IT süsteemide testimist, läbitungimistestimist ja paljusid muid turvalisust tagavaid võrguanalüüsi lähenemisviise ning tagavad ettevõtte infosüsteemide turvalisuse ja terviklikkuse. Nad võivad kasutada mitmesuguseid lähenemisviise, et rakendada erinevaid läbitungimise või süsteemi terviklikkuse teste, mis võivad hõlmata häkkimise tööriistu, sotsiaalse manipuleerimise taktikaid ja katseid vältida standardseid turvameetmeid, et saada juurdepääs väidetavalt kaitstud alade nõrkade kohtade leidmiseks antud kaitseskeemis. Valge mütsi annet süsteemidesse tungimisel ja turvaprotokollide järgimisel kasutatakse enamasti just nende programmide ja andmebaaside paremaks kasutamiseks, nii et neist saavad tavaliselt küber- või IT-turbetööstuse seaduslikud spetsialistid või konsultandid hea palgaga – näiteks, Glassdoor andmetel, üle 100 000 USD aastas [9].

Eetilise häkkeri vajalikud oskused ja teadmised[10]

Eetiline häkker on samal ajal universaalne ja kitsa spetsialisatsiooniga: tal peavad olema laiad teadmised erinevates IT alades ja sügavad oskused ühes või mitmes valdkonnas. Üldjuhul peab noorem pentetration tester teadma ja tundma järgnevat:

- oskama administeerida Windowsi ja Linuxi süsteeme;

- tundma programmeerimise keeli nagu Python, php, Perl, Ruby, JavaScript, Bash, jne;

- tundma HTMLi;

- teadma võrguprotokolle (TCP/IP, ICMP) ja võrguteenuseid (Proxy, VPN, Samba, AD);

- tundma erinevaid protokolle nagu HTTP, FTP, DNS, SSH;

- oskama töötada andmebaasidega nagu Azure SQL Database, MySQL, Microsoft SQL Server, PostgreSQL, Oracle Database.

Eetilise häkkeri instrumendid ja meetmed

Valge mütsi häkker kasutab samu tehnikaid, mis tavaline häkker. Erinevus seisneb õiguslikes aspektides – valge mütsi häkkerid ründavad süsteeme ja rakendusi viimaste omanike loal ja heaks, et aidata tuvastada nõrkusi ja kitsaskohti.

Läbitungimistest

Läbitungimistest (ingl Penetration testing, Pentesting) on simuleeritud häkkeri rünnak, mille käigus katsetatakse erinevaid viise süsteemi sisse murdmiseks ja proovitakse tõestada, et seda saab teha. Peale testi lõpetamist ja turvaaukude leidmist koostab häkker aruande probleemide kirjeldusest, ning teeb ettepanekud nende parandamiseks. Läbitungimistest on väga levinud, ning selle 3 erinevat alamtüüpi on:

- Must kast ( ingl Black box): simulatsioon rünnakust, kus häkkeril ei ole ligipääsu ettevõtte võrku ja ta ei tunne ettevõtte IT infrastruktuuri.

- Hall kast (ingl Gray box): siin ründaja on kas endise töötaja või kliendi rollis, kes on juba natukene tuttav ettevõtte võrguga.

- Valge kast (ingl White box): häkker omab täielikku ligipääsu ettevõtte süsteemidele administraatori õigustega.

Nendest kolmest meetodist on Must kast kõige populaarsem, kuna on kõige rohkem reaalsusele lähedane. [11]

Andmepüük

Andmepüük (ingl Phishing) meelitab ohvrit andma tundlikku teavet või klõpsama pahatahtlikul failil või lingil. Eetiliste andmepüügi kampaaniate puhul proovitakse leida ja lahendada võimalikke probleeme organisatsiooni võrgus enne rünnaku toimumist. Kampaania raames koostatakse emaile ja saadetakse ettevõttes laiali pikema perioodi jooksul, et simuleerida reaalset rünnakut ja koguda tagasisidet. [12]

DDOS-rünnak

DDOS-rünnak (ingl Distributed Denial-of-Service attack) on sihtmärgi päringutega üle koormamine nii, et see muutub kättesaamatuks või jookseb kokku [13]. Valge mütsi häkker simuleerib DDoS rünnakut selleks, et aidata ettevõttel välja töötada reageerimiskava.

Sotsiaalne manipuleerimine

Sotsiaalne manipuleerimine (ingl Social engineering) on manipuleerimise võte, mis kasutab ära inimlikke vigu privaatse teabe, juurdepääsu või väärisesemete hankimiseks. Küberkuritegevuse puhul kipuvad need "inimhäkkimise" pettused meelitama pahaaimamatuid kasutajaid andmeid paljastama, pahavaranakkusi levitama või piiratud süsteemidele juurdepääsu võimaldama [14]. Eetilised häkkerid kasutavad sotsiaalse manipuleerimise võtteid, et testida ettevõtte süsteemide turvataset, selle parandamise eesmärgil.

Turvalisuse skaneerimine

Turvalisuse skaneerimine (ingl Security scanning) – valged mütsid kasutavad erilisi instrumente süsteemide nõrkuste automaatseks tuvastamiseks. Tööriistadeks on alates veebirakenduste haavatavuste tuvastamisest (nt Acunetix või Netsparker) kuni avatud lähtekoodiga pentestimiseni. [15]

Eetilise häkkeri kasu ettevõtetele ja ühiskonnale

Eetiline häkkimine toob üsna palju kasu ühiskonnale. Nende tegevuse ettevõtete jaoks võib klassifitseerida järgmiselt [16]:

- Haavatavuste identifitseerimine - valged häkkerid aitavad leida süsteemide ja võrkude kaitsmatust. Lisaks ta on suutule andma hinnangut kaitse tasemele.

- Turvasüsteemi taseme tõstmine – tagab turvasüsteemi kõrge taseme ja annab hinnangu olemasolevale tasemele.

- Seisuaja (ingl down-time) madaldamine – valged häkkerid saavad testida, et rünnaku ajal oleks süsteem stabiilsem ja kiirem.

- Ettevõtte tugiüksuste kontrollimine – aitavad kontrollida praeguse IT toetusmeeskonna (ingl support team) taset. Kontrollivad probleemile reageerimise kiirust [17].

- Tundliku info kaitsmine – aitavad kontrollida andmete turvalisust. Eriti puudutab see punkt tundlikke valdkondi nagu pangandus, tervishoid jne.

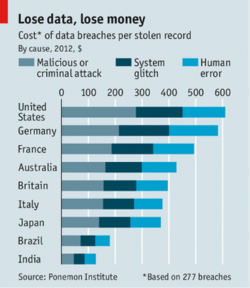

Valged häkkerid aitavad ettevõtetel hoida turvasüsteemidega seotud kulusid madalamal. Esineb reaalne oht kaotada miljoneid sellele, et süsteeme rünnatakse või leitakse süsteemne viga. Umbes 2/4 kaotatud andmete kuludest on seotud vargustega (vaata joonis 1) ja viimane 1/4 osa on seotud inimliku eksitusega. Valged häkkerid aitavad otseselt võidelda pahatahtlike rünnakute ning süsteemsete vigade vastu, aga nad kaudselt saavad madaldada ka inimfaktoritega seotud vigu, kuna nad oskavad anda hinnangut süsteemile, et see oleks võimalikult kaitstud.

Ühiskonna ja tavakasutajate jaoks on eetiline häkkimine samuti väga kasulik, kuna interneti kasutajate arv kasvab iga aasta ja suure tõenäosusega aastaks 2030 kasutab 90% inimestest alates kuuendast eluaastast internetti [18]. Valged häkkerid aitavad:

- Kasutajakogemust tõsta – interneti portaalid, kus teostatakse kontrolle, on kiiremad ja turvalisemad võrreldes nendega, mida ei kontrollita.

- Kasutajate andmed kaitsta - Valged häkkerid aitavad tõsta portaalide turvalisust. Juhul kui valge häkker häkib süsteemi ja saab enda valdusse kasutajate isiklikke andmeid, siis ta ei kasuta neid enda kasuks, vaid suhtleb nendesse nagu teiste inimeste varasse (erinevalt musta mütsi häkkeritega)

- Aitavad saavutada balanssi ühiskonna oskustes interneti kasutamisel – valged häkkerid on üsna paljude oskustega, samuti nagu mustad häkkerid. Kuna tavakasutajate kogemus ei ole tavaliselt nii kõrgel tasemel, siis valgete häkkerite abil ei ole nii suurt mustade häkkerite ülekaalu.

Eetilised probleemid seoses häkkimisega

Valgete häkkerite ees on tihti piirangud, mida nad ei tohi ületada, kuna nad võivad kogemata põhjustada süsteemi kokku kukkumise või andmete kaotuse [19]. Tihti esineb valik, kas valged häkkerid peaksid testima reaalses keskkonnas, kus on suur oht tuua kahju, või simuleeritud keskkonnas, kus oht pole nii suur, aga ka tulemus pole garanteeritud. Näide, kus piiri ületamine tekitas üsna suurt resonantsi ühiskonnas, oli tuntud arvutimängude tarkvaraarendaja Chris Robertsi juhtum, kes väidetavasti proovis teha läbitungimise testi Boeing 737 meelelahutussüsteemi vastu [20]. FBI andmetel oleks tema poolt tehtud testimine keset lendu võinud põhjustada palju probleeme lennu ohutusele. Vaatamata sellele, et lennunduse eksperdid kahtlevad, et esines mingi oht, on probleem ikka õhus - mis on see piir, mida valged häkkerid ei tohi oma tegevuses kunagi ületada? Ühelt poolt võib lähtuda kahju tekitamise printsiibist - kas valge häkker kavatses oma tegevusega kahju tekitada? Hea kavatsus ei tähenda alati head tegevust, kui tegevus on illegaalne. Põhimõtteliselt tuleks eristada juhtumeid, millal häkkerite tegevus on rangelt piiratud ja millal mitte. Elukriitilised süsteemid nagu haigla, lennundus, pangasüsteem jne, nõuvad rangeid piiranguid ja professionaalsust läbitungimise testimisel. Ettevõtted nagu Google, Facebook, Microsoft tihti lubavad ja toetavad avalikku testimist ning on nõus isegi häkkeritele maksma, kui nad leiavad vigu nende süsteemis. Haavatavuse avalikustamise eeskirjad (ingl vulnerability disclosure policy) tähendab, et ettevõtte ja vabakutselise agendi vahel on leping, mis kirjeldab meetodid ja instrumendid, mida võib kasutada haavatavuste leidmiseks ja kirjeldamiseks [21]. Eetilise häkkeri tegevusel peavad olema täidetud kriteeriumid [21]:

- Tegevusluba – tegevus peab olema seaduslik ja häkker peab olema kindel, et ta võib tegutseda ilma, et keegi saaks kannatada.

- Piirangud – eetiline häkker ei tohiks ligipääsu saamisel seda ära kasutada, rohkem kui vajalik. Selle asemel piiravad eetilised häkkerid oma tegevust sellega, mis on väärtusliku turvaalase ülevaate saamiseks hädavajalik.

- Ei jäta lahtisi otsi – eetilise häkkeri tegevus ei tohi süsteemi jätta vähem kaitstuks. Nende tegevus ei tohi jätta jälgi, mida teised võivad kasutada süsteemi rikkumiseks.

- Aus raporteering – eetiline häkker peab raporteerima oma tegevust. Ettevõttele on oluline, et nad teaksid oma nõrkustest ja teaksid kuidas neid parandada. Raporteerimine on ka oluline eetilise häkkeri vaatepunktist, et nad vajadusel saaksid hiljem tõestada oma tegevuse eesmärki.

Nende printsiipide järgimisel on häkkerite tegevus rohkem kaitstud, esineb vähem võimalus et nad midagi rikkuvad ja on vähem tõenäoline, et nad teevad midagi ebaseaduslikku, mille eest nad ise peavad hiljem vastutama. Tänu sellele on eetiline pool ettevõtetele ja ühiskonnale tagatud.

Eetiliseks häkkeriks saamise põhjused

Uudishimu

Üheks põhjuseks miks inimene IT valdkonnas võiks saada häkkeriks on uudishimu. Huvi avastada, mida süsteem võimaldab teha, mitte seda, mida ta oli mõeldud tegema. Kuid mis motiveeriks inimest oma häkkeri oskusi mitte kuritarvitada enda huvides, vaid kasutada neid teiste heaks?

Raha

Mõne jaoks on selleks motivaatoriks raha. Valge mütsi häkkerid on ühed paremini tasustatavad töötajad IT valdkonnas. Näiteks USA-s sertifitseeritud eetilise häkkeri keskmine aasta palk on 82,966 USD ning võib ulatuda kuni 142,000 USD [22]. Lisaks sellele on mitmeid puugipreemiajahte (ingl Bug bounty program), mis pakkuvad head rahalist kompensatsiooni süsteemides turvalisust ohustavate vigade leidmise ja raporteerimise eest. Keskmine kompensatsioon kriitilise vea raporteerimise eest, mida HackerOne programmis välja makstakse, on ligi 3 000 USD [23]. On ka ekstreemsemaid juhtumeid nagu näiteks Jay "saurik" Freeman, kes 2022 aasta veebruaris sai krüptovaluuta Ethereumi saatmise platvormi Optimism turvalisusega seotud vea raporteerimise eest 2 000 042 USD [24]. Kuigi musta mütsi häkkeritel on samuti mitmeid võimalusi raha saamiseks, tekivad neil lisaraskused selle kasutamisel, kuna esialgu on vaja raha muuta näiliselt legaalseks.

Kuulsus

Kuulsus ja tunnustus on ka põhjuseks, miks mõni häkker otsustab kanda valget mütsi. Kasuks tulevad puugipreemia programmid, kus suurimate väljamaksete saajad satuvad rahvusvahelistesse uudistesse või "Hack The Air Force" programmi võitja saavutab tunnustuse IT maailmas [25]. Muidugi kõige kuulsamad häkkerid on musta mütsi häkkerid, kuid enamasti nad saavutavad kuulsust siis kui neid kinni peetakse või mitte väga pikka aega enne seda. Eetiline häkkimine võimaldab saavutada kuulsust ilma vanglasse sattumiseta.

Legaalsus

Siit tuleb ka järgmine põhjus miks mõned eelistavad olla valge mütsi häkkerid musta mütsi asemel. Seaduse rikkumine ja risk olla kinni peetud ei ole iga inimese jaoks. On neid kellele meeldib häkkida, kuid nad tegelevad sellega ametlikult lepingute raames, et seadusi mitte rikkuda. Selle kohta on hästi kommenteerinud oma intervjuus tööstuse analüütikaga tegeleva ettevõtte Uptake küberturbe osakonna juhataja Matt Jakubowski "On piir, millest ma ei tahtnud üle astuda, sest mulle ei meeldi vangla. Ma pole kunagi seal olnud, aga eeldan, et mulle ei meeldi seal." [26].

Soov teha head

On ka neid, kellel pole muud põhjust vaja kui soov teha head. Nad on häkkerid, kelle jaoks on mõeldamatu teistele inimestele või organisatsioonidele kahju tekitamine. David Holmes küsitles valge mütsi häkkereid ning 74% küsitletutest vastasid, et nemad poleks mitte mingi summa eest, mida oleks karistamata võimalik saada, läinud üle musta mütsi häkkeriteks [27]. Sellest võiks järeldada, et enamuse häkkerite jaoks on poole valik pigem eetiline küsimus. Muidugi peaks mainima ka, et sama küsitluse käigus selgus, et üle poole valge mütsi häkkeritest on aeg-ajalt häkkinud sõbra või kolleegi arvutisse nalja pärast.

Muud põhjused

Esineb ka häkkereid, kes alustasid musta mütsi häkkeritena, kuid hiljem läksid üle valge mütsi peale. Nende puhul on raske välja tuua mingeid tüüpilisi põhjuseid selliseks otsuseks. Kuid kuulsamad juhtumid on seotud üleminekuga valge mütsi häkkeriks pärast kinnipidamist musta mütsi häkkerina. Kõige tuntum näide on Kevin Mitnick, kes 80ndate lõpus ja 90ndate alguses oli häkkinud mitmeid suuri ettevõtteid, oli 1995 aastal kinni peetud ning pärast viie aastast vanglakaristust ta asutas ettevõtte Mitnick Security. Temast sai väga edukas valge mütsi häkker ja küberturvalisuse konsultant [28].

Kokkuvõte

Eetiline häkkimine on tänapäeval väga levinud ja leidub võimalusi saada ka sertifitseeritud eetiliseks häkkeriks. Eetilist häkkerit nimetatakse ka “valge mütsi” häkkeriks, kes kasutab samu võtteid, mida pahatahtlik “musta mütsi” häkker, et tuvastada IT-süsteemides turvaauke. Eetiliseks häkkimiseks teeb selle tegevuse asjaolu, et eetiline häkker annab ülevaate kompromiteeritud kohtadest süsteemi parandamise eesmärgil. [2] Häkkimise puhul on eetilisteks probleemideks ennekõike ohutus ja isiklikele andmetele ligipääs. Eetilisel häkkimisel pannakse turvasüsteemide testimise piirid väga konkreetselt paika, et vähendada potentsiaalseid riske.

Kasutatud kirjandus

- ↑ ‘Ethical hacking’, WhiteHat Security Glossary. https://www.whitehatsec.com/glossary/content/ethical-hacking

- ↑ 2.0 2.1 ‘History Of Ethical Hacking 1960’s To Today | RedTeam Blogs’, Jul. 17, 2021. https://redteamacademy.com/blogs/history-of-ethical-hacking/

- ↑ 3.0 3.1 3.2 ‘What Is Hacking? Types of Hacking & More’, Fortinet. https://www.fortinet.com/resources/cyberglossary/what-is-hacking

- ↑ ‘The 414 Gang Strikes Again - TIME’. https://web.archive.org/web/20071202043840/http://www.time.com/time/magazine/article/0,9171,949797,00.html

- ↑ ‘Joe “Kingpin” Grand on Hacker History’, PCMAG. https://www.pcmag.com/news/joe-kingpin-grand-on-hacker-history

- ↑ ‘The Early History of Motion Pictures | American Experience | PBS’. https://www.pbs.org/wgbh/americanexperience/features/pickford-early-history-motion-pictures%20/

- ↑ 7.0 7.1 7.2 ‘Black hat, White hat, and Gray hat hackers – Definition and Explanation’, www.kaspersky.com, Feb. 09, 2022. https://www.kaspersky.com/resource-center/definitions/hacker-hat-types

- ↑ ‘Different Types Of Hackers – And What They Mean For Your Business | Bridewell Consulting’, https://www.bridewellconsulting.com. https://www.bridewellconsulting.com/different-types-of-hackers-and-what-they-mean-for-your-business

- ↑ ‘Salary: Ethical Hacker (April, 2022)’, Glassdoor. https://www.glassdoor.com/Salaries/ethical-hacker-salary-SRCH_KO0,14.htm

- ↑ ‘Этичный хакинг: как взламывать системы и при этом зарабатывать легально’, Хабр. https://habr.com/ru/company/skillfactory/blog/525672/

- ↑ ‘Этичный хакинг: что это, значение для информационной безопасности’. https://itglobal.com/ru-ru/company/blog/kak-etichnyj-haking-pomozhet-vovremya-najti-uyazvimosti-v-korporativnoj-seti/

- ↑ ‘Why Ethical Phishing Campaigns Are Ineffective’, Techopedia.com. https://www.techopedia.com/why-ethical-phishing-campaigns-are-ineffective/2/34464

- ↑ ‘Mis on DDoS rünnak ja kuidas end selle eest kaitsta? | AM.ee’, Arvutimaailm. https://www.am.ee/Mis-on-DDoS

- ↑ ‘What is Social Engineering?’, www.kaspersky.com, Mar. 09, 2022. https://www.kaspersky.com/resource-center/definitions/what-is-social-engineering

- ↑ ‘20 parimat eetilise häkkimise tööriista & Tarkvara häkkeritele (2021)’. https://et.csstricks.net/8225889-20-best-ethical-hacking-tools-and-software-for-hackers-2021

- ↑ ‘Everything You Need to Know About a White Hat Hacker | HackerNoon’. https://hackernoon.com/everything-you-need-to-know-about-a-white-hat-hacker

- ↑ ‘Facts about White Hat Hackers for Cyber Security Portland’, Bytagig. https://www.bytagig.com/articles/facts-about-white-hat-hackers-for-cyber-security-portland/

- ↑ ‘White Hat Hacker - Roles and Responsibilities’, Simplilearn.com, Sep. 16, 2019. https://www.simplilearn.com/white-hat-hacker-article

- ↑ ‘White Hat Hacker - an overview | ScienceDirect Topics’. https://www.sciencedirect.com/topics/computer-science/white-hat-hacker

- ↑ O. K. and D. A. of C. Lifars, ‘At what point do white hat hackers cross the ethical line?’, CSO Online, Aug. 17, 2015. https://www.csoonline.com/article/2971833/at-what-point-do-white-hat-hackers-cross-the-ethical-line.html

- ↑ 21.0 21.1 ‘What is ethical hacking? White hat hackers explained’, CyberNews, Oct. 14, 2019. https://cybernews.com/security/ethical-hacking/

- ↑ ‘Certified Ethical Hacker (CEH) Salary | PayScale’. https://www.payscale.com/research/US/Job=Certified_Ethical_Hacker_(CEH)/Salary

- ↑ ‘Top 5 Takeaways from the 2021 Hacker-Powered Security Report: Industry Insights’, HackerOne. https://www.hackerone.com/hacker-powered-security-report/top-5-takeaways-2021-hacker-powered-security-report-industry

- ↑ ‘Attacking an Ethereum L2 with Unbridled Optimism’. https://www.saurik.com/optimism.html

- ↑ ‘Interview with Hack the Air Force Winner, @CableJ’, HackerOne. https://www.hackerone.com/ethical-hacker/interview-hack-air-force-winner-cablej

- ↑ ‘White Hat Hackers & Ethical Hacking In 2022 | Built In’. https://builtin.com/cybersecurity/ethical-hacking

- ↑ D. H. World Security Expert, F5 Networks, Special to Network, ‘What keeps white hat hackers from turning to the dark side?’, Network World, Feb. 19, 2016. https://www.networkworld.com/article/3035594/what-keeps-white-hat-hackers-from-turning-to-the-dark-side.html

- ↑ M. S. Consulting, ‘About Kevin Mitnick | Mitnick Security’. https://www.mitnicksecurity.com/about-kevin-mitnick-mitnick-security