UAC

Sissejuhatus

User Account Control(UAC) kujul on tegemist olulise turvauuendusega, mis on kasutuses Microsoft Windows Vista, Windows Server 2008, Windows 7 ja Windows Server 2008 R2 operatsioonisüsteemides. UAC lubab viia läbi administratiivseid toiminguid mitteadmnistratiivse kasutajasessiooni alt, ilma kasutajasessiooni vahetamata. UAC võb ka küsida administraatori heakskiitu kui mõni rakendus üritab läbi viia süsteemseid muudatusi, ka administratiivse konto all.

Ajalugu

Vanemates Windows NT operatsioonisüsteemides omavad lokaalsete administraatoritte gruppi lisatud isikud kõiki süsteemseid privileege. Nende privileegide hulka kuuluvad näiteks õigused tarkvara paigaldada, uuendada ja eemaldada. Lisaks on nii administraatoril ja tema konto all jooksvatel rakendustel ligipääs kogu süsteemile ning õigused viia läbi süsteemseid muudatusi.

Kuna ajalooliselt on rakenduste arendajad loonud Windowsi rakendusi mis nõuavad arvutikasutajatelt sageli liigseid kasutajaõigusi, kasutavad paljud kodu- ja ärikasutajaid oma arvuteid administraatoriõigustes. Selle näol on aga tegemist tõsise turvaprobleemiga, kuna potensiaalsele pahavarale antakse sisuliselt ligipääs kogu süsteemi.

UAC rakendamine

Kuidas UAC toimib

Admin Approval Mode(AAM) on UAC seadistus, mille kohaselt jagatakse administratiivse konto all sisse loginud kasutaja autentimistõend kaheks. Süsteemi sisse logimise jooksul eemaldatakse täielikust autentimistõendist need osad, mida kasutatakse administratiivsete toimingute tarbeks. Selle protsessi tulemusena tekkinud filtreeritud ehk standardkasutaja autentimistõendit kasutatakse seejärel vaikimisi kõigi protsesside käivitamiseks. Kui kasutaja või mõni rakendus soovib viia läbi administratiivseid toiminguid, siis olenevalt grupipoliitikale küsitakse kasutaja nõusolekut täieliku autentimistõendi kasutamiseks selle konkreetse tegevuse tarbeks.

Tavakasutajatele luuakse sisse logimise käigus vaid üks autentimistõend, kuid UAC on võimeline kasutajaõigusi kõrgendama. Kui tavakasutaja üritab läbi viia administratiivseid toiminguid, siis vastavalt sätestustele võib UAC küsida kasutajal end administraatorina autentida.

UAC operatsioonisüsteemides

Erinevused Windows Visa ja Windows Server 2008 UAC sätestustes:

- AAM(Admin Approval Mode) on kõigil versioonide sisseehitatud administraatorikontodes vaikimisi välja lülitatud

- Sisseehitatud administraatorikonto on operatsioonisüsteemi klient-versioonis vaikimisi välja lülitatud, süsteemi esimesena loodud konto tõstetakse kohalike administraatorite(local administrators) gruppi ning sellele kontole lülitatakse sisse AAM.

- Sisseehitatud administraatorikonto on Windows Server 2008 puhul vaikimisi sisse lülitatud, AAM on selles kontos välja lülitatud.

Klientide poolse kriitika tõttu on UAC nii Windows 7 kui Windows Server 2008 R2 toodetes kasutajasõbralikumaks muudetud. Sisuline erinevus vanemate operatsioonisüsteemidega võrreldes on see, et paljude tüüpiliste Windowsi siseste toimingute tarbeks ei küsi UAC enam administraatori kinnitust, kasutajaõigused kõrgendatakse automaatselt. Kasutajat teavitatakse eelkõige siis, kui kolmanda osapoole tarkvara üritab läbi viia süsteemseid muudatusi. Seda loetakse aga tõsiseks tagasiminekuks turvalisuse vallas, kuna pahavaral on võrdlemisi kerge UAC turvameetmeid ignoreerida.

Kriitika

Nagu mainitud, ei ole UAC tavakasutajate seas just kõige positiivsemat vastukaja näinud. Paljude kasutajate silmis on tegu vaid tüütu dialoogiaknaga, mis takistab arvuti kasutamist ning põhjustab paljude rakendustega ühilduvusprobleeme. Eelkõige on kritiseeritud arvukaid kinnitusaknaid süsteemi esialgse seadistuse jooksul. Sel põhjusel on paljud kasutajad UAC välja lülitanud või madalamale turavatasemele konfigureerinud.

David Cross, tootearenudsjuht kelle käe all UAC välja töötati, on öelnud et UAC põhimõtteliseks eesmärgiks ongi kasutajaid kiusata. Seda eelkõige harjutamaks kasutajaid uue Microsofti turbemudeliga, mille kohaselt peaks iga tavakasutaja omama süsteemis minimaalseid õigusi. Enne UAC kasutuselevõttu levis Microsofti operatsioonisüsteemides laialdaselt olukord, kus isegi rakenduste arendajad ignoreerisid kasutajaõiguste head tava, eesmärgiks oma töö kergendamine.

Seadistamine

UAC seadistamiseks Windows Server 2008 keskkonnas on mitmeid võimalusi, neist kõige vajalikumad Local Security Policy ja Group Policy Management Editor. Sisuliselt on UAC enda sätete seadistamine mõlemas keskkonnas praktiliselt identne, põhierinevus seisneb seadmetes millele seadistused mõjuma hakkavad. Kui Local Security Policy puhul rakenduvad muudatused vaid sellele konkreetsele masinale, milles seadistusi läbi viiakse, siis grupipoliitika objektide loomise ja muutmise abil on võimalik rakendada muudatusi ka teistele domeenis asuvatele arvutitele millele on paigaldatud Microsoft Windows Vista või kõrgem operatsioonisüsteem. Siinkohal tasuks silmas pidada, et domeeni ühendatud arvutite puhul kirjutatakse masina kohalik turvapoliitika automaatselt üle serveris sätestatud grupipoliitika objektide poolt.

Seadistuste leidmine kohalikus arvutis

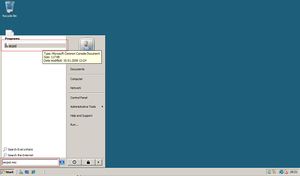

1. Käivita Local Security Policy MMC vajutades Start, Administrative Tools, Local Security Policy

1.1 Alternatiivselt võib kohaliku turvapoliitika sätestamiseks kirjutada Start menüü otsinguribale secpol.msc ning kasutada tekkinud linki

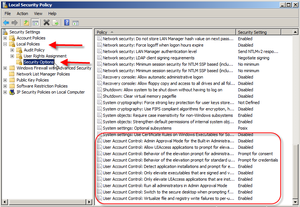

2. Laienda navigatsiooniribalt Local Policies, vajuta Security Options peal ja liigu parempoolse pealehe alumisse osasse. Seal asuvad kõik vajalikud UAC sätestused.

UAC seadistuste leidmine grupipoliitika objektides

1. Käivita Group Policy Management MMC vajutades Start, Administrative Tools, Group Policy Management.

2. Avanenud Group Policy Management aknas laienda vasakpoolset navigatsioonimenüüd kuni jõuad objektinid, mille grupipoliitikat tahad muuta ja vali see. Parempoolsele tööalale peaks tekkima Linked Group Policy Objects tabel, vali välja grupipoliitika objekt mida soovid muuta ja vajuta selle peal parema hiirenupuga. Avanenud menüüst vali Edit

3. Avanenud Group Policy Management Editor aknas laienda vasakpoolses navigatsioonimenüüs Computer Configuration all Policies -> Windows Settings -> Security Settings -> Local Policies ja vali Security Options. Liigu parempoolse pealehe alumisse osasse, sealt leiad vajalikud seadistused.

Ülevaade UAC seadistusvalikutest

Admin Approval Mode for the Built-in Administrator account

See valik on vaikimisi välja lülitatud(Disabled). Kui see sisse lülitada (Enabled) siis vaikeadministraatoriga sisse logituna küsitakse iga administratiivse toimingu järel kasutaja nõusolekut.

Allow UIAccess applications to prompt for elevation without using the secure desktop

Vaikimisi,(Disable) kui te abistate kedagi kasutades ise kaugtöölaua(remote desktop) võimalusi, siis teie poolt põhjustatud UAC kinnitusaknad suunatakse turvalisele töölauale, mitte kaugtöölauale. Sisse lülitatuna (Enabled) suunatakse UAC kinnitusaknad kaugtöölauale ja seda kasutav kasutaja on võimeline neid nägema ja reageerima.

Behavior of the elevation prompt for administrators in Admin Approval Mode

Määrab, millist kinnitusakent näidatakse administraatoritele UAC poolt. Valida saab kolme sätestuse vahel:

- Prompt for consent – vaikeväärtus, UAC dialoogiaken küsib kasutajalt ainult nõusolekut(Perimit, Deny)

- Prompt for credentials – UAC dialoogiaken palub kasutajal administratiivse kasutajanime/parool sisestada.

- Elevate without prompting – UAC dialoogiakent ei näidata kasutajale, kasutajaõigused kõrgendatakse automaatselt

Behavior of the elevation prompt for standard users

Määrab, millist kinnitusakent näidatakse tavgakasutajatele UAC poolt. Valida saab kahe sätestuse vahel:

- Prompt for credentials - UAC dialoogiaken palub kasutajal administratiivse kasutajanime/parool sisestada.

- Automatically deny elevation requests – UAC dialoogiakent ei näidata kasutajale, ligipääs kõrgendatud õigustele keelatakse automaatselt

Detect application installations and prompt for elevation

Sisse lülitatuna(Enabled) nõutakse kasutajaõiguste kõrgendamist programmide paigldamiseks. Keskkonnas, kus rakenduste paigaldamist kontrollitakse läbi grupipoliitika, tasub see sätestus välja lülitada(Disabled)

Only elevate executables that are signed and validated

See sätestus kontrollib kas käivitataval failil on allakirjutatud PKI sertifikaat. Kui sertifikaat puudub, siis faili ei lubata käivitada. Vaikimisi on see sätestus välja lülitatud(Disabled).

Only Elevate UIAccess applications that are installed in secure locations

Sisse lülitatuna(Enabled) kontrollitakse kas kõrgendatud õigusi paluv rakendus on paigaldatud failisüsteemis usaldatud asukohta. Nendeks asukohtadeks on .../Program Files ja .../Windows/System32/. Rakendusi, mis ei asu antud asukohtades, ei käivitata.

Run all administrators in Admin Approval Mode

Vaikimisi sisse lülitatud(Enabled), selle seadistuse välja lülitamine tähendab sisuliselt kogu UAC välja lülitamist kuna administraatori õigustes kasutajatelt ei küsita enam kinnitust õiguste kõrgendamiseks.

Switch to the secure desktop when prompting for elevation

Sisse lülitatuna suunakakse kõik kasutajaõiguste kõrgendamise kinnitusaknad turvalise töölaua keskkonda. Kasutaja näeb seda halli ekraanina, kus on kliendimasina puhul ka aero välja lülitatud. Sätestuse välja lülitamise (Disabled) korral suunatakse dialoogiaknad kasutaja töölauale.

Virtualizes file and registry write failures to per-user locations

Paljud vanemad rakendused vajavad normaalseks töötamiseks ligipääsu failisüsteemile ja registrile. Sättestuse sisselülitamise korral (Enabled, vaikeväärtus) kasutatakse selliste rakenduste puhul ühilduvuse saavutamiseks virtualiseerimist. Antud seadistus ei pruugi garanteerida ühilduvuse saavutamist.

Kasutatud kirjandus

http://technet.microsoft.com/en-us/library/cc772207%28WS.10%29.aspx

http://technet.microsoft.com/en-us/library/cc709691%28WS.10%29.aspx

http://www.computerperformance.co.uk/Longhorn/server_2008_uac_user_account_control.htm

http://arstechnica.com/microsoft/news/2009/02/the-curious-tale-of-windows-7s-uac.ars

http://technet.microsoft.com/en-us/library/cc766301%28WS.10%29.aspx

http://technet.microsoft.com/en-us/library/dd851895.aspx

http://www.trainsignaltraining.com/disable-uac-user-account-control-on-vista-and-server-2008/2008-12-18/

http://technet.microsoft.com/en-us/library/dd834746.aspx

Autor

Markus Kont

a21