Rollipõhine pääsukontroll

Autor: Marina Korovina

Grupp: A22

Rollipõhine pääsukontroll (Role Based Access Control, RBAC) – on autoriseerimise mudel, mis rakendatakse läbi rolle, mis on omakorda seotud erinevate lubadega. Kasutaja seostakse ühte või rohkem rollidega mille kaudu ta saab ligipääsu vastavale funktsionaalsusele (informatsioonile). Kasutajatel ja erinevatel lubadel ei ole otsekohast seost.

Ajalugu

Organisatsioonides juba 1970 [1] proovisid rakendama rollipõhise pääsukontrolli, kus kasutajate ligipääs informatsioonile ja funktsionaalsusele oli piiratud sõltuvalt tema rollist organisatsioonis. Need varasemad mudelid ei olnud analüüsitud ja korraldatud.

Mudel, mida kasutatakse täna tuleneb mudelist, mida Ferraiolo ja Kuhn kirjeldasid oma uurimistöös aastal 1992.[2]

Peaaegu 8 aasta jooksul mudeli laiendatakse ja arendatakse, ning aastal 2000 Sandhu, Ferraiolo ja Kuhn pakkusid RBAC standardi, mis omakorda ANSI/INCIT (American National Stabdards Institute, International Committee for Information Technology Stabdards) võttis vastu aastal 2004.[3]

RBAC baas mudel

Rollipõhise pääsukontrolli loogika kirjeldamiseks on kasutatud Ferraiolo ja Kuhn uurimistöö[4].

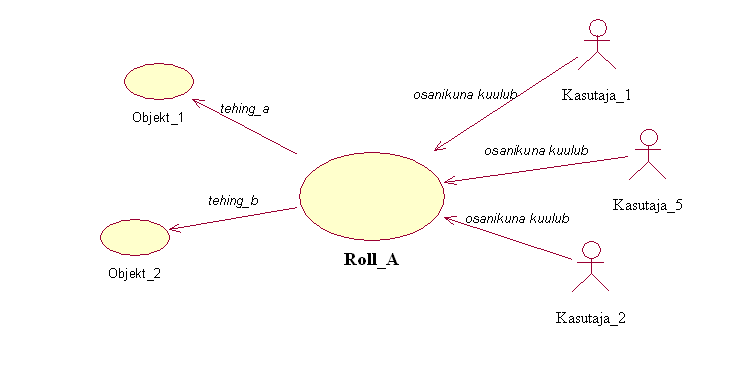

Järgmised väided kirjeldavad RBAC mudeli:

- Iga subjekti jaoks, aktiivne roll on see roll mida subjekt kasutab praegu.

- Igal subjektil võib olla tegevusluba ühe või mitu rolli kasutamiseks.

- Igal rollil on olemas üks või mitu tehingut, mida võib teostada.

- Subjektid võivad teostada tehingud läbi rolle.

Kui mudeli kirjeldus on teada, tuleb kasutusele võtta tähtsamad rollipõhise pääsukontrolli reeglid:

- Rolli määramine: Subjekt võib teostada tehingu ainult kui see subjekt valis rolli või kuulub osanikuna sell rolli sisse. Samal ajal autentimise (ID kontroll) protsess ei ole tehing. Kõik teised kasutaja toimingud süsteemis teostatakse läbi tehingute, seega kõikidel aktiivsetel kasutajatel peab olema aktiivne roll.

- Rolli tegevusluba: Subjektil peab olema tegevusluba aktiivse rolli kasutamiseks.

- Tehingute tegevusluba: Subjekt võib teostada tehingu ainult kui see tehing on määratud selle subjekti aktiivse rolli jaoks.

RBAC põhimõistete illustreerimiseks on toodud järgmine pilt:

Kasutamine

Mudeli peamiseks eeliseks on dünaamiline struktuur. On kergem vahetada rollidel load, kui otseselt tegeleda kasutajate gruppidega, sest organisatsiooni sees inimese roll võib muutuda. RBAC kiiresti vastab sellele muutusele, kui kasutajat seostatakse erineva rolliga. Kui kindla rolli jaoks tuleb panna piirangud kasutamisele, seda pannake üks kord ja kõik 100 inimest seotud selle rolliga kohe saavad piiratud ligipääsu.

RBAC lihtsustab kontrolli kasutaja-luba vahel.

Lisaks sellele, RBAC aitab säilitada terviklikkus, mis on turvalisuse eesmärk. (Peamised eesmärgid: konfidentsiaalsus, terviklikkus ja kättesaadavus - confidentiality, integrity, availability). Ainult volitatud isikud võivad andmeid ja protsesse modifitseerida, autoriseeritud viisil.

Administreerimise seisukohalt rollipõhine pääsukontrolli võib kergesti rakendada. Uuele inimesele tuleb lihtsalt määrata kindel roll, kui inimene lahkub, siis kustutada inimese ja rolli(de) seos(ed).

Parktiline kasutamine

RBAC võib implementeerida SELinux'is (Security-Enhanced Linux), kuid selle lisa kasutamine on soovitatav edasijõudnud linux kasutajatele.

- SELinux instaleerimine

sudo-apt get install selinux

- Taaskäivita

Järgnev RBAC seadistamine eeldab lisa lugemist ja uurimist.

Autor pole proovinud RBAC seadistamist, kuid leitud dokumendid võiksid olla kasulikud alustamiseks:

- SELinux Policy Editor RBAC(Role Based AccessControl) guide (for Ver 2.0)), Yuichi Nakamura[5] �

- Role-based access control in SELinux[6]

Viidetud allikad

- NIST, Role Based Access Control FAQ, http://csrc.nist.gov/groups/SNS/rbac/faq.html

- D.F.Ferraiolo, D.R.Kuhn, "Role-Based Access Controls", http://csrc.nist.gov/groups/SNS/rbac/documents/ferraiolo-kuhn-92.pdf

- NIST, Role Based Access Control FAQ, http://csrc.nist.gov/groups/SNS/rbac/faq.html

Kasutatud materjalid

Peale allikaid, mis on viidetud, kasutati ka: