DNS Spoofing

Autor: Taavo Siimer (AK31)

Sissejuhatus

DNS Spoofing on laiem mõiste, selle mõiste alla liigitatakse nii sisevõrgu kui avaliku võrgu DNS ründed.

DNS spoofing sisevõrgus

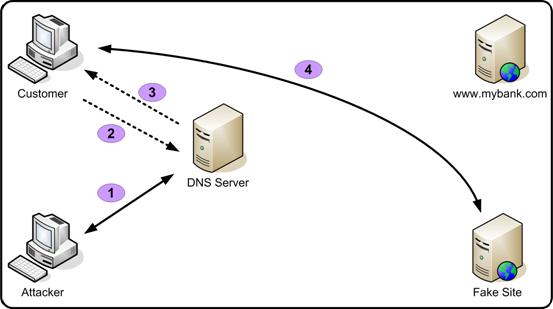

Realiseeritakse ühe sisevõrgu subneti piires Man-In-The-Middle rünnakuna, üldjuhul kasutades selleks Linuxi tarkvara Ettercap või Windows tarkvara Cain. Selleks jälgitakse sisevõrguliiklust ning valitakse ohver või IP vahemik, kelle DNS päringutele vastab hackeri vale DNS arvuti/server. Millelt saadetakse DNS päringutele vale veebi saidi päring, nt pöördudes google.com poole, suunatakse päringu tegija hoopis teise domeeni peale. Põhiliselt võib selleks ette tulla pangalingi feikimist, suunamist URL’le kus võib mingi trooja ohvri arvutisse ronida jne.

Sisuliselt näeks see välja nii:

Et antud rünnet teostada, peab olema hackeril kõigepealt ligipääs ohvri(te) sisevõrku, muidu pole antud rünne teostatav.

Näide (algajale hackerile):

Installeeri ettercap tarkvara (Linux Ubuntu näitel):

#apt-get install ettercap

(võimalik et tuleb mõned libraryd juurde pookida, kui ei tööta, siis uuri http://ettercap.sourceforge.net)

Otsi ülesse ettercap konfifail - etter.dns (otsimiseks kasuta find’i):

find / -name etter.dns -print

Peaks asuma kataloogis:

/usr/share/ettercap/etter.dns

Modifitseeri etter.dns faili.

Etter.dns failis on toodud ühe näitena microsoft.com saidile ümbersuunamine www.linux.org peale ;)

Selle asemel muuda ja suuna kõik google.ee tehavad päringud www.itcollege.ee peale.

(Et teada saada www.itcollege.ee avalikku IP aadressi, siis selleks aitab nt ping !):

nano /usr/share/ettercap/etter.dns

www.google.ee A 193.40.194.205

Nüüd käivita ettercap (root õigustes), eeldates et kasutatav võrguliides on eth0:

#ettercap -T -q -i eth0 -P dns_spoof -M arp // //

Ettercap käsustik lahti seletatuna:

T = text interface

q = quiet

i = interface

P = plug

M = man in the middle

// // = specify all hosts

DNS Spoofing avalikus võrgus

Tähendab ennekõike seda, et tehakse rünnak läbi Open resolver DNS serveri. Kuna Open Resolver edastab tehtavad päringud edasi ilma piiranguteta, siis saab sellisel kujul teha väga efektiivselt DDOS rünnakuid ja seda väga suuremastaapselt.

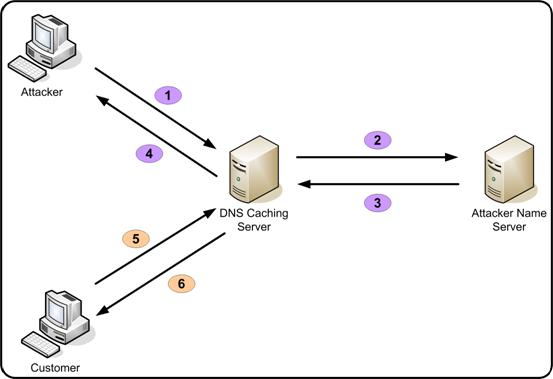

Kuidas toimib avaliku võrgu DNS Spoofing – üheks näiteks oleks „DNS cache poisoning“ tehnoloogia, millega solgitakse avaliku DNS serveri (mis töötab Open Resolver põhimõttel) DNS cache ja vahetatakse mingi üldiselt enam levinud saidi (või saitide) IP aadress(id) välja ründe objektiks oleva IP’ga. Oletame et enam levinud päritav IP oleks sait google.com, siis cache poisoning korral saadetakse kõik google.com päringud ohvri saidile olgu selleks nt itcollege.ee. Kuna oletame, et itcollege.ee sait pole võimeline vastu võtma niis suures ulatuses päringuid mis DNS cache poisoning tagajärjel tulevad Open Resolver DNS serveril, siis kukub antud sait tuleneva rünnaku all kokku.

Et antud rünnet teostada ja mitte vahele jääda, peaks hacker leidma esiteks mingi avaliku serveri, mis on nn puhtas nimekirjas ja kuhu pärast sisse hackimist hakatakse tegelema Open Resolver tüüpi DNS serverite otsimisega ja nende vahemälu solkimisega ning ette valmistades DDOS rünnakuks.

Sisuliselt näeks see välja nii: