BitLocker To Go (ülekirjutatav teema)

Sissejuhatus

BitLocker ja BitLocker To Go on kasulikud tööriistad, kaitsmaks privaatset informatsiooni arvuti või USB mälupulga kadumise puhul. Saadaval on see rakendus Windows 7 Ultimate'i ja Enterprise'i versioonidega. Bitlockeriga krüpteeritud kettale faile lisades, krüpteeritake need automaatselt. Faile mujale kopeerides toimub automaatne dekrüpteerimine. BitLocker To Go Reader on mõeldud vanematele operatsioonisüsteemidele ja võimaldab kasutajal avada BitLocker'iga krüptitud eemaldatavaid seadmeid Windows XP või Vista all parooli või taasteparooliga (taastevõti), aga seda ainult lugemiseks.

Operatsioonisüsteemi ketaste puhul Kontrollib Bitlocker startupi ajal, kas ei ole tehtud muudatusi, mis võivad turvalisust ohustada. Nende alla kuuluvad BIOSi ja startupi failide muutmine. Kui sellised muudatused avastatakse, siis pannakse ketas lukku ja avada saab teda ainult Bitlocker Recovery Key-ga. Sellepärast peaks endale tegema Recovery Key. Kui arvutil on TPM kiip (Trusted Platform Module), säilitatakse krüpteeritud op.süsteemi ketta võtmeid seal. Tavaliste andmetega kettad (data drives) saab krüpteeringu alt vabastada parooliga, smartcardiga või hoopis automaatselt parooliga sisselogimisel.

Nõuded

Kõvakettal peab olemas vähemalt kaks partitisiooni: op-süsteemi oma ja nn süsteemifailidie partitsioon ehk aktiivne partitsioon. Viimane jäetakse krüpteerimata, et arvutit oleks võimalik käivitada ja tema suurus peabolema vähemalt 100 MB. Kui nn eraldi aktiivne partitsioon puudub, tehakse see BitLockeri setupi ajal. Need partitsioonid, kus asub operatsioonisüsteem ja süsteemifailid, peavad olema NTFS formaadis. Muud partitsioonid võivad olla NTFS, FAT, FAT32 või exFAT. BIOS peab toetama TPM'i ( Trusted Platform Module) või USB mäluseadmeid. See on vajalik krüpteerimise ja dekrüpteerimise võtme salvestamiseks.

Mida temaga teha saab

BitLockeri ja BitLocker To Go hea omadus, on see ,et kasutajatel saab keelata USB-seadmetele kirjutamise, kui see seade ei ole ühega nendest krüpteeritud. See käib seadete group policy või „local policies“ alt.

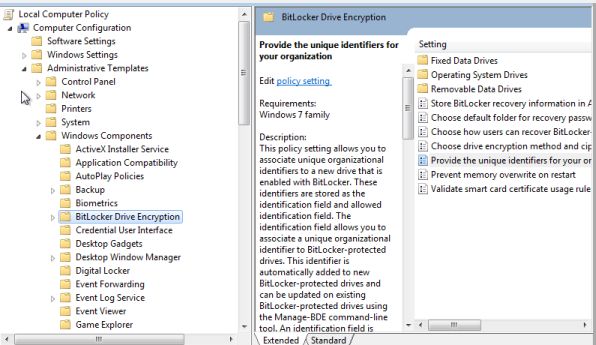

Vaatame näidet Local Computer Policy seadete muutmiseksBitlockeri USA turvastandardi FIPS (Federal Information Processint Standard) kohaseks rakendamiseks tuleb avada 'Local Computer Policy\Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options' ja sealt lubada „System cryptography: Use FIPS compliant algorithms for encryption, hashing, and signing“.

FIPSiga ühildumise lubamisel ei saa kasutajad recovery paroole enam tekitada. Recovery võtmeid saab luua ja recovery agente (data recovery agents) saab kasutada sertifikaadi järgi andmete taastamiseks. Data recovery agent on kasutajakonto, mis saab BitLockeriga kaitstud ketast dekrüpteerida, kasutades oma smart card'i sertifiikaati või avalikku võtit. Kui andmekandja on kaitstud parooliga, siis saab teda peale parooli sisestamist FIPSiga ühilduva arvutiga ainult lugeda, aga mitte kirjutada.

Data recovery agendi määramine toimub Local Computer Policy all, valides „Public Key Policies\BitLocker Drive Encryption“. Enne agendi määramist on kohustuslik seadistada unique identifier ehk identifikaator, mis viib omavahel kokku BitLockeriga krüpteeritava ketta ja selle omanikorganisatsiooni. See toimub, valides Local Computer Policy all „Computer Configuration\Administrative Templates\Windows Components“ ja klikkides BitLocker Drive Encryption.