Ketta krüpteerimine BitLockeriga Windows 8'l

BitLocker

Windows BitLocker on uus draivi krüpteerimise viis Microsotilt, mis saadaval alates Windows Server 2008 ja Windows Vista aegadest. See krüpteerib kõik kasutaja andmed mis on salvestatud Windowsi süsteemikettale või välisele andmekandjale ning tagab kindluse, et andmed ei satu kolmandate isikute kätte. Antud teenust saab kasutada kõikide Windowsi lihtdraividega, millele on määratud ka draivi täht. Krüpteerimisel kasutab BitLocker ära mikrokiipi mis on igasse arvutisse sisseehitatud - TPM. TPM ehk Trusted Platform Module on kiip, mida kasutatakse krüpteeritud info säilitamiseks (näiteks krüpteeritud võtmed). Juhul kui emaplaadile ei ole TPM kiipi paigaldatud, siis BitLocker võimalusi saab kasutada ka TPM'i kasutamata, kuid sellisel juhul tuleb muuta Group Policy sätteid BitLockeri konfigureerimisel. Sellisel juhul salvestatakse krüpteeritud võtmed USB pulgale, mis peavad olema alati kaasas, et krüptitud ketast lugeda.

BitLockeri nõudmised

- TPM võimalusega emaplaadil peab olema TPM versiooniks vähemalt 1.2. Kui TPM kiip puudub, siis on nõutud USB mälupulk käitamise võtme salvestamiseks.

- Draiv on NTFS failisüsteemiga

- Kaks partitsiooni - üks partitsioon, millel on Windows ning teine on draiv mida soovite krüpteerida. Juhul kui te olete krüpteerinud süsteemiketta, siis on teil võimalik krüpteerida ka muid andmekettaid.

- BIOS peab toetama TPMi või USB startup'i.

BitLockeri seadistamine Group Policy all

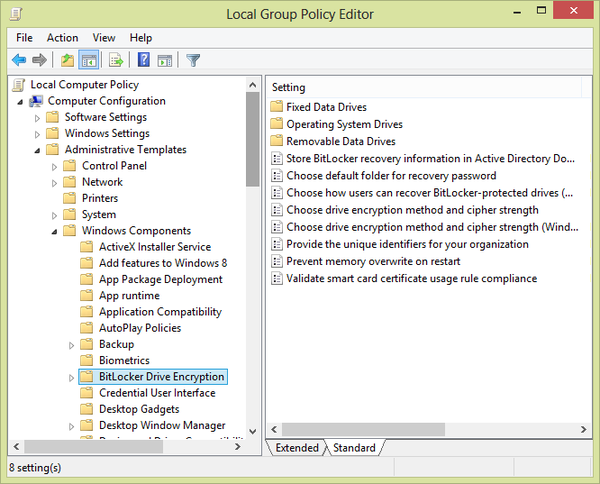

Enamus sätteid tuleb rakendada Group Policy alt, antud redigeerija saame välja kutsuda, kui kirjutame Start ekraanile gpedit.msc.

Kaustapuus tuleb liikuda kohale Computer Configuration\Administrative Templates\Windows Components\BitLocker Drive Encryption.

Kuidas krüpteerida draivi kasutades BitLockerit

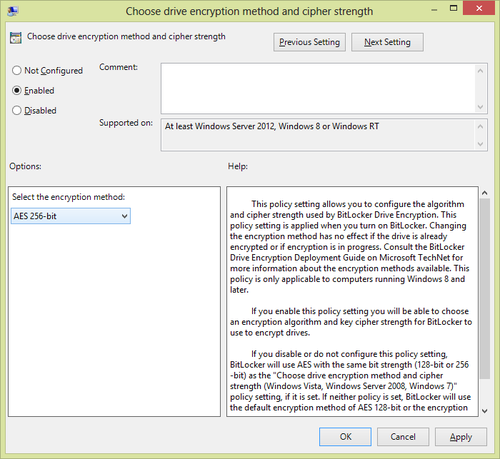

Krüpteerimise algoritmi tugevus

BitLocker toetab nii 128bit kui ka 256bit krüpteerimisalgoritmi. Vaikimisi on krüpteerimise meetodiks 128biting AES algoritm. Kuna vaikesäte on tegelikult piisavalt tugev, siis väga tundliku informatsiooniga ettevõtted võivad vajada ka tugevamat krüpteerimisviisi. Krüpteeringu tugevust saab määrata Group Policy alt.

Selleks muudame Group Policy all Choose drive encryption method and cipher strengt reeglit, valime meetodiks AES 256-bit.

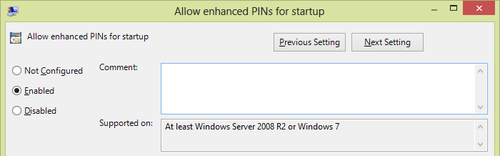

Täiustatud PIN koodi kasutuselevõtmine

Vaikimisi on täiustatud PIN kood keelatud, kuna kõik arvutid ei pruugi seda lubada. Selleks, et kontrollida kas arvuti toetab täiustatud PIN võimalust, tuleb kindlasti läbi teha System Check pärast BitLockeri rakendamist mõnele kettale. Antud lahendus toimib vaid OS ketta krüpteeringul. Täiustatud PIN kood lubab meil kasutada kõiki sümboleid, suur- ja väiketähti, numbreid ning tühikuid. Selle võimaldamiseks muudame Allow enhanced PINs for startup reeglit.

OS ketta krüpteerimine

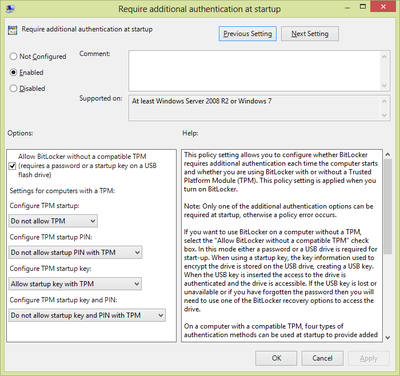

Kui arvuti ei toeta TPM krüpteerimist, siis tuleb Group Policy alt lubada krüpteerimist ilma TPM abita. Lisaks sellele tuleb lubada autentimine arvuti käivitamisel.

Lubame OS ketta krüpteerimise ning autentimise arvuti käivitamisel (ilma TPM toeta)

Group Policy's suundume kataloogi Operating system drives. Redigeerime reeglit nimega "Require additional authentication at startup", teeme sellele topelt klõpsu ja valime Enabled, seejärel teeme kindlaks, et linnuke on ees valikul Allow BitLocker without a compatible TPM. TPM ei ole meie jaoks hetkel tähtis, seega võib selle välja lülitada.

Sisse tuleb jätta "Allow startup key with TPM", vastasel juhul pole meil võimalik salvestada võtit välisele andmekandjale.

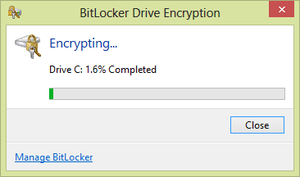

Krüpteerimine

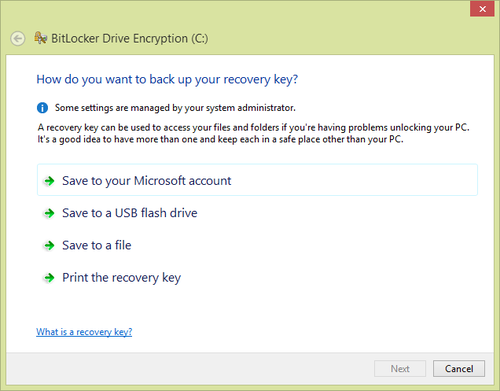

Lülitame sisse BitLockeri OS ketta jaoks. Parem hiireklõps C kettal ning valida "Turn on BitLocker", pärast policy ja riistvara kontrolli, kuvatakse aken lahtilukustamisviisidega. Valime Password ning siestame mõne turvalise salasõna. Kuna parool võib ununeda, siis peaks kindlasti seda ka kuidagi varundama.

Antud võtme salvestan oma Microsofti konto külge, ehk nüüd on varuvõti meil pilves. :)

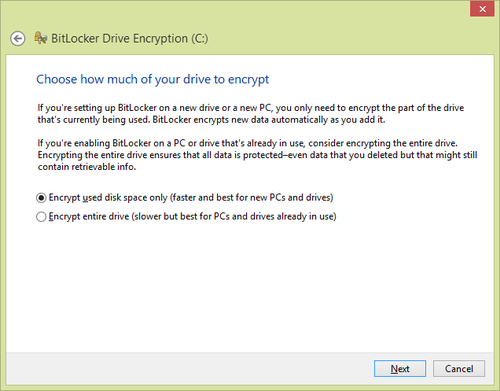

Vajutame Next ning teeme valiku krüpteerimise meetodile - Kas krüpteerime ainult kasutuses oleva ruumi või terve ketta. Krüpteerime kasutatud ruumi ja klikime Next.

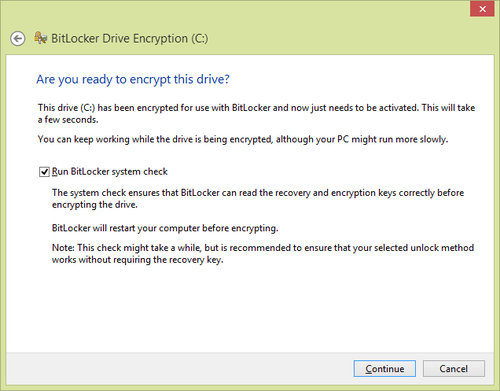

Valmis. Nüüd on vaja vaid see võimalus aktiveerida ja kontrollida kas võti ning krüpteering toimivad.

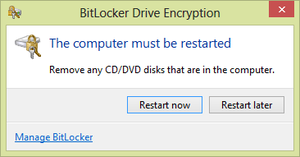

Teeme restardi ja teostame System Check'i.

Restardi käigus küsitakse võtit ning Windowsi sisselogimisel algab krüpteerimine.

Võtme taastamine Microsoft accounti abil

Juhul kui võti on ununenud ning varuvõti on seotud Microsofti kontoga, siis tuleb suunduda lehele http://windows.microsoft.com/recoverykey. Lehele tuleb minna seadmega mis on kontol tunnustatud kui "Turvaline arvuti" või "Kontoga seotud seade", vastasel juhul on kettale ligipääsemine raskendatud. Kui lehele on sisenetud seotud arvutiga, siis saame varuparooliks numbrite kombinatsiooni, kujul: XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX.

Parool koosnb 48 numbrist ja see tuleb sisestada BitLocker recovery ekraanile arvuti käivitamisel.

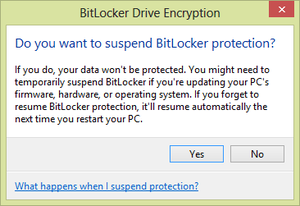

Krüpteeringu peatamine

Juhul kui on tarvis uuendada riistvaralist tarkvara või teha mõned automaatsed uuendused operatsioonisüsteemile, siis on võimalik BitLocker krüpteerimist ajutiseks peatada. Sellisel juhul jääb ketas küll krüpteerituks, kuid parooli sisestamine ei ole nõutud. Selleks tuleb avada Control Panel ning siseneda BitLocker Drive Encryption paneelile.

Valitud ketta menüüst valides Suspend protection kuvatakse kinnitusaken:

Krüpteeringu jätkamiseks valime seekord Continue protection ja parooli sisestamine arvuti käivitamisel on jälle nõutud.

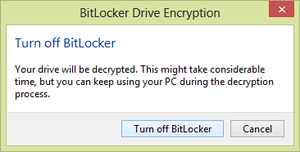

Krüpteeringust loobumine ehk BitLockeri välja lülitamine

Krüpteeringu loobumisest tuleb BitLocker Drive Encryption halduspaneelis valida vastava ketta juures Turn off BitLocker. Pärast kinnitusakent algab dekrüpteerimine.

Kui dekrüpteerimine on jõudnud lõpuni, siis on BitLocker vastava ketta jaoks eemaldatud.

Kasutatud materjal

- http://windows.microsoft.com/is-IS/windows-vista/BitLocker-Drive-Encryption-Overview

- http://technet.microsoft.com/en-us/library/cc732774.aspx

- http://technet.microsoft.com/en-us/library/dd835565%28WS.10%29.aspx

- http://technet.microsoft.com/en-us/library/hh831412.aspx

- http://windows.microsoft.com/en-AU/windows-vista/Hardware-requirements-for-BitLocker-Drive-Encryption

- http://technet.microsoft.com/en-us/library/hh831507.aspx

12.10.2012 ja Maksim Gorb, DK21